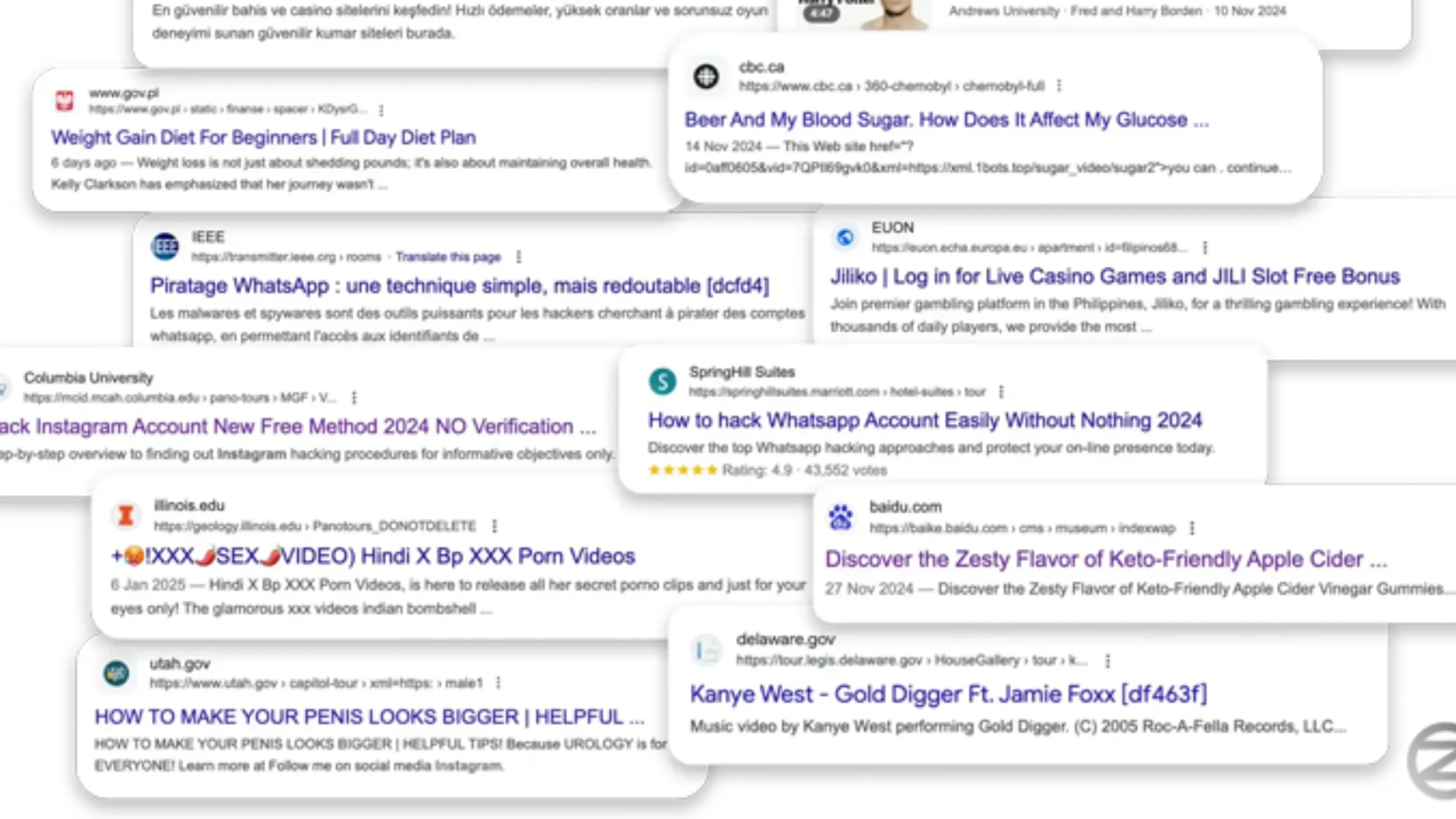

Uma vulnerabilidade de script entre sites (XSS) presente no framework Krpano foi explorada por hackers para injetar anúncios de spam em mais de 350 sites, incluindo portais governamentais, universidades e empresas renomadas. A exploração dessa falha permitiu a manipulação de resultados de pesquisa, comprometendo a integridade de páginas legítimas.

Hackers exploram vulnerabilidade no Krpano para injetar spam em sites confiáveis

Como a falha foi explorada

O pesquisador de segurança Oleg Zaytsev identificou a campanha 360XSS, que usou a vulnerabilidade do Krpano para introduzir scripts maliciosos em sites de grande credibilidade. A falha foi descoberta após um anúncio suspeito aparecer nos resultados de busca do Google vinculado à Universidade de Yale.

A exploração ocorre por meio do parâmetro XML no Krpano, que redireciona visitantes para uma segunda URL legítima, executando uma carga útil codificada em Base64. Esse comportamento abre espaço para ataques XSS refletidos, permitindo que invasores manipulem o navegador da vítima ao acessar o site comprometido.

Histórico da vulnerabilidade

A falha foi identificada publicamente em 2020 sob o código CVE-2020-24901, com pontuação CVSS de 6,1. Embora uma atualização na versão 1.20.10 tenha restringido o uso do parâmetro “passQueryParameters”, a vulnerabilidade continuou presente em versões mais antigas. Além disso, configurações específicas dessa funcionalidade reintroduziram o risco de XSS em instalações posteriores.

Sites afetados foram utilizados para exibir anúncios de conteúdos suspeitos, como pornografia, cassinos online e suplementos alimentares. Além disso, algumas páginas foram convertidas em plataformas para aumentar artificialmente visualizações de vídeos no YouTube. A técnica, conhecida como envenenamento de SEO, explora a credibilidade de domínios confiáveis para impulsionar páginas maliciosas nos mecanismos de busca.

Medidas de proteção

Após a divulgação responsável da falha, a versão mais recente do Krpano (1.22.4) eliminou o suporte para configuração externa via parâmetro XML, mitigando os ataques XSS. Essa atualização bloqueia o uso de URLs externas como valores de parâmetro, reduzindo os riscos de exploração.

Recomenda-se que usuários do Krpano atualizem suas instalações para a versão mais recente e desativem a configuração “passQueryParameters”. Já os proprietários de sites comprometidos devem utilizar o Google Search Console para identificar e remover páginas afetadas.

Conclusão

Embora a origem dessa campanha massiva ainda seja desconhecida, a exploração da falha XSS sugere que os ataques foram realizados por empresas de publicidade utilizando técnicas antiéticas para monetização. A proteção contra esse tipo de ataque exige atualizações regulares de software e monitoramento contínuo da segurança digital.