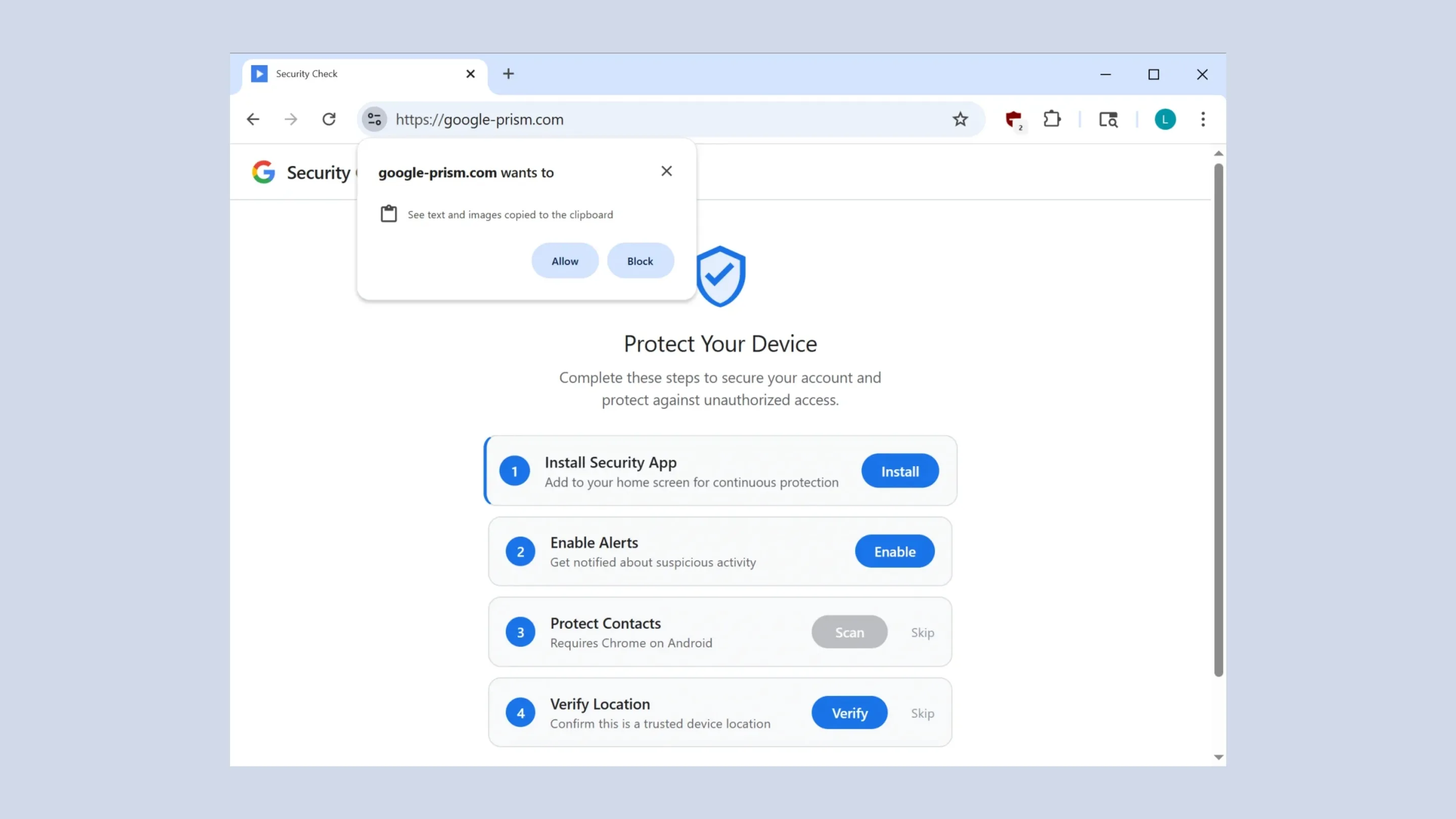

Criminosos estão elevando o nível do phishing ao simular a página oficial de segurança do Google para instalar aplicativos maliciosos e capturar credenciais. A campanha utiliza uma PWA maliciosa para criar a aparência de um aplicativo legítimo de proteção da conta.

O ataque combina instalação de aplicativo web, roubo de tokens MFA, interceptação de SMS e distribuição de um APK para Android. A técnica mistura engenharia social com recursos modernos do navegador.

Não existe qualquer falha no Google Chrome. O que está sendo explorado é a confiança do usuário, por meio de domínios falsos como google-prism[.]com, que replicam a identidade visual do Google com alto grau de fidelidade.

Essa operação já é apontada por pesquisadores como uma evolução do phishing do Google 2026, agora com foco em aplicações instaláveis via navegador.

O perigo dos PWAs maliciosos no navegador

Uma PWA pode ser instalada diretamente pelo navegador e funcionar como se fosse um aplicativo nativo. Depois de instalada, ela abre em janela própria, com ícone exclusivo e sem exibir a barra de endereços.

Essa característica remove um dos principais elementos de verificação, a URL visível. O usuário passa a interagir com algo que parece um app oficial.

Os criminosos também utilizam Service Workers, permitindo execução em segundo plano e comunicação constante com o servidor remoto. Isso reforça a ilusão de legitimidade.

Nesse cenário, o golpe explora o formato técnico da aplicação web para reduzir suspeitas e aumentar a taxa de sucesso.

Como o roubo de MFA acontece

O roubo de código MFA ocorre após a vítima inserir login e senha na interface fraudulenta. Em seguida, é solicitado o código enviado por SMS.

Os criminosos exploram a API WebOTP, que permite capturar automaticamente códigos recebidos por mensagem. O recurso foi criado para facilitar autenticação, mas pode ser abusado em páginas maliciosas.

O código é transmitido imediatamente aos atacantes. Isso permite acesso à conta quase em tempo real.

Essa técnica enfraquece a proteção baseada apenas em SMS, especialmente quando combinada com engenharia social convincente.

O navegador como proxy

Outro elemento técnico relevante é o uso do próprio navegador da vítima como intermediário. Após a autenticação, a sessão pode ser mantida ativa para que ações ocorram a partir do IP legítimo do usuário.

Para sistemas automatizados de segurança, o comportamento parece normal. Isso dificulta bloqueios automáticos.

Esse modelo transforma o computador da vítima em parte da infraestrutura do ataque, ampliando a eficácia da fraude.

A ameaça adicional para usuários Android

Para usuários Android, o risco é ainda maior. Após a suposta verificação, o site orienta o download de um APK que promete reforçar a segurança da conta.

O aplicativo solicita até 33 permissões. Entre elas estão acesso a contatos, SMS, armazenamento, localização por GPS e leitura de notificações.

Trata-se de um malware de segurança falso que também exige ativação dos “serviços de acessibilidade”. Quando concedido, esse recurso permite controle quase total do dispositivo.

Com esse nível de acesso, o aplicativo pode capturar mensagens, registrar interações na tela e autorizar ações sem conhecimento do usuário. O roubo de código MFA passa a acontecer diretamente no smartphone.

Pesquisadores da Malwarebytes já alertaram que campanhas híbridas, combinando aplicação web e APK malicioso, estão se tornando mais comuns.

Como identificar o golpe e se proteger

O Google não exige instalação de aplicativos externos para verificar a segurança da conta. Qualquer solicitação nesse sentido deve ser considerada suspeita.

A única URL oficial para gerenciamento de conta é myaccount.google.com. Domínios semelhantes ou variações devem ser tratados como fraude.

Desconfie de mensagens urgentes solicitando códigos MFA ou instalação de aplicativo web fora de contexto. A pressão psicológica é parte central da estratégia.

Como remover o aplicativo malicioso no Android

Caso tenha instalado o APK suspeito:

- Acesse Configurações e entre em Segurança ou Privacidade.

- Vá em Administradores do dispositivo e revogue o acesso do app suspeito, geralmente identificado como “Serviço do Sistema”.

- Retorne à lista de aplicativos e desinstale o programa.

- Reinicie o aparelho.

- Altere imediatamente sua senha em myaccount.google.com usando um dispositivo confiável.

- Revogue sessões ativas e revise atividades recentes.

Também é recomendável ativar métodos mais seguros de autenticação, como aplicativos autenticadores ou chaves físicas.

O phishing evoluiu e passou a explorar recursos legítimos da web para parecer confiável. Informação e verificação cuidadosa continuam sendo as melhores defesas contra o roubo de código MFA e aplicativos maliciosos disfarçados de ferramentas de segurança.