Na madrugada de 4 de agosto de 2025, o pesquisador Vincent Lefevre publicou na lista debian-user um aviso urgente: o StarDict, popular dicionário de área de transferência, “envia tudo o que o usuário seleciona para servidores online” sem qualquer intervenção. A denúncia reacendeu o termo StarDict privacy vulnerability, lembrando que o problema não é novo — apenas esquecido. Horas depois, o desenvolvedor Debian Maytham Alsudany confirmou que o comportamento é “um recurso” ativado por padrão para consultar dicionários na nuvem.

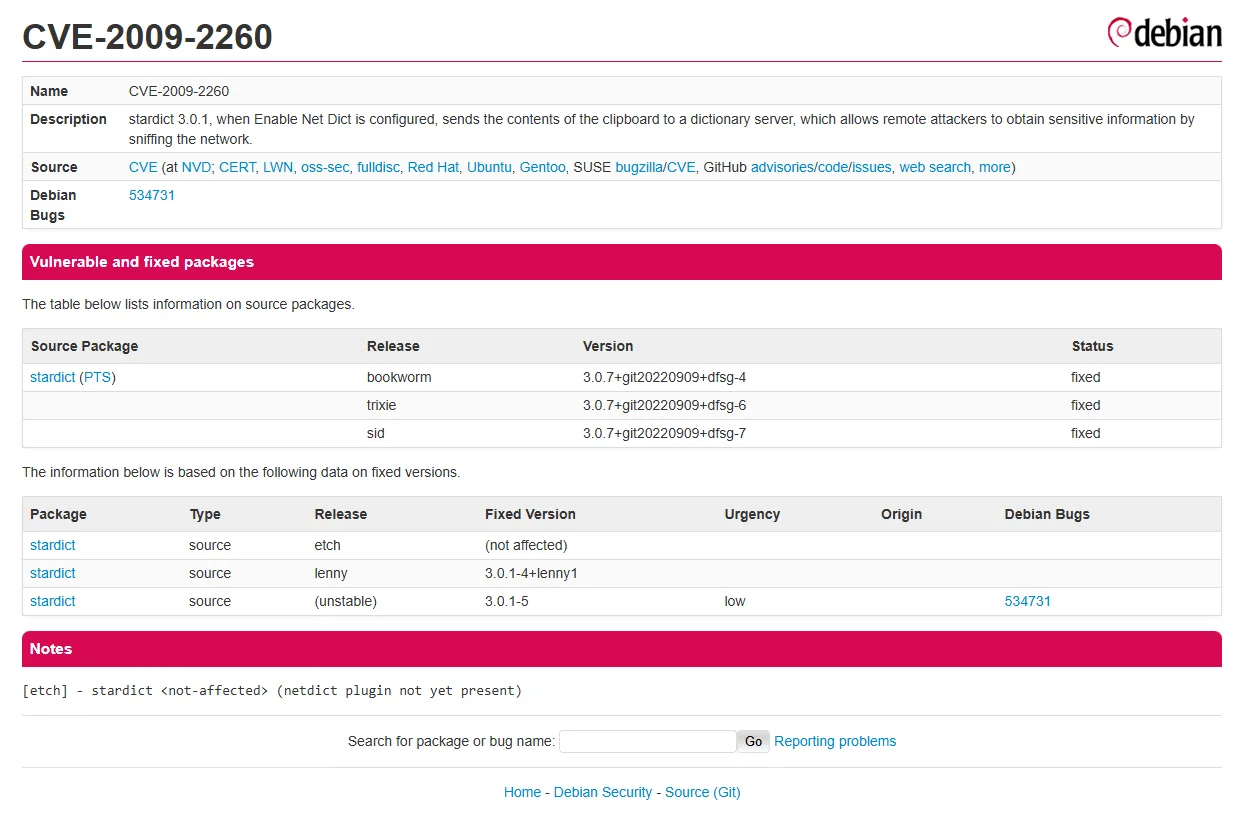

Uma vulnerabilidade de 16 anos ressurge: CVE-2009-2260

Em 2009, o CVE-2009-2260 já descrevia exatamente esse vazamento: o plugin Enable Net Dict do StarDict capturava o conteúdo da área de transferência e o enviava a servidores externos, permitindo que terceiros interceptassem dados sensíveis. Passados 16 anos, o mecanismo voltou a expor usuários que rodam versões recentes (3.0.x) com os plugins de rede dict.cn e youdao.com ativos. A reabertura do caso mostra como vulnerabilidades de privacidade podem persistir quando são tratadas apenas como “funcionalidades convenientes”.

X11 vs. Wayland: O contexto técnico da falha

O vazamento é agravado pelo sistema gráfico X11, cujo modelo de segurança permite que qualquer aplicativo leia a seleção primária do usuário. Assim, basta o StarDict estar em execução para capturar textos copiados de navegadores, editores ou terminais e despachá-los para a internet. Em contraste, no Wayland o acesso a seleções entre janelas é mediado pelo compositor; aplicativos isolados não veem o conteúdo alheio, mitigando o risco — mas apenas se o usuário realmente estiver em Wayland. Em estações ainda presas ao X11, a exposição continua total.

Como se proteger

- Abra o StarDict e navegue até Preferences → Scan Selection.

• Marque “Only scan while the modifier key is being pressed” para impedir capturas automáticas. - Em Plugins, desative dict.cn e youdao.com ou qualquer outro dicionário de rede.

- Use Wayland quando possível; ele bloqueia a leitura indiscriminada da seleção.

- Para ambientes X11 inevitáveis, considere isolar o programa com ferramentas como Firejail (modo

--x11=xephyr) ou execute-o somente quando necessário. - Mantenha o pacote atualizado; embora correções de empacotamento removam plugins em algumas distribuições, verifique manualmente se a configuração padrão ainda transmite dados.