Tag: Malware

Posts do autor

Ataque ‘GlassWorm’ no Open VSX: entenda o vazamento de tokens

O registro de extensões foi alvo do malware 'GlassWorm', que explorou tokens de desenvolvedores vazados.

Operadores do Meduza Stealer são presos na Rússia; entenda o caso

Uma rara prisão de operadores de malware de alto perfil em solo russo.

CVE-2025-9491: Falha zero-day do Windows usada para espionagem

Uma falha zero-day grave no Windows está sendo usada para espionagem. Saiba como se proteger.

Alerta PhantomRaven: Malware em pacotes npm rouba tokens do GitHub

Uma nova campanha maliciosa no npm, apelidada de PhantomRaven, usa 'slopsquatting' e dependências remotas para roubar segredos de desenvolvedores.

Alerta da ISH: mods falsos do Minecraft são usados como isca para invadir redes de empresas

Do jogo ao escritório: como mods falsos viram brecha na sua empresa!

10 pacotes NPM maliciosos roubam credenciais no Linux e Windows

Alerta! 10 pacotes NPM usam typosquatting para roubar credenciais de desenvolvedores no Linux, macOS e Windows.

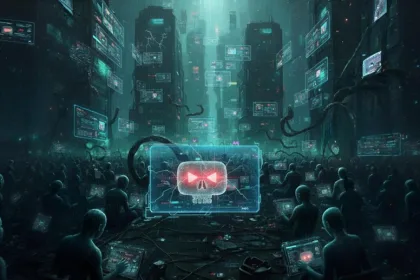

Check Point derruba “Rede Fantasma” no YouTube que usava curtidas e comentários falsos para espalhar malware

Rede fantasma explorava curtidas e comentários falsos para enganar usuários e distribuir infostealers como Rhadamanthys e Lumma.

Malware RedTiger: Como proteger sua conta Discord de roubo

Cuidado: novo infostealer abusa de ferramenta open-source para roubar contas Discord, pagamentos e criptomoedas.

Vidar Stealer 2.0: malware ignora proteção do Chrome

Descubra como o malware Vidar Stealer 2.0 ignora a criptografia do Chrome e rouba dados sensíveis com velocidade multithread.

Google alerta: hackers russos COLDRIVER lançam 3 novos malwares

Google identifica evolução rápida de ferramentas de espionagem do grupo COLDRIVER.