Um malvertiser explorou dois bugs de navegadores para exibir mais de um bilhão de anúncios maliciosos. O grupo criminoso se aproveitava dos problemas encontrados há pelo menos seis meses. Anúncios mal-intencionados são chamados de malvertising. Portanto, dois bugs em navegadores exibem mais de um bilhão de anúncios maliciosos.

Os criminosos usaram dois bugs obscuros do navegador para ignorar as proteções de segurança e mostrar com êxito anúncios pop-up intrusivos. Assim, conseguiam redirecionar os usuários para sites maliciosos.

O nome do grupo é eGobbler e está ativo desde o último Dia de Ação de Graças. Pelo menos foi quando pesquisadores de segurança perceberam as primeiras campanhas de propaganda enganosa.

O eGobbler normalmente opera em pequenas atividades que duram apenas alguns dias. Durante essas ações, o grupo compra anúncios em serviços legítimos. Porém, injeta código malicioso nos anúncios, para que suas explorações saiam do contêiner de iframe seguro e executem ações maliciosas nos navegadores dos usuários, sem restrições.

Explicando melhor os bugs em navegadores que exibem mais de um bilhão de anúncios maliciosos

Geralmente, essas ações envolvem a exibição de anúncios pop-up de vários produtos obscuros. Assim, há o redirecionamento do usuário para um site malicioso. Por sua vez, este hospeda fraudes ou downloads associados a malware.

Historicamente, o grupo tem como alvo dispositivos móveis. Isso não ocorre por acaso. É lá que a maioria dos usuários não emprega bloqueadores de anúncios. Portanto, os navegadores não são tão protegidos contra explorações quanto seus colegas de desktop. Então, isso torna as campanhas muitas vezes mais eficazes.

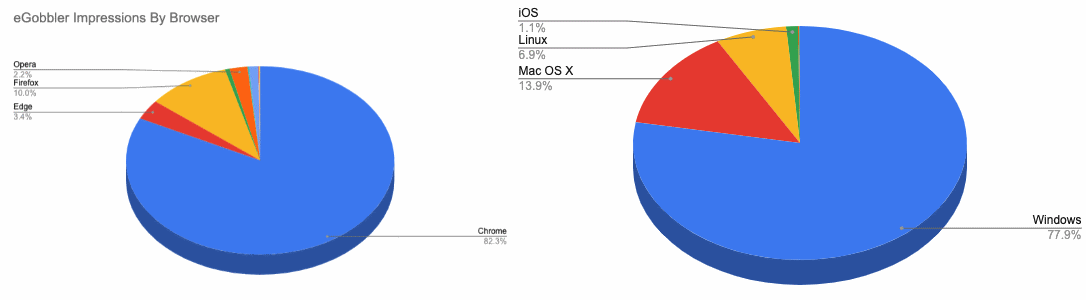

De acordo com relatórios anteriores, o eGobbler opera em grande escala. Eles foram responsáveis por espalhar impressionantes 800 milhões de impressões maliciosas em anúncios apenas em um fim de semana.

Além disso, o grupo também possui as raras habilidades técnicas para encontrar erros no código fonte dos navegadores. Atualmente, poucas operações de publicidade enganosa podem fazer isso em um cenário em que o uso de kits de exploração vem diminuindo devido a melhorias na segurança dos navegadores.

Problemas no primeiro navegador

No entanto, o eGobbler encontrou uma falha Zero Day somente em abril. Isto impactou apenas o Chrome para iOS e permitiu que a turma do eGobbler rompesse a caixa de proteção de segurança dos iframes de publicidade e mostrasse seu código malicioso aos usuários.

Eles usaram a exploração para bombardear os usuários com anúncios pop-up e os redirecionaram para sites maliciosos.

O bug (CVE-2019-5840) acabou recebendo um patch em junho, quando o Google lançou o Chrome 75, com uma correção. No entanto, o eGobbler continuou a usá-lo, mesmo depois, visando usuários que não conseguiram atualizar suas instalações do Chrome.

O segundo bug do navegador

Mas em um relatório compartilhado em particular com o ZDNet na semana passada, a Confiant, uma empresa de cibersegurança especializada em rastrear campanhas de malvertising, disse que o grupo encontrou um segundo bug, Então, foi logo após os desenvolvedores do Google corrigirem a exploração do Chrome para iOS. É como se o grupo intencionalmente procurasse um novo bug para explorar, e o encontrou alguns meses depois, em agosto.

Esse novo bug afeta o WebKit, o mecanismo do navegador no centro das versões mais antigas do Chrome. Contudo, também o Safari da Apple foi afetado. Isso ocorre porque o mecanismo atual do Chrome, chamado Blink, foi baseado no WebKit mais antigo e ainda compartilha algum código.

A Confiant disse que este segundo problema explora o evento “onkeydown” – uma função JavaScript que é executada a cada pressionamento de tecla. O eGobbler o usa para bombardear usuários com pop-ups quando eles interagem com um site pressionando uma tecla.

Por enquanto, de acordo com a Confiant, apenas a Apple corrigiu esse problema, com o lançamento do iOS 13, na semana passada. O Google ainda não lançou uma correção, o que significa que os usuários do Chrome ainda estão vulneráveis.

Usuários de desktop também são afetados

O evento “onkeydown” no centro desse segundo bug também afeta os navegadores dekstop, e não apenas os móveis. Assim, o grupo eGobbler expandiu as operações. O grupo agora também tem como alvo navegadores baseados em desktop, o que resultou em uma explosão na atividade do grupo.

A Confiant disse que entre 1º de agosto e 23 de setembro, eles viram o grupo eGobbler enviar código de publicidade maliciosa com um volume “impressionante” de anúncios, que estimam ser de 1,16 bilhão de impressões.

O grupo não está mais mirando usuários iOS nos EUA. Desde então se expandiu para navegadores de desktop e usuários europeus, com os italianos sendo os mais atingidos.

Como já foi dito várias vezes – a melhor maneira de proteger contra campanhas de malvertising, anúncios maliciosos e scripts de rastreamento, é usar uma extensão do navegador que possa bloquear anúncios ou instalar um produto antivírus.

Fonte: ZDNet