O Facebook interrompeu as operações de sete empresas diferentes de criação de spyware, bloqueando sua infraestrutura de Internet, enviando cartas para cessar e desistir dessas ações e banindo-as de sua plataforma.

“Como resultado de nossa investigação de meses de duração, tomamos medidas contra sete diferentes entidades de vigilância contratada para interromper sua capacidade de usar sua infraestrutura digital para abusar de plataformas de mídia social e permitir a vigilância de pessoas na Internet”, disse o diretor da Interrupção da ameaça David Agranovich e chefe de investigações de espionagem cibernética Mike Dvilyanski.

“Esses provedores de vigilância estão baseados na China, Israel, Índia e Macedônia do Norte. Eles visavam pessoas em mais de 100 países ao redor do mundo em nome de seus clientes.”

Após essa investigação, o Facebook descobriu que os serviços dessas sete empresas foram usados contra e prejudicaram indivíduos vulneráveis, como ativistas, jornalistas e minorias.

No entanto, as empresas de vigilância alegaram que suas ferramentas de spyware e hacking foram usadas apenas para visar e ajudar a capturar criminosos e terroristas.

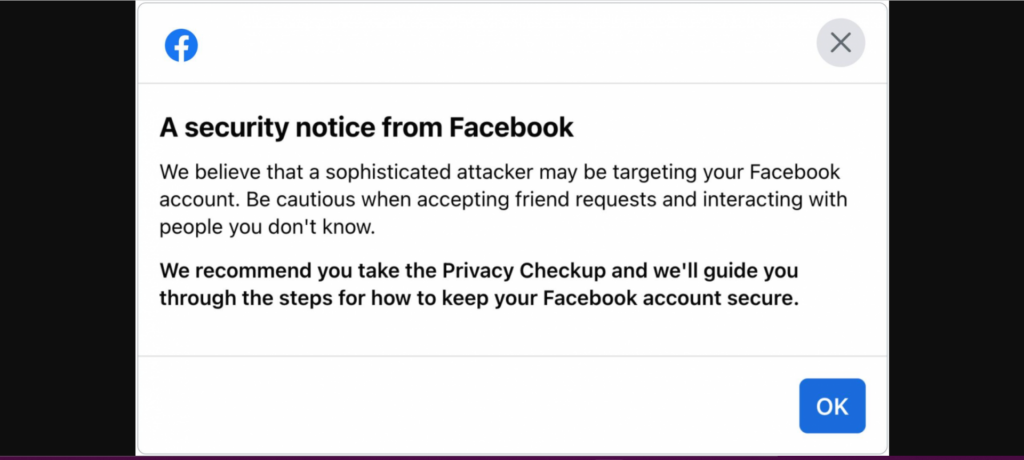

O Facebook alertou as pessoas visadas com suas ferramentas de vigilância (cerca de 50.000 usuários do Facebook) e compartilhou suas descobertas com outras plataformas, pesquisadores de segurança e legisladores para tomar as medidas adequadas.

Como o Citizen Labs também revelou, algumas das pessoas visadas por tais ferramentas de vigilância tiveram seus dispositivos infectados com mais de uma cepa de spyware e, em alguns casos, por vários invasores.

Facebook interrompe operações de sete empresas de vigilância de aluguel

De acordo com o relatório completo de ameaças também publicado pelo Facebook, as sete entidades de vigilância de aluguel cuja atividade foi interrompida como resultado da investigação do Facebook e os estágios específicos de vigilância em que são especializados são:

- Tecnologias de teias de aranha (fases da cadeia de vigilância: reconhecimento, engajamento)

- Cognyte (fases da cadeia de vigilância: reconhecimento, engajamento)

- Black Cube (fases da cadeia de vigilância: reconhecimento, engajamento, exploração)

- Bluehawk CI (fases da cadeia de vigilância: reconhecimento, engajamento, exploração)

- BellTroX (fases da cadeia de vigilância: reconhecimento, engajamento, exploração)

- Cytrox (fases da cadeia de vigilância: principalmente exploração)

- Uma entidade desconhecida na China (fases da cadeia de vigilância: principalmente reconhecimento, exploração)

“Embora o debate público tenha se concentrado principalmente na fase de exploração, é fundamental interromper todo o ciclo de vida do ataque porque os estágios anteriores permitem os posteriores”, acrescentaram.

“Se pudermos atacar coletivamente essa ameaça no início da cadeia de vigilância, isso ajudaria a impedir o dano antes que chegue ao estágio final e mais sério de comprometer os dispositivos e contas das pessoas.”

A investigação do Facebook e as ações perturbadoras contra os criadores de spyware seguem uma série de reações recentes à ameaça que essas entidades representam para grupos vulneráveis.

Por exemplo, ação semelhante foi tomada pela Apple no mês passado, quando abriu um processo contra o NSO Group, fabricante de spyware, por ter como alvo e espionar usuários da Apple com tecnologia de vigilância.

Conforme revelado posteriormente, a Apple avisou que invasores desconhecidos de funcionários do Departamento de Estado dos EUA invadiram seus iPhones para implantar spyware Pegasus desenvolvido pela NSO.

Em julho, o Citizen Lab confirmou um relatório publicado pela Amnesty International e Forbidden Stories que revelou que o spyware da NSO foi encontrado em iPhones hackeados usando exploits iMessage de dia zero e clique zero.

No mesmo mês, a Microsoft e o Citizen Lab vincularam a empresa de spyware Candiru ao spyware do Windows apelidado de DevilsTongue e implantado em dispositivos alvo usando vulnerabilidades de dia zero do Windows.

O Facebook também processou o NSO Group há dois anos por desenvolver e vender uma exploração de dia zero do WhatsApp que invasores apoiados pelo governo usaram para comprometer dispositivos pertencentes a alvos de alto perfil, incluindo funcionários do governo, diplomatas e jornalistas.

O Bureau de Indústria e Segurança (BIS) do Departamento de Comércio também sancionou o NSO Group e Candiru no mês passado por fornecerem software usado para espionar funcionários do governo, jornalistas e ativistas.