A grande notícia é que uma vulnerabilidade perigosa envolvendo o protocolo WPA2 (Wi-Fi Protected Access II), muitos pesquisadores começaram a buscar mais informações e a realizar testes, e sim, o WPA2 pode ser interceptado, o ataque é chamado de KRACK e aí vem uma chuva de resultados, e para cada um destes um tipo diferente de exploração da falha,CVE-2017-13077 , CVE-2017-13078 , CVE-2017-13079 , CVE-2017-13080 , CVE-2017-13081 , CVE-2017 -13082 , CVE-2017-13086 , CVE-2017-13087 e CVE-2017-13088 .

Falha se segurança do WPA2 (Wi-Fi Protected Access II)

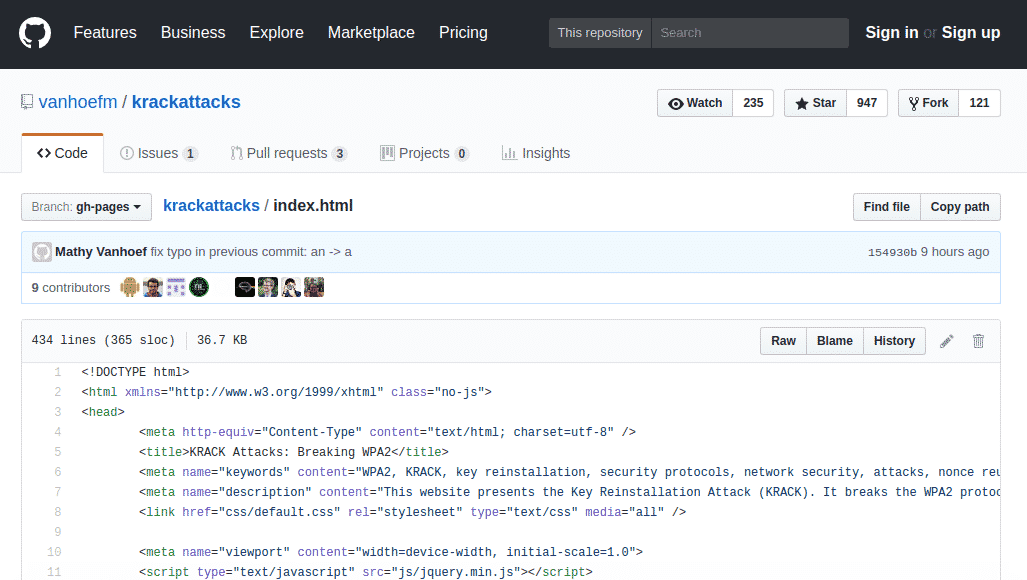

A falha do WPA2 não foi descoberta agora, já faziam semanas, e o pior é que os pesquisadores não publicaram nada há semanas, tudo ficou em silêncio, mas como os buscadores são feras, alguém inventou de publicar os resultados no Github e aí alguém encontrou e divulgou no mundo inteiro, e logo os desenvolvedores começaram a fazer novos testes e fazer correções.

Para ver o Github do pesquisador acesse o link abaixo:

Desde domingo que essas informações estão circulando o mundo e já tem até palestra agendada para falar sobre o problema, todos os sistemas operacionais estão com essa falha, e boa parte já fizeram o lançamento das correções, inclusive a Microsoft que geralmente demora semanas para fazer isso.

Como se proteger do KRACK?

Se você está preocupado com seu roteador, não há nada que você possa fazer. Certifique-se de que se você recebeu uma atualização se não recebeu é bom ficar de olho e se possível buscar informações de aonde conseguir a correção.

O mesmo acontece com telefones, tablets, PC, enfim, tudo. Se você tem um dispositivo antigo que não está recebendo atualizações, você também estará exposto a este problema. É importante mencionar que se você estiver usando uma rede Wi-Fi para navegar em um site protegido HTTPS, como o SempreUPdate, fique calmo que os seus dados estão protegidos.

Lembre-se de que este novo ataque KRACK é importante e que você precisa ficar de olho nos patches e na sua segurança por enquanto, para os dispositivos que possui e que estão usando o protocolo WPA2.

Quem já corrigiu ou se pronunciou sobre a vulnerabilidade KRACK ?

A Canonical anunciou há algumas horas que corrigirá o problema de segurança nas seguintes versões Ubuntu 17.04 (Zesty Zapus), Ubuntu 16.04 LTS (Xenial Xerus) e Ubuntu 14.04 LTS (Trusty Tahr), bem como todos os derivados oficiais, incluindo Kubuntu , Xubuntu , Lubuntu , Ubuntu MATE, Ubuntu Budgie, Ubuntu Kylin e Ubuntu Studio, no entanto, a correção deve chegar nas próximas horas.

Já o Debian, Fedora , Arch Linux, Linux Mint , Solus e o Elementary OS já corrigiram e lançaram as atualizações, todos os usuários devem atualizar seus sistemas e assim vão ficar livres da falha de segurança. E quem usa Mikrotik também é afetado e deve buscar informações sobre as correções.