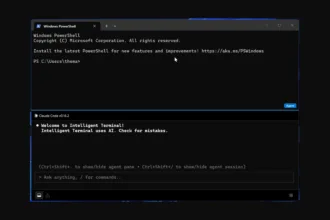

Um novo Trojan, SectopRAT, apareceu em estado selvagem, capaz de iniciar uma área de trabalho secundária oculta para controlar as sessões do navegador nas máquinas infectadas. O novo malware foi detectado pela primeira vez pelo MalwareHunterTeam. Em um tweet em 15 de novembro, o MalwareHunterTeam disse que o malware C #, compilado em 13 de novembro, conseguiu “criar [uma] área de trabalho oculta e executar [um] navegador selecionado lá com controle total”. Portanto, o Trojan SectopRAT cria uma segunda área de trabalho oculta para controlar sessões do navegador.

A signed (Sectigo) C# malware, got told possible called “1xxbot” sample: b1e3b5de12f785c45d5ea3fc64412ce640a42652b4749cf73911029041468e3a

Used to create hidden desktop and run selected browser there with full control.

Related to AsataFar…

cc @James_inthe_box @VK_Intel @Antelox pic.twitter.com/bFPqTmrSp6

— MalwareHunterTeam (@malwrhunterteam) November 15, 2019

Isso chamou a atenção dos pesquisadores de segurança cibernética da G Data. Então, eles conseguiram obter uma segunda amostra, compilada em 14 de novembro, posteriormente submetida ao Virustotal.

Trojan SectopRAT cria uma segunda área de trabalho oculta para controlar sessões do navegador

O primeiro exemplo do SectopRAT é assinado pela CA de código RSA do Sectigo e usa um ícone Flash, enquanto o segundo não está assinado. Ambas as amostras do Trojan de Acesso Remoto (RAT) usam caracteres arbitrários em seus nomes, possuem características de gravação e execução e usam o ConfuserEx para ofuscação.

Segundo os pesquisadores, o malware contém uma classe RemoteClient.Config com quatro objetos de valor para configuração – IP, retip, nome do arquivo e mutexName.

A variável IP refere-se ao servidor de comando e controle (C2) do Trojan, enquanto a variável retip foi projetada para configurar novos IPs C2 que o servidor pode substituir usando o comando “set IP”.

Nome do arquivo e mutexName, no entanto, são definidos, porém, não em uso ativo. O nome do arquivo codificado spoolsvc.exe é adicionado ao registro para persistência, uma imitação do legítimo serviço Microsoft spoolsv.exe.

Uma vez conectado ao seu C2, o Trojan pode ser comandado para transmitir uma sessão ativa da área de trabalho ou criar uma secundária, codificada como “sdfsddfg”, oculta à vista. Os pesquisadores dizem que os operadores do malware podem usar o comando “Init browser” para iniciar uma sessão do navegador na área de trabalho secundária.

Navegadores comprometidos

É possível iniciar as sessões do navegador Chrome, Firefox ou Internet Explorer. O malware também pode alterar as configurações do navegador para desativar barreiras de segurança e sandbox. No entanto, os caminhos do navegador são codificados.

O malware também é capaz de enviar informações do computador de volta ao C2, como o nome do sistema operacional, dados do processador, informações principais e RAM disponíveis.

Outro comando, “Obter informações do codec” ainda está para ser implementado. A equipe acredita que o Trojan ainda não está completo, pois o SectopRAT “parece inacabado e em partes apressadamente feitas”.

Apesar de falhas óbvias, como usar caminhos codificados sem variáveis ambientais para acessar arquivos do sistema, a arquitetura do RAT, o uso de um segundo desktop e as alterações nos arquivos e parâmetros de configuração do navegador mostram algum conhecimento interno que está longe de ser um novato, afirmam os pesquisadores. É bem possível que as primeiras amostras na natureza sejam apenas para testes.

Indicadores de compromisso (IoCs) podem ser acessados aqui.