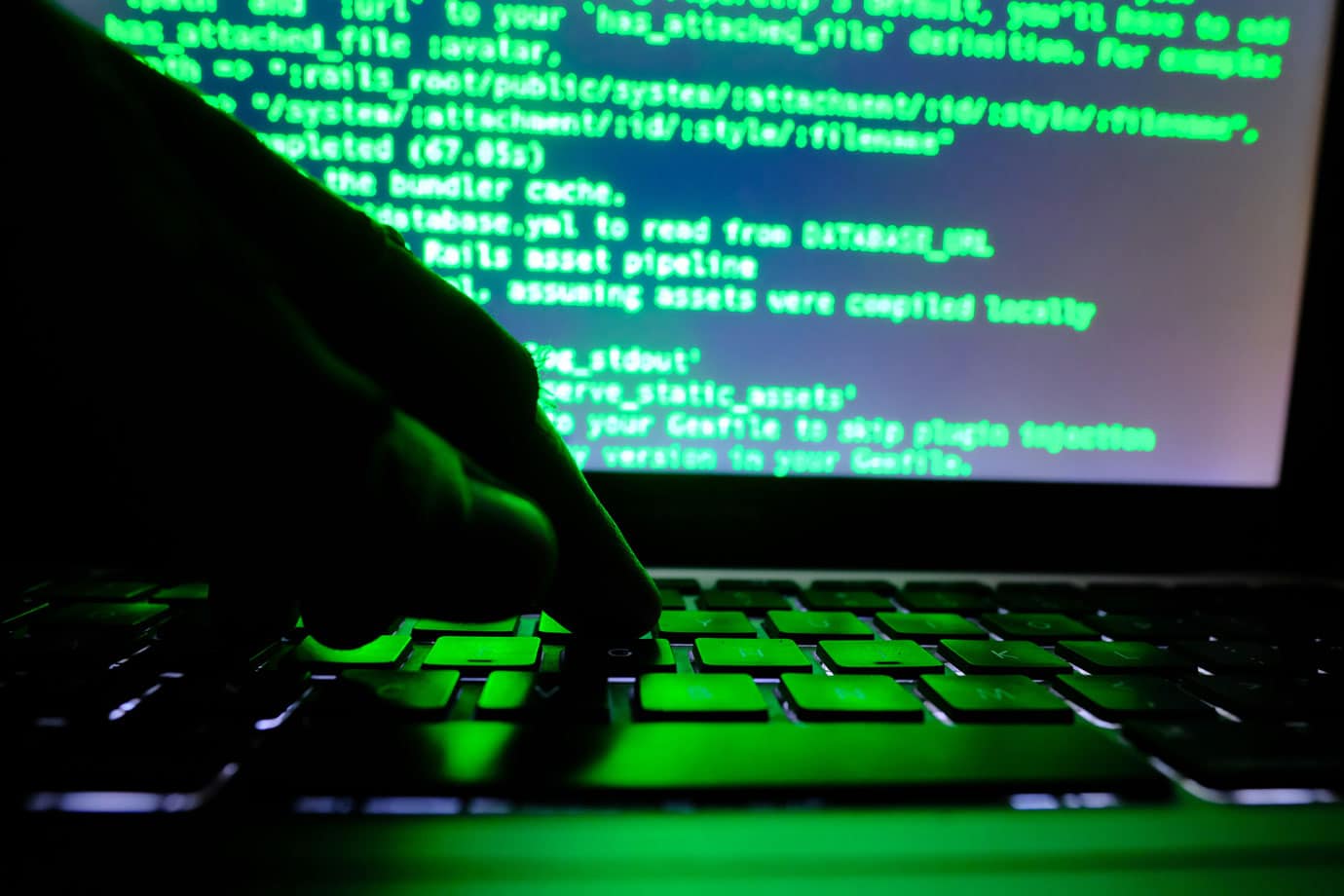

Um bug crítico no Windows Defender não foi detectado por cerca de 12 anos, antes de finalmente ser corrigido. A vulnerabilidade no software antivírus embutido da Microsoft poderia ter permitido que hackers sobrescrevessem arquivos ou executassem códigos maliciosos.

12 anos é muito tempo quando se trata do ciclo de vida de um sistema operacional mainstream, e é muito tempo para uma vulnerabilidade tão crítica se esconder. Parte da razão para isso pode ser porque o bug em questão não existe ativamente no armazenamento de um computador; em vez disso, ele existe em um sistema Windows chamado de “biblioteca de vínculo dinâmico”. O Windows Defender carrega esse driver apenas quando necessário, antes de limpá-lo do disco do computador.

Uma vulnerabilidade no Windows Defender passou despercebida por 12 anos

A Wired explica:

Quando o driver remove um arquivo malicioso, ele o substitui por um novo e benigno como uma espécie de espaço reservado durante a correção. Mas os pesquisadores descobriram que o sistema não verifica especificamente esse novo arquivo. Como resultado, um invasor pode inserir links de sistema estratégicos que direcionam o driver a sobrescrever o arquivo errado ou até mesmo executar um código malicioso.

Pesquisadores da empresa de segurança SentinelOne descobriram e relataram a falha, que foi posteriormente corrigida.

A Microsoft inicialmente classificou a vulnerabilidade como “alta”, embora seja importante notar que, para um invasor tirar proveito do bug, ele precisaria de acesso (físico ou remoto) ao seu computador.

Tanto a Microsoft quanto a SentinelOne também concordam que não há evidências de que o bug foi explorado de forma maliciosa.

Um porta-voz da Microsoft disse que qualquer pessoa que instalou o patch de 9 de fevereiro, seja manualmente ou por meio de atualizações automáticas, está protegida.

Tech Spot