Um dos pilares da web moderna, a Vercel, está no centro de um alerta crítico de segurança. A recente violação de segurança na Vercel expôs riscos importantes para desenvolvedores e empresas que dependem da plataforma.

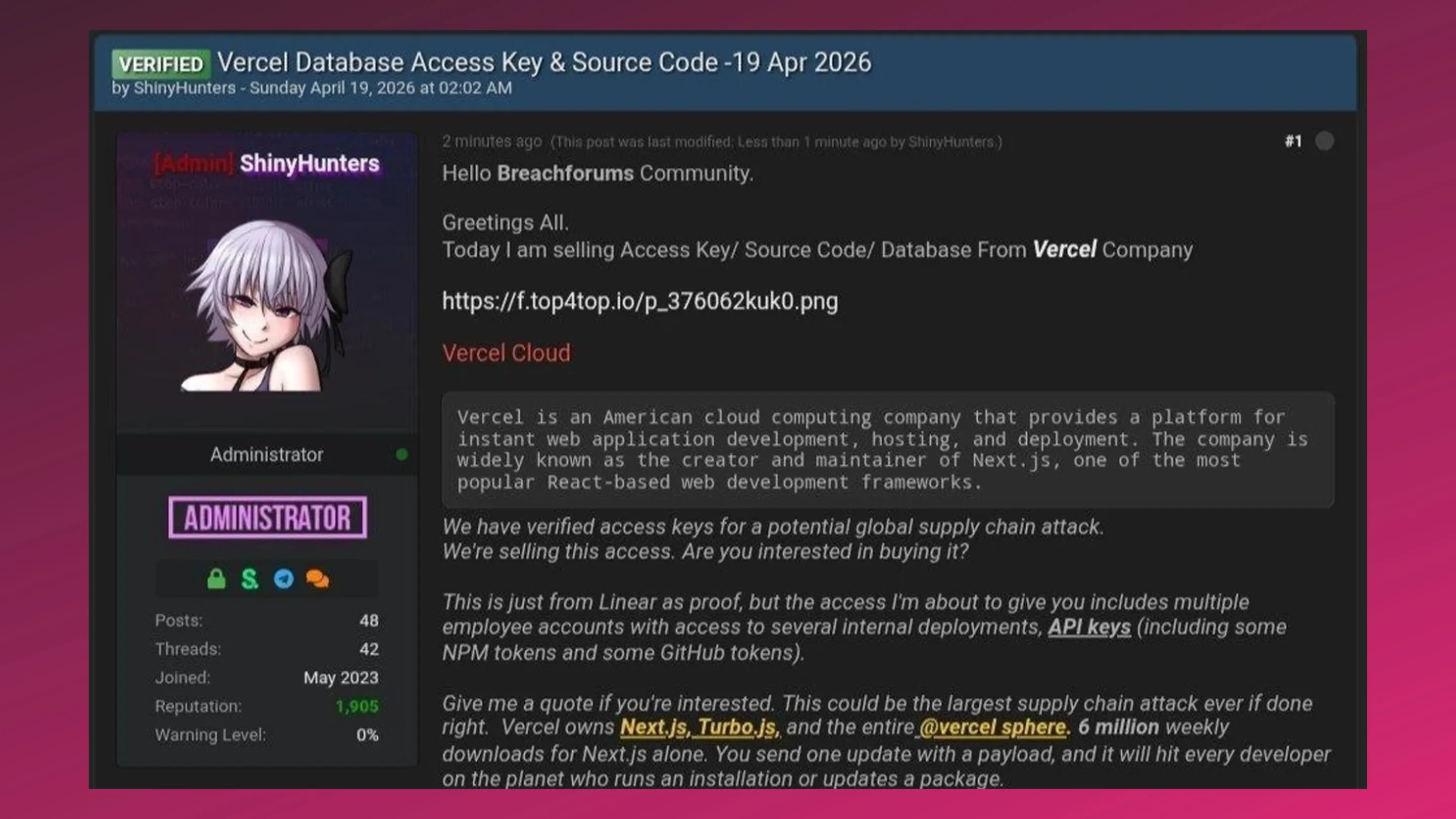

A empresa confirmou o incidente, enquanto o grupo ShinyHunters afirma estar vendendo dados obtidos no ataque. A origem do problema está ligada ao uso indevido de permissões via OAuth, explorando a confiança em integrações externas.

Para quem utiliza o Next.js e serviços de nuvem, o caso levanta preocupações reais sobre acesso indevido, vazamento de credenciais e comprometimento de aplicações.

O que aconteceu: Entenda a violação de segurança na Vercel

A violação de segurança na Vercel ocorreu por meio de um acesso não autorizado facilitado por um aplicativo externo malicioso. Em vez de invadir diretamente a infraestrutura da empresa, os atacantes exploraram permissões concedidas por usuários.

Segundo a Vercel, o incidente foi rapidamente contido com a revogação do acesso suspeito e a análise de contas potencialmente afetadas. Ainda assim, o episódio mostra como integrações podem se tornar pontos críticos de falha.

Esse tipo de ataque é especialmente perigoso porque se apoia na confiança do usuário, não em vulnerabilidades técnicas diretas.

A origem do ataque: o aplicativo OAuth malicioso

O vetor principal foi um aplicativo baseado em OAuth que se passava por uma ferramenta legítima, possivelmente ligada a automação ou inteligência artificial.

Após a autorização, o app obteve acesso a dados sensíveis, incluindo tokens e configurações internas. O identificador associado ao aplicativo malicioso é:

app_9d8f7e6c5b4a3

Usuários devem verificar imediatamente se esse ID está presente em suas integrações autorizadas.

Esse incidente reforça a necessidade de revisar cuidadosamente qualquer aplicação que solicite permissões amplas.

Alegações dos hackers e dados em risco

O grupo ShinyHunters afirma ter obtido tokens e credenciais vinculados a serviços como GitHub e NPM.

Esses dados podem permitir acesso a repositórios privados, publicação de pacotes maliciosos e até comprometimento de pipelines de deploy. Também há indícios de possível acesso a bancos de dados conectados às aplicações afetadas.

Além disso, os atacantes teriam tentado extorquir a empresa em US$ 2 milhões, ameaçando divulgar ou vender as informações.

Mesmo sem confirmação total de todas as alegações, o risco para usuários é concreto.

Guia de segurança: o que fazer após a violação de segurança na Vercel

Diante da violação de segurança na Vercel, algumas ações imediatas são essenciais:

- Rotacione credenciais: Altere tokens de API, chaves e acessos vinculados a serviços como GitHub e NPM.

- Revise acessos OAuth: Remova qualquer aplicativo desconhecido ou suspeito das suas integrações.

- Verifique variáveis de ambiente: Confirme se dados sensíveis não foram expostos ou alterados.

- Audite atividades recentes: Procure por acessos incomuns, deploys inesperados ou alterações não autorizadas.

- Reforce autenticação: Ative autenticação multifator em contas críticas, incluindo serviços corporativos.

- Atualize dependências: Garanta que bibliotecas e pacotes estejam atualizados e seguros.

Essas medidas ajudam a reduzir o impacto de um possível vazamento de dados na Vercel.

Conclusão e o futuro da segurança na nuvem

O incidente envolvendo a Vercel evidencia um problema crescente, a dependência de integrações externas na cadeia de desenvolvimento moderno.

Mesmo plataformas confiáveis podem ser afetadas quando permissões são concedidas sem revisão adequada. Para quem trabalha com Next.js e ambientes cloud, a lição é clara, segurança deve ser contínua e preventiva.

Revise suas integrações, compartilhe este alerta com sua equipe e mantenha boas práticas de segurança sempre atualizadas. Em um cenário onde ataques são cada vez mais sofisticados, a atenção aos detalhes faz toda a diferença.