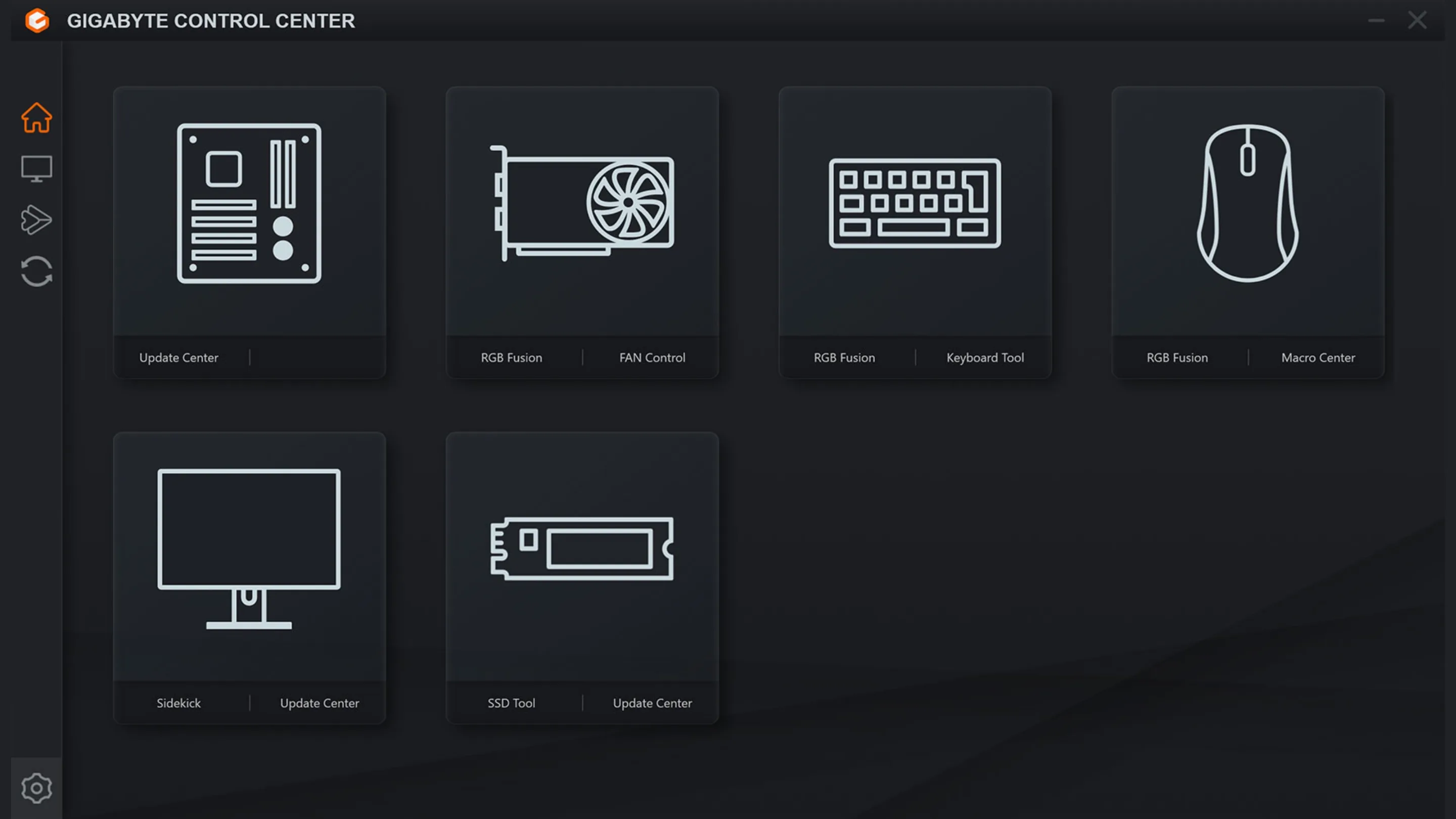

Softwares desenvolvidos por fabricantes de hardware são essenciais para extrair o máximo desempenho de notebooks e desktops. No entanto, quando apresentam falhas, podem se transformar em um ponto crítico de entrada para ataques. É nesse contexto que surge a vulnerabilidade no Gigabyte Control Center, identificada como CVE-2026-4415, colocando usuários em risco.

Essa vulnerabilidade crítica afeta diretamente o GIGABYTE Control Center, ferramenta amplamente utilizada para gerenciamento de desempenho, drivers e recursos do sistema. O problema permite a gravação arbitrária de arquivos, um cenário extremamente perigoso que pode levar à execução de código malicioso e ao comprometimento total do dispositivo.

O que é a CVE-2026-4415 e por que ela é perigosa

A CVE-2026-4415 é uma falha que permite a gravação arbitrária de arquivos no sistema operacional. Em termos práticos, isso significa que um invasor pode inserir arquivos maliciosos em locais sensíveis sem autorização adequada.

Essa característica transforma a falha em uma porta aberta para diversos tipos de ataque, incluindo:

- Execução remota de código

- Instalação de malware persistente

- Alteração de arquivos do sistema

- Acesso indevido a dados confidenciais

O risco aumenta ainda mais pelo potencial de elevação de privilégios, permitindo que o invasor obtenha acesso administrativo ao sistema. Isso elimina praticamente todas as barreiras de segurança do dispositivo.

Como a vulnerabilidade no Gigabyte Control Center é explorada

A exploração da vulnerabilidade no Gigabyte Control Center está diretamente ligada a falhas no tratamento de dados recebidos pelo software. O aplicativo não valida corretamente determinados inputs, permitindo que arquivos sejam gravados em diretórios arbitrários.

Esse comportamento abre espaço para que atacantes manipulem o sistema de forma silenciosa, especialmente em ambientes conectados à mesma rede.

O papel da função de emparelhamento

A função de emparelhamento do GIGABYTE Control Center, projetada para facilitar a comunicação entre dispositivos, é o principal vetor dessa falha.

Durante esse processo, o software aceita comandos externos sem validação adequada. Isso permite que um atacante na mesma rede envie cargas maliciosas que exploram diretamente a vulnerabilidade.

Na prática, isso pode resultar em:

- Escrita de arquivos maliciosos no sistema

- Execução de comandos com privilégios elevados

- Comprometimento completo do dispositivo

Esse cenário é particularmente crítico em redes corporativas e ambientes compartilhados.

Impacto técnico e pontuação de gravidade

A CVE-2026-4415 recebeu uma pontuação CVSS de 9.2, classificando-a como uma vulnerabilidade crítica.

Esse nível de gravidade indica:

- Alta facilidade de exploração

- Grande impacto no sistema

- Baixa necessidade de interação do usuário

Na prática, isso significa que um ataque pode ocorrer de forma rápida e com consequências severas.

Os principais impactos incluem:

- Controle total do sistema por terceiros

- Instalação de backdoors invisíveis

- Roubo de dados pessoais e corporativos

- Movimentação lateral em redes internas

A combinação desses fatores torna a falha especialmente perigosa para empresas e usuários avançados.

Como proteger seu sistema agora

A correção da vulnerabilidade no Gigabyte Control Center já foi disponibilizada pela fabricante. A atualização para a versão 25.12.10.01 ou superior elimina o problema.

Veja como se proteger:

1. Verifique a versão instalada

Abra o GIGABYTE Control Center e acesse as configurações. Na seção de informações, verifique a versão atual do software.

2. Identifique se está vulnerável

Se a versão for anterior à versão 25.12.10.01, o sistema está exposto à falha.

3. Atualize imediatamente

Realize a atualização pelo próprio aplicativo ou utilize o pacote mais recente disponibilizado pela GIGABYTE.

4. Reinicie o computador

Após a instalação, reinicie o sistema para garantir que a correção seja aplicada corretamente.

5. Adote boas práticas de segurança

Além da atualização, é importante:

- Manter o sistema operacional atualizado

- Utilizar soluções de segurança confiáveis

- Evitar redes desconhecidas

- Monitorar atividades suspeitas

Conclusão e a importância da segurança em utilitários de hardware

A CVE-2026-4415 mostra como até mesmo ferramentas oficiais, como o GIGABYTE Control Center, podem representar riscos quando apresentam falhas críticas.

A presença de uma vulnerabilidade crítica com capacidade de elevação de privilégios reforça a necessidade de atenção constante a atualizações, mesmo em softwares considerados confiáveis.

Manter o ambiente atualizado não é apenas uma recomendação, mas uma medida essencial de proteção.

Se você utiliza dispositivos da GIGABYTE, verifique agora mesmo sua versão e aplique a atualização necessária para a versão 25.12.10.01.