Vulnerabilidades no Firefox voltaram ao centro das discussões sobre segurança digital, mas desta vez por um motivo surpreendente. Um experimento recente conduzido pela Anthropic em colaboração com a Mozilla mostrou como a inteligência artificial pode transformar radicalmente a forma como falhas de software são descobertas.

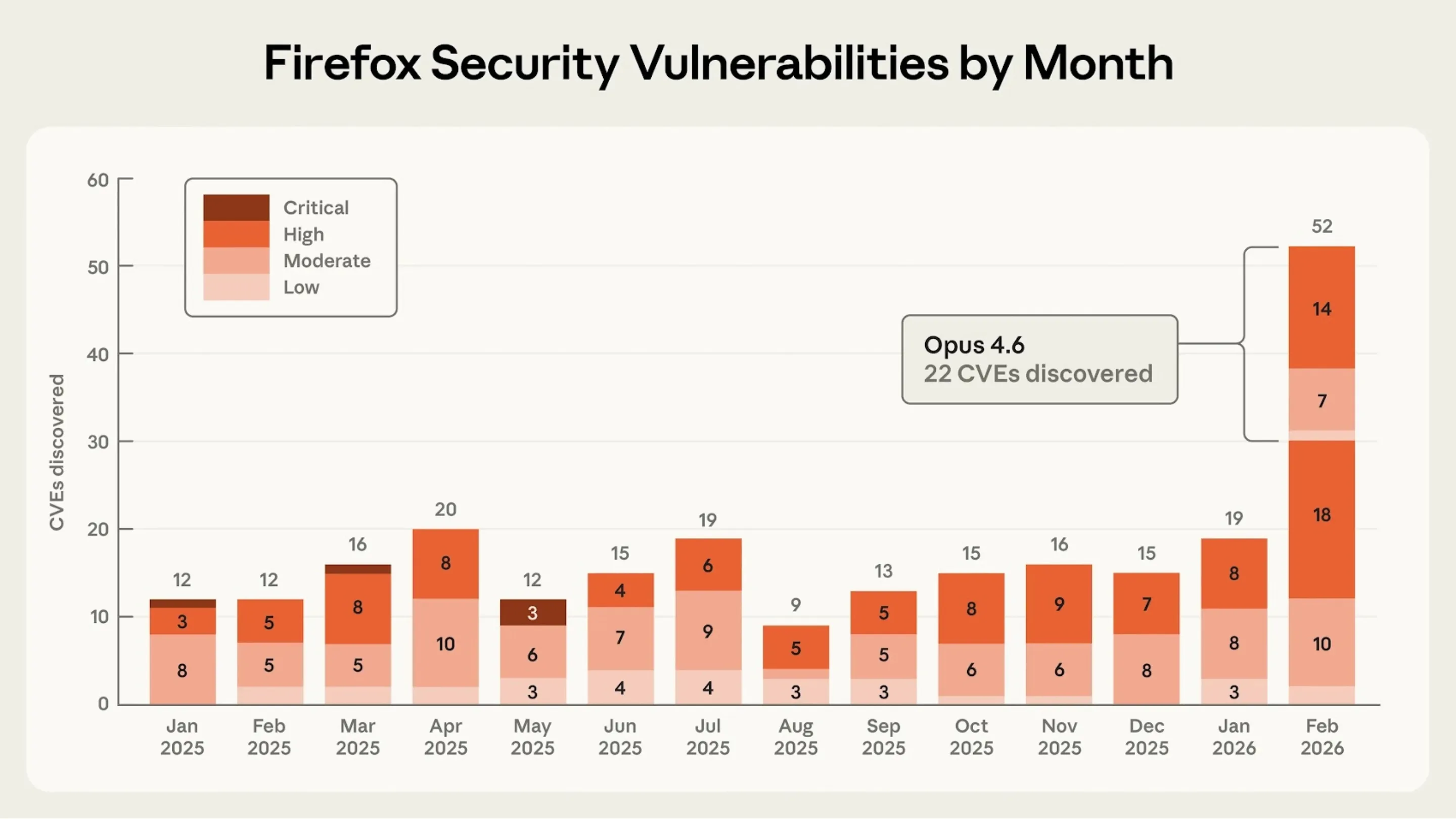

Utilizando o modelo de IA Claude Opus 4.6, pesquisadores conseguiram identificar 22 vulnerabilidades reais no código do navegador Mozilla Firefox. Entre essas falhas, 14 foram classificadas como de alta gravidade, capazes de comprometer a segurança do navegador em cenários específicos.

O experimento demonstra algo cada vez mais claro para especialistas em segurança: modelos avançados de IA já conseguem analisar grandes bases de código e detectar padrões de erro que tradicionalmente exigiriam semanas de trabalho humano. Em alguns casos, o processo pode levar apenas minutos.

Mais do que uma curiosidade técnica, esse tipo de descoberta aponta para uma mudança estrutural no bug hunting, a prática de encontrar falhas em softwares antes que criminosos as explorem.

O impacto das vulnerabilidades no Firefox 148

As vulnerabilidades no Firefox identificadas durante o experimento foram reportadas à Mozilla de forma responsável e posteriormente corrigidas na base de desenvolvimento do navegador, incluindo mudanças previstas para o Firefox 148.

Entre as falhas encontradas, uma chamou particularmente a atenção da comunidade de segurança: a CVE-2026-2796, relacionada ao mecanismo JIT (Just-in-Time) do WebAssembly.

O WebAssembly é uma tecnologia que permite executar código de alto desempenho dentro do navegador, algo essencial para aplicações modernas como jogos, editores de vídeo online e softwares complexos rodando na web. No entanto, essa capacidade também cria superfícies de ataque mais sofisticadas.

A falha detectada estava ligada a um problema clássico de memória chamado use-after-free.

O que é um use-after-free?

De forma simples, um use-after-free ocorre quando um programa continua tentando acessar um pedaço de memória que já foi liberado pelo sistema.

Imagine que um software:

- Cria um objeto na memória

- Usa esse objeto normalmente

- Libera o espaço de memória

- Tenta usar novamente esse objeto

Esse tipo de erro pode permitir que um invasor injete dados maliciosos nesse espaço liberado, levando a comportamentos inesperados do programa, incluindo execução arbitrária de código.

No contexto de navegadores, isso pode significar comprometer o navegador a partir de uma página web maliciosa, o que torna esse tipo de falha especialmente sensível.

A identificação dessa vulnerabilidade reforça a importância de sistemas automatizados capazes de examinar milhões de linhas de código em busca de padrões perigosos.

IA como caçadora de bugs vs. criadora de exploits

Um dos aspectos mais interessantes do experimento não foi apenas a descoberta das falhas, mas o custo e o tempo necessários para encontrá-las.

Segundo os dados divulgados, o processo completo consumiu aproximadamente US$ 4.000 em créditos de API. Para empresas de tecnologia ou programas de bug bounty, esse valor é relativamente baixo considerando o impacto das descobertas.

Mais impressionante ainda foi o tempo necessário para identificar algumas vulnerabilidades.

Em certos casos, o modelo levou menos de 20 minutos para analisar partes complexas do código do navegador e sugerir possíveis falhas de lógica ou gerenciamento de memória.

Isso levanta uma questão importante na comunidade de segurança: Se a IA consegue encontrar falhas tão rapidamente, ela também poderia ajudar a explorá-las? Os pesquisadores apontam que existe uma diferença significativa entre descobrir uma vulnerabilidade e criar um exploit funcional.

Encontrar o bug geralmente envolve:

- analisar estruturas de código

- detectar inconsistências lógicas

- identificar padrões conhecidos de erro

Já criar um exploit exige:

- compreender profundamente o ambiente de execução

- manipular estados internos da aplicação

- contornar proteções modernas do sistema operacional

Por isso, no estado atual da tecnologia, a IA tende a ser muito mais eficiente para encontrar falhas do que para explorá-las.

Esse desequilíbrio pode beneficiar defensores, permitindo que empresas identifiquem vulnerabilidades antes que atores maliciosos tenham tempo de transformá-las em ataques reais.

Vulnerabilidades no Firefox e o futuro da segurança assistida por IA

A descoberta dessas vulnerabilidades no Firefox também reacendeu o debate sobre o futuro das ferramentas de segurança automatizadas.

Tradicionalmente, navegadores utilizam técnicas como fuzzing, um método que alimenta o software com entradas aleatórias para observar comportamentos inesperados.

O fuzzing continua sendo extremamente eficiente para detectar:

- falhas de memória

- travamentos

- inconsistências de processamento

Porém, ele tem dificuldade em identificar erros lógicos mais complexos, especialmente aqueles que dependem de sequências específicas de ações ou interações entre componentes diferentes.

É justamente nesse tipo de cenário que modelos de IA começam a se destacar.

Ferramentas baseadas em IA conseguem:

- analisar estruturas completas de código

- interpretar relações entre funções

- identificar padrões históricos de vulnerabilidade

Dentro dessa estratégia, a Anthropic também está desenvolvendo iniciativas como Claude Code Security, que utilizam modelos avançados para revisar código automaticamente.

A visão de longo prazo é clara: integrar IA diretamente no processo de desenvolvimento, permitindo que falhas sejam detectadas ainda durante a escrita do código.

Para projetos gigantescos como o Firefox, que possui milhões de linhas de código, essa abordagem pode reduzir drasticamente o número de bugs que chegam às versões finais do software.

Conclusão e o que o usuário deve fazer

A descoberta das vulnerabilidades no Firefox pelo modelo Claude Opus 4.6 representa um marco importante na evolução da segurança de software.

Mais do que encontrar bugs específicos, o experimento mostrou que a inteligência artificial pode atuar como uma poderosa aliada na defesa digital.

Ao analisar grandes bases de código com velocidade e precisão, modelos avançados conseguem identificar falhas que poderiam passar despercebidas por equipes humanas ou ferramentas tradicionais.

Para os usuários, a principal lição continua sendo simples, mas fundamental: manter o navegador sempre atualizado.

As correções de segurança liberadas pela Mozilla garantem que vulnerabilidades descobertas por pesquisadores ou sistemas automatizados sejam rapidamente neutralizadas.

Com o crescimento da segurança assistida por IA, é provável que esse tipo de colaboração entre pesquisadores, empresas de tecnologia e modelos avançados se torne cada vez mais comum.

E você, confia em sistemas de inteligência artificial para ajudar a corrigir falhas críticas de software? Deixe sua opinião nos comentários e participe da discussão sobre o futuro da segurança digital.