A crescente adoção de frameworks de IA como o LangChain trouxe agilidade para o desenvolvimento de aplicações baseadas em LLMs, mas também abriu novas superfícies de ataque. Recentemente, um conjunto crítico de falhas colocou em risco milhares de projetos em produção, acendendo um alerta urgente para a comunidade.

As vulnerabilidades no LangChain e no ecossistema relacionado, incluindo o LangGraph, envolvem três falhas principais: CVE-2026-34070, CVE-2025-68664 e CVE-2025-67644. Elas permitem desde acesso arbitrário a arquivos até roubo de segredos e injeção de SQL, comprometendo completamente ambientes de IA.

Se você trabalha com agentes inteligentes, pipelines de dados ou integrações com APIs sensíveis, a urgência é real.

Entendendo as vulnerabilidades: Do LangGrinch ao SQLi

As falhas descobertas não são apenas bugs isolados. Elas exploram características fundamentais da forma como o LangChain-Core e o LangGraph processam entradas, manipulam arquivos e interagem com bancos de dados.

CVE-2026-34070: O perigo do acesso arbitrário a arquivos

A vulnerabilidade CVE-2026-34070 permite que um invasor explore mecanismos de leitura de arquivos dentro do LangChain para acessar conteúdos sensíveis do sistema.

Na prática, isso significa que um atacante pode manipular entradas para forçar o sistema a expor arquivos locais, como:

- Chaves privadas

- Tokens de API

- Arquivos de configuração (.env)

- Credenciais de banco de dados

Esse tipo de falha é particularmente crítico em ambientes Linux e containers, onde permissões mal configuradas ampliam o impacto.

O problema se torna ainda mais grave quando agentes de IA têm acesso ampliado ao sistema de arquivos, algo comum em automações.

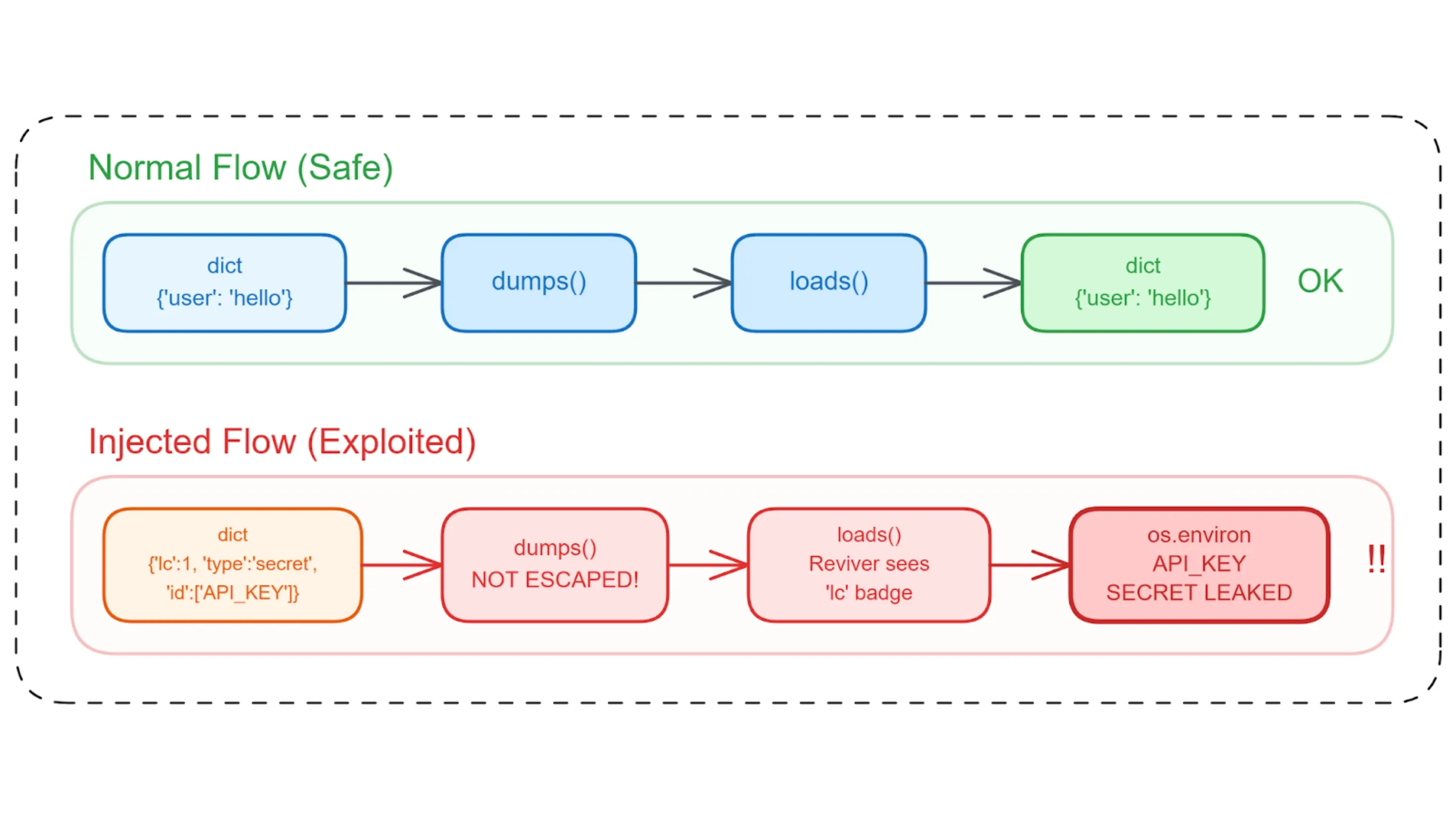

CVE-2025-68664: A falha LangGrinch e o roubo de segredos

Apelidada de falha LangGrinch, a vulnerabilidade CVE-2025-68664 explora falhas na forma como o LangChain gerencia prompts e memória de contexto.

Aqui, o atacante pode injetar instruções maliciosas que fazem o modelo expor informações sensíveis armazenadas em memória, como:

- Tokens internos

- Dados de usuários

- Credenciais temporárias

- Respostas de APIs privadas

Esse tipo de ataque se enquadra em técnicas avançadas de prompt injection, mas com um agravante, ele consegue contornar proteções básicas e acessar dados que não deveriam ser expostos.

A falha LangGrinch é especialmente perigosa em aplicações que reutilizam contexto entre sessões ou que não isolam corretamente os dados dos usuários.

CVE-2025-67644: Injeção de SQL no LangGraph

A vulnerabilidade CVE-2025-67644 afeta diretamente o LangGraph e permite ataques clássicos de injeção de SQL.

Nesse cenário, entradas manipuladas podem ser usadas para alterar consultas ao banco de dados, permitindo:

- Leitura de dados confidenciais

- Modificação de registros

- Exclusão de informações

- Escalada de privilégios

O risco aumenta quando o LangGraph é utilizado como orquestrador de fluxos automatizados que interagem com bancos SQL sem validação rigorosa.

Essa falha mostra como a integração entre IA e sistemas tradicionais pode introduzir vulnerabilidades conhecidas em novos contextos.

O efeito cascata na infraestrutura de IA

O impacto das vulnerabilidades no LangChain vai muito além do framework principal.

Isso acontece porque o LangChain é amplamente utilizado como base para centenas de bibliotecas, ferramentas e wrappers. Muitas dessas dependências incorporam diretamente componentes vulneráveis.

Resultado, mesmo que você não use LangChain diretamente, seu projeto pode estar exposto.

Esse efeito cascata atinge:

- Ferramentas de automação com IA

- Plataformas de chatbots

- Sistemas de análise de dados

- Integrações com serviços externos

Além disso, projetos open source frequentemente demoram para atualizar dependências, prolongando a janela de exposição.

A segurança no LangGraph também entra nesse cenário, já que sua adoção cresce rapidamente em arquiteturas modernas de agentes.

Como proteger seu ambiente imediatamente

A mitigação dessas falhas exige ação rápida e coordenada. A primeira medida é aplicar a atualização LangChain 2026, que corrige os problemas conhecidos.

Recomendações essenciais:

- Atualize imediatamente para versões corrigidas do LangChain e LangGraph

- Revise permissões de acesso a arquivos no ambiente de execução

- Nunca exponha arquivos sensíveis ao contexto de agentes de IA

- Implemente validação rigorosa de entradas, especialmente em consultas SQL

- Isole sessões de usuários para evitar vazamento de contexto

- Utilize cofres de segredos (secret managers) em vez de variáveis locais

- Monitore logs em busca de comportamentos anômalos

Também é altamente recomendado realizar auditorias de segurança nos fluxos que utilizam agentes autônomos.

Ambientes de produção devem adotar princípios de menor privilégio, limitando o que cada componente pode acessar.

Conclusão e o futuro da segurança em LLMs

As recentes vulnerabilidades no LangChain mostram que a segurança ainda é um desafio crítico no ecossistema de IA.

Frameworks poderosos trazem flexibilidade, mas também aumentam a superfície de ataque. Falhas como CVE-2026-34070, CVE-2025-68664 e CVE-2025-67644 evidenciam que práticas tradicionais de segurança precisam evoluir para acompanhar o uso de LLMs.

A tendência é que novas vulnerabilidades surjam conforme a adoção cresce. Por isso, manter sistemas atualizados e aplicar boas práticas não é opcional, é essencial.

Agora queremos saber, você já aplicou a atualização LangChain 2026 no seu ambiente? Compartilhe sua experiência nos comentários.