As recentes falhas divulgadas pelo pesquisador Chaotic Eclipse colocaram novamente o sistema de criptografia da Microsoft sob forte pressão. Os exploits batizados de YellowKey e GreenPlasma mostram como mecanismos internos do Windows podem ser explorados para comprometer a segurança do BitLocker, solução amplamente usada para proteger dados em notebooks corporativos e desktops empresariais.

As provas de conceito publicadas nas últimas semanas chamaram atenção da comunidade de cibersegurança porque demonstram ataques reais contra componentes considerados confiáveis, incluindo o WinRE, o TPM e processos internos do Windows.

Para administradores de sistemas, profissionais de TI e usuários Linux que convivem com ambientes dual-boot, o caso serve como alerta importante sobre os limites da proteção baseada apenas em hardware e automação de confiança.

O que é o exploit YellowKey e como ele afeta o BitLocker

O exploit YellowKey explora fragilidades no WinRE (Windows Recovery Environment), o ambiente de recuperação nativo do Windows utilizado para manutenção, reparos e restauração do sistema.

Segundo o pesquisador responsável pela descoberta, o ataque aproveita estruturas internas relacionadas ao sistema transacional do NTFS para manipular o comportamento do volume protegido pelo BitLocker.

O ponto central da técnica envolve arquivos conhecidos como FsTx, usados pelo Windows para controlar transações do sistema de arquivos. Esses componentes podem ser explorados para restaurar estados inconsistentes do disco durante o processo de recuperação do sistema.

Na prática, o atacante obtém acesso físico ao dispositivo, inicializa o sistema pelo ambiente de recuperação e manipula estruturas específicas do volume criptografado.

Dependendo da configuração utilizada, especialmente em sistemas que usam apenas autenticação automática via TPM, o disco pode ser desbloqueado sem necessidade da senha principal do usuário.

Isso torna o cenário extremamente preocupante para empresas que dependem do modo padrão do BitLocker em dispositivos corporativos.

Imagem: GitHub

A falha nas transações NTFS

O mecanismo explorado pelo YellowKey está diretamente ligado às transações internas do NTFS.

O sistema de arquivos da Microsoft utiliza operações transacionais para preservar integridade durante gravações críticas. Porém, alguns desses artefatos permanecem acessíveis mesmo dentro do ambiente de recuperação do Windows.

Os arquivos FsTx permitem manipular estados anteriores do sistema de arquivos e provocar comportamentos inesperados durante o boot do WinRE.

O exploit apresentado mostra que essas transações podem ser utilizadas para interferir no processo de montagem do volume protegido pelo BitLocker.

Especialistas apontam que o problema reforça uma fragilidade antiga do ecossistema Windows: a permanência de componentes legados mantidos por compatibilidade, mesmo quando representam riscos relevantes de segurança.

Além disso, o caso evidencia como recursos internos pouco conhecidos podem se transformar em vetores críticos de ataque.

Por que o TPM sozinho não é suficiente

Um dos principais debates levantados após a divulgação do YellowKey envolve a dependência excessiva do TPM (Trusted Platform Module).

O módulo foi projetado para armazenar chaves criptográficas de forma segura e validar a integridade do ambiente de inicialização do sistema.

O problema aparece quando o BitLocker é configurado exclusivamente com desbloqueio automático baseado no hardware.

Nesse cenário, o usuário não precisa inserir PIN, senha ou passphrase durante o boot. Se o sistema considerar o ambiente confiável, o volume criptografado será desbloqueado automaticamente.

Isso reduz drasticamente a resistência contra ataques físicos.

Caso o invasor consiga manipular o processo de inicialização sem alterar os parâmetros monitorados pelo TPM, o acesso aos dados poderá ocorrer sem grandes obstáculos.

Por isso, especialistas recomendam utilizar camadas extras de autenticação, como:

- PIN de inicialização;

- passphrase manual;

- chave USB de desbloqueio;

- autenticação multifator corporativa.

A combinação entre hardware seguro e autenticação humana continua sendo uma das estratégias mais eficazes para reduzir riscos.

GreenPlasma e o escalonamento de privilégios SYSTEM

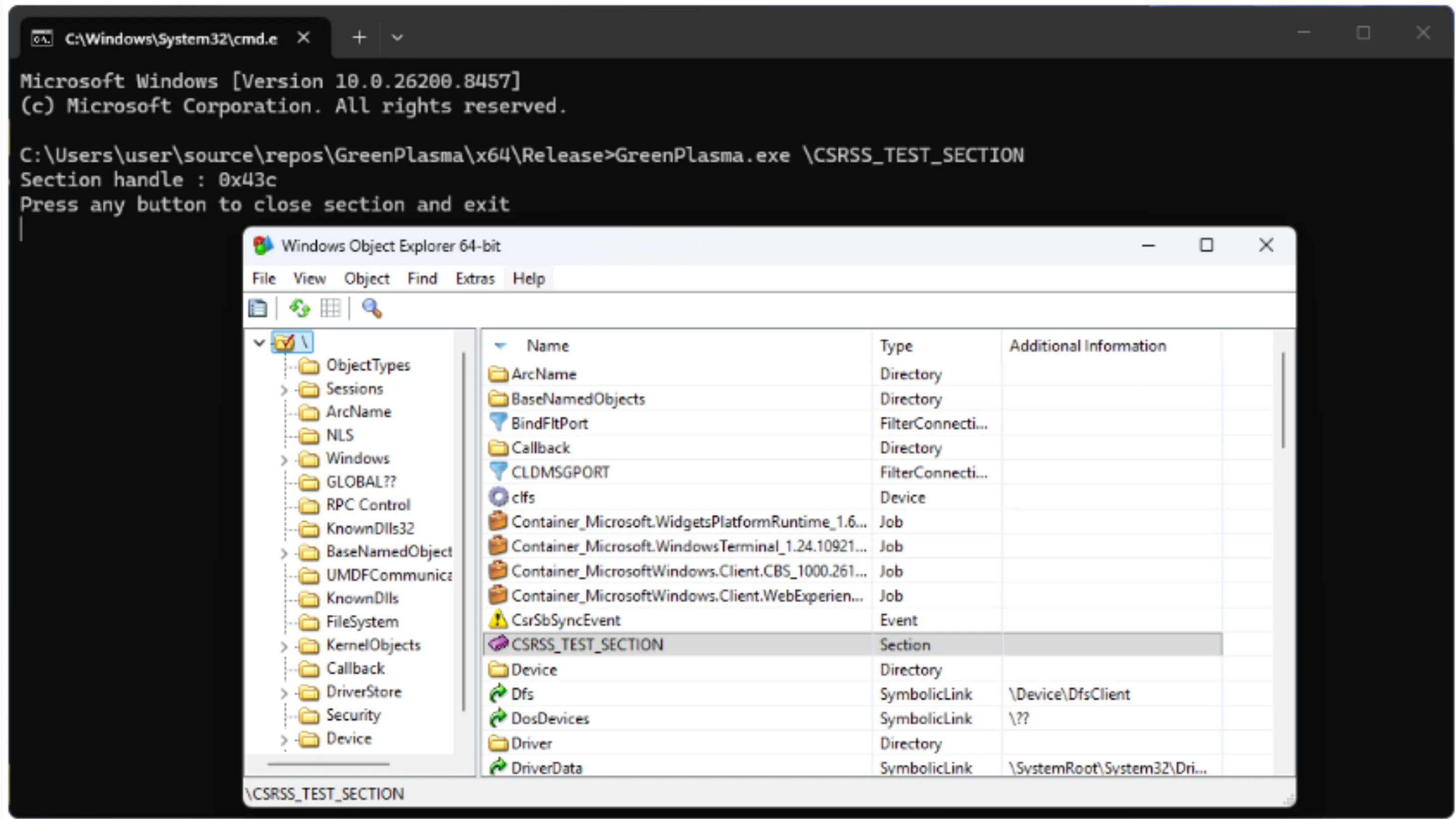

Enquanto o YellowKey foca no acesso aos dados criptografados, o GreenPlasma atua em outro estágio do comprometimento: o escalonamento de privilégios.

A falha divulgada pelo pesquisador envolve o processo CTFMON, componente responsável pelos serviços de entrada de texto e suporte linguístico do Windows.

Segundo a análise técnica apresentada, o exploit permite criação arbitrária de seções de memória compartilhada, algo que pode ser explorado para obter privilégios nível SYSTEM.

Na prática, isso significa controle total do sistema operacional.

Com acesso SYSTEM, um invasor pode:

- desativar ferramentas de segurança;

- instalar malware persistente;

- acessar credenciais administrativas;

- modificar políticas corporativas;

- ocultar atividades maliciosas.

O impacto em ambientes empresariais é significativo, principalmente em estações conectadas a redes corporativas.

A situação fica ainda mais grave quando os dois exploits são combinados.

Primeiro, o atacante obtém acesso aos dados protegidos pelo BitLocker. Depois, utiliza o GreenPlasma para assumir controle completo do Windows.

Esse tipo de cadeia de ataque é extremamente valorizado em operações avançadas de invasão.

A crise de transparência da Microsoft

A divulgação das falhas também trouxe novas críticas contra a postura da equipe MSRC (Microsoft Security Response Center).

O pesquisador afirma que vulnerabilidades anteriores semelhantes teriam recebido tratamento discreto ou correções silenciosas, dificultando avaliação adequada do risco por parte dos administradores.

Entre os casos mencionados está o exploit conhecido como RedSun, apontado como exemplo de mitigação parcial sem comunicação suficientemente clara.

A principal crítica da comunidade de segurança envolve transparência.

Em ambientes corporativos, administradores precisam saber exatamente:

- quais sistemas estão vulneráveis;

- quais versões foram afetadas;

- quais mitigadores funcionam;

- quais riscos permanecem ativos.

Sem comunicação clara, empresas podem assumir incorretamente que estão protegidas.

Outro ponto sensível é o impacto reputacional sobre o BitLocker.

Por anos, a Microsoft promoveu sua solução de criptografia como referência em segurança corporativa. Porém, a recorrência de ataques envolvendo boot seguro, recuperação do sistema e autenticação automática começa a gerar desconfiança em parte da comunidade técnica.

Lições para usuários de Linux e alternativas

Para usuários Linux e administradores acostumados com soluções abertas de criptografia, o caso reforça práticas consideradas fundamentais há muitos anos.

O primeiro aprendizado é simples: não confiar exclusivamente em desbloqueio automático baseado em hardware.

Soluções como LUKS normalmente incentivam uso de:

- passphrase forte;

- autenticação manual;

- múltiplos fatores;

- validação explícita do usuário durante o boot.

Embora o TPM também possa ser integrado ao Linux, muitos administradores preferem manter controle manual sobre o desbloqueio do volume criptografado.

Outro diferencial importante está na transparência do ecossistema open source.

Ferramentas abertas permitem auditoria pública do código, reduzindo dependência de decisões internas tomadas por fornecedores fechados.

Para ambientes dual-boot, especialistas recomendam atenção redobrada.

O compartilhamento de discos entre Linux e Windows pode aumentar a superfície de ataque quando o sistema Microsoft utiliza desbloqueio automático do volume criptografado.

Entre as recomendações mais importantes estão:

- ativar PIN no BitLocker;

- evitar desbloqueio automático;

- manter o Secure Boot atualizado;

- proteger fisicamente o equipamento;

- utilizar múltiplas camadas de criptografia;

- acompanhar os comunicados do Patch Tuesday.

Conclusão e o que esperar do próximo Patch Tuesday

As falhas YellowKey e GreenPlasma mostram que ataques físicos e escalonamento de privilégios continuam sendo ameaças extremamente relevantes no ecossistema Windows.

Os exploits divulgados pelo pesquisador expõem limitações importantes do modelo de confiança adotado em muitas instalações padrão do BitLocker.

Ao mesmo tempo, o caso aumenta a pressão sobre a Microsoft em relação à transparência das correções e à comunicação com administradores e profissionais de segurança.

Para usuários corporativos e entusiastas de cibersegurança, a principal lição permanece clara: criptografia forte não depende apenas de hardware seguro, mas também de autenticação robusta e políticas rígidas de proteção física.

Agora, resta acompanhar o próximo Patch Tuesday para entender como a Microsoft responderá oficialmente às críticas e quais correções serão disponibilizadas.