A nova ameaça chamada ZeroDayRAT está colocando especialistas em segurança digital em alerta máximo. Comercializado em canais fechados do Telegram, esse malware foi projetado para oferecer controle remoto completo sobre dispositivos comprometidos, transformando smartphones em verdadeiras ferramentas de espionagem. O perigo é real, silencioso e pode afetar tanto usuários comuns quanto profissionais que dependem do celular para trabalho e finanças.

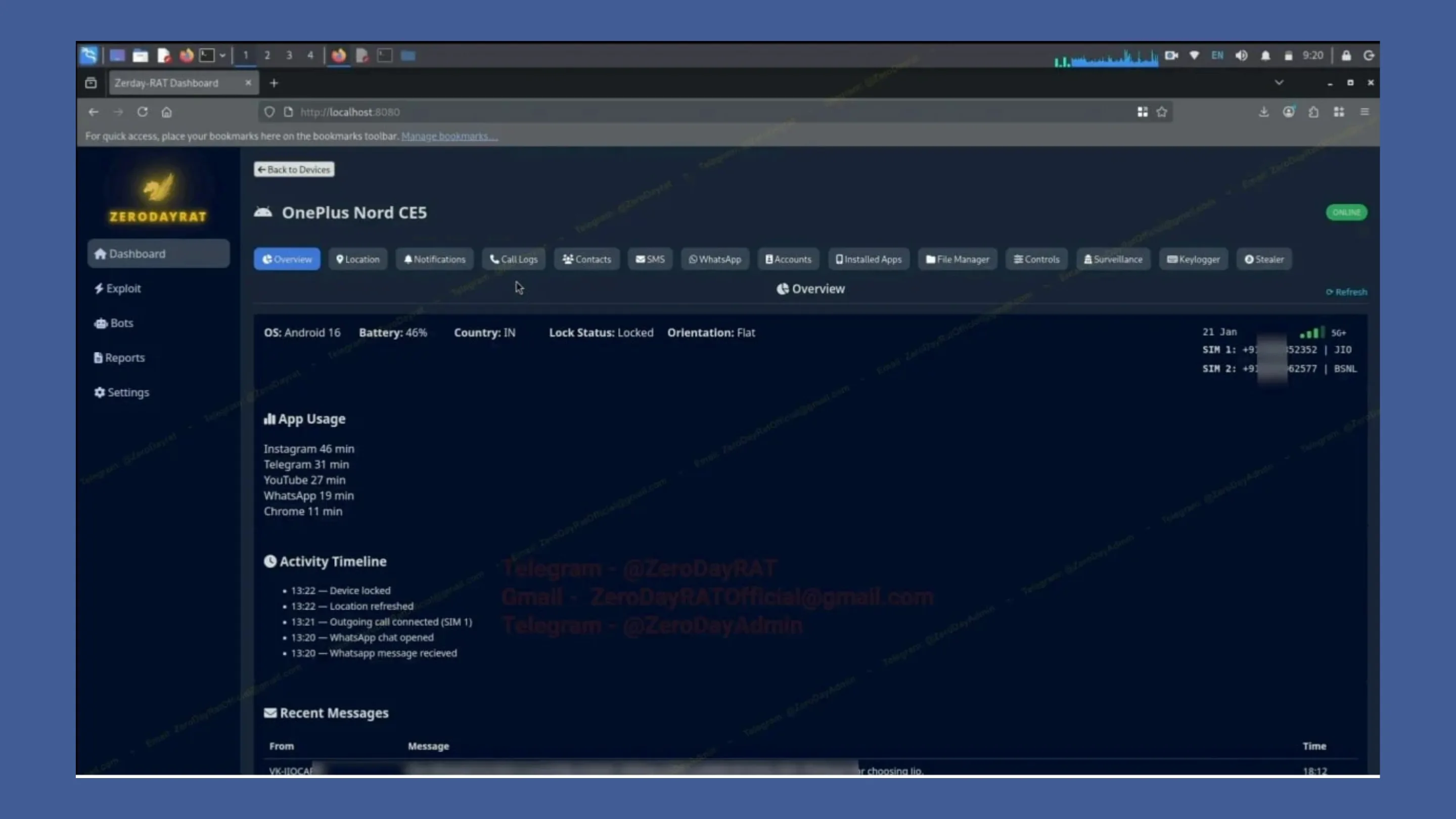

Diferentemente de ataques tradicionais, o ZeroDayRAT combina técnicas avançadas de invasão com um painel intuitivo para criminosos, facilitando o monitoramento das vítimas em tempo real. Isso significa que fotos, mensagens, dados bancários e até conversas privadas podem ser acessados sem qualquer sinal evidente de invasão.

O que é o ZeroDayRAT e como ele opera

O ZeroDayRAT é um tipo de trojan de acesso remoto (RAT) criado para explorar vulnerabilidades recentes e, em alguns casos, desconhecidas. Relatórios apontam que o malware foi desenvolvido para funcionar em uma ampla gama de dispositivos, incluindo Android 5 até Android 16, além de variantes descritas como compatíveis com o chamado spyware iOS em versões recentes do sistema da Apple.

Após a instalação, geralmente disfarçada como aplicativos legítimos, atualizações falsas ou arquivos compartilhados, o malware se conecta automaticamente a um painel de controle do invasor. Esse painel permite executar comandos à distância, baixar dados do aparelho e ativar recursos sem que o usuário perceba.

Outro fator preocupante é a persistência do ataque. Mesmo após reinicializações, o malware pode continuar ativo, dificultando a detecção por ferramentas tradicionais de segurança.

Imagem: iVerify

Espionagem em tempo real

Uma das capacidades mais alarmantes do ZeroDayRAT é a espionagem contínua. O invasor pode ativar a câmera e o microfone sem aviso, transformando o smartphone em um dispositivo de vigilância portátil.

O acesso ao GPS também permite rastrear deslocamentos com precisão, criando um histórico completo da rotina da vítima. Para criminosos, essas informações são valiosas tanto para fraudes quanto para ataques direcionados.

Além disso, o malware pode capturar tudo o que é digitado, incluindo senhas, códigos e mensagens privadas. Essa coleta silenciosa amplia drasticamente o potencial de dano.

O foco no roubo financeiro e criptomoedas

Embora a espionagem seja grave, o principal objetivo do ZeroDayRAT parece ser o ganho financeiro. O malware para Android tem demonstrado capacidade de mirar aplicativos bancários e carteiras digitais amplamente utilizadas, como MetaMask e Binance.

Ao obter acesso ao dispositivo, criminosos conseguem visualizar credenciais, copiar chaves de autenticação e até iniciar transferências. Em muitos casos, o usuário só percebe o problema quando o dinheiro já desapareceu.

Outro recurso perigoso é a interceptação de SMS e códigos de autenticação em dois fatores (2FA). Mesmo quem acredita estar protegido por uma camada extra de segurança pode ser enganado se o malware estiver ativo.

Isso reduz drasticamente a eficácia de métodos tradicionais de proteção e reforça a necessidade de práticas mais avançadas de segurança digital.

Técnicas de sobreposição de tela

Entre as estratégias mais sofisticadas do ZeroDayRAT está a chamada sobreposição de tela, também conhecida como overlay. Nessa técnica, o malware exibe uma interface falsa por cima do aplicativo legítimo do banco.

Para o usuário, tudo parece normal. Ele insere login, senha e outros dados confidenciais, mas as informações vão diretamente para os criminosos.

Esse tipo de ataque é difícil de identificar porque não depende de falhas do banco, e sim da manipulação visual do próprio aparelho.

Como se proteger desta ameaça

Diante de um cenário tão preocupante, a prevenção se torna a melhor defesa contra o ZeroDayRAT e outros malwares modernos.

A primeira regra é simples, mas extremamente eficaz: instale aplicativos apenas de lojas oficiais, como Google Play e App Store. Mesmo assim, verifique avaliações, número de downloads e o desenvolvedor.

Evite clicar em arquivos recebidos por mensagens, especialmente quando vierem acompanhados de senso de urgência ou promessas tentadoras.

Usuários de dispositivos Apple podem considerar ativar o Modo de Bloqueio, recurso voltado para situações de alto risco que limita funções potencialmente exploráveis.

Já no ecossistema Android, ferramentas de Proteção Avançada e soluções confiáveis de segurança ajudam a identificar comportamentos suspeitos antes que causem danos.

Outras medidas importantes incluem:

- Manter o sistema sempre atualizado.

- Revisar permissões concedidas aos aplicativos.

- Desconfiar de solicitações de acesso à acessibilidade.

- Utilizar autenticação por aplicativos em vez de SMS sempre que possível.

- Fazer backups regulares dos dados.

Também vale observar sinais incomuns, como aumento repentino no consumo de bateria, superaquecimento ou uso inesperado de dados móveis. Embora não sejam provas definitivas de infecção, esses sintomas merecem atenção.

Conclusão

O ZeroDayRAT representa uma evolução preocupante no cenário de ameaças digitais. Com capacidade de espionagem, roubo financeiro e controle remoto, esse malware mostra como os ataques estão se tornando mais sofisticados e acessíveis para criminosos.

A boa notícia é que hábitos conscientes de segurança reduzem drasticamente o risco. Informação, cautela e atualizações constantes continuam sendo as melhores armas contra invasões.

Em um mundo cada vez mais conectado, proteger o smartphone deixou de ser apenas uma recomendação técnica e passou a ser uma necessidade básica para preservar privacidade, patrimônio e identidade digital.

A vigilância precisa ser contínua, porque as ameaças evoluem rapidamente. E, quando se trata de malware avançado, prevenir ainda é muito mais fácil do que remediar.