Cibercriminosos agora estão usando anexos RPMSG criptografados enviados por meio de contas comprometidas do Microsoft 365 para roubar credenciais da Microsoft em ataques de phishing direcionados. Esses ataques foram projetados para evitar a detecção por gateways de segurança de email.

Os arquivos RPMSG (também conhecidos como arquivos de mensagem de permissão restrita) são anexos de mensagens de e-mail criptografados criados usando o Rights Management Services (RMS) da Microsoft e oferecem uma camada extra de proteção para informações confidenciais, restringindo o acesso a destinatários autorizados. Os destinatários que desejam lê-los devem se autenticar usando sua conta da Microsoft ou obter uma senha de uso único para descriptografar o conteúdo.

Ataques de phishing do Microsoft 365

Como a Trustwave descobriu recentemente, os requisitos de autenticação do RPMSG agora estão sendo explorados para induzir os alvos a entregar suas credenciais da Microsoft usando formulários de login falsos. “Começa com um e-mail originado de uma conta comprometida do Microsoft 365, neste caso da Talus Pay, uma empresa de processamento de pagamentos”.

Ainda de acordo com a empresa, “os destinatários eram usuários do departamento de cobrança da empresa destinatária. A mensagem mostra uma mensagem criptografada da Microsoft”.

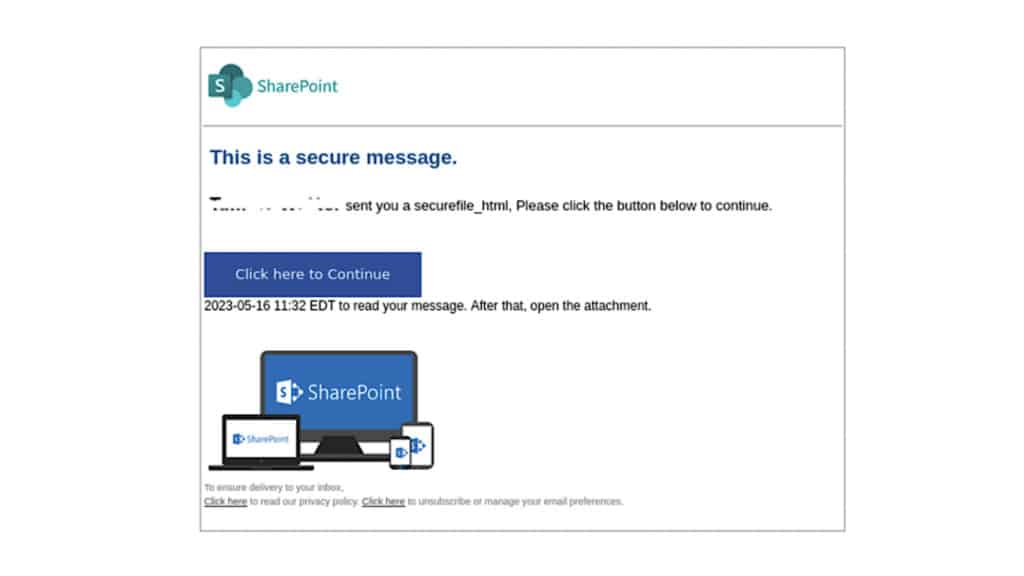

Os e-mails dos agentes de ameaças solicitam que os alvos cliquem no botão “Ler a mensagem” para descriptografar e abrir a mensagem protegida, redirecionando-os para uma página da Web do Office 365 com uma solicitação para entrar em sua conta da Microsoft. Após a autenticação usando este serviço legítimo da Microsoft, os destinatários podem finalmente ver o e-mail de phishing dos invasores que os enviará para um documento falso do SharePoint hospedado no serviço InDesign da Adobe após clicar no botão “Clique aqui para continuar”.

imagem: bleeping computer

A partir daí, clicar em “Clique aqui para visualizar o documento” leva ao destino final que exibe uma página vazia e uma mensagem “Carregando…Espere” na barra de título que atua como uma isca para permitir que um script malicioso colete várias informações do sistema Informação.

Dados coletados

Os dados coletados incluem ID do visitante, token de conexão e hash, informações do renderizador da placa de vídeo, idioma do sistema, memória do dispositivo, simultaneidade de hardware, plug-ins de navegador instalados, detalhes da janela do navegador e arquitetura do sistema operacional. Assim que o script terminar de coletar os dados dos alvos, a página mostrará um formulário de login clonado do Microsoft 365 que enviará os nomes de usuário e senhas inseridos aos servidores controlados pelo invasor.