A rede que deveria ser totalmente anônima Tor tem enfrentado um problema sério desde o começo deste ano. Tudo porque, cada vez mais, cibercriminosos assumem controle da rede Tor para interceptar tráfego do usuário. Pelo menos desde janeiro deste ano o problema só tem se agravado.

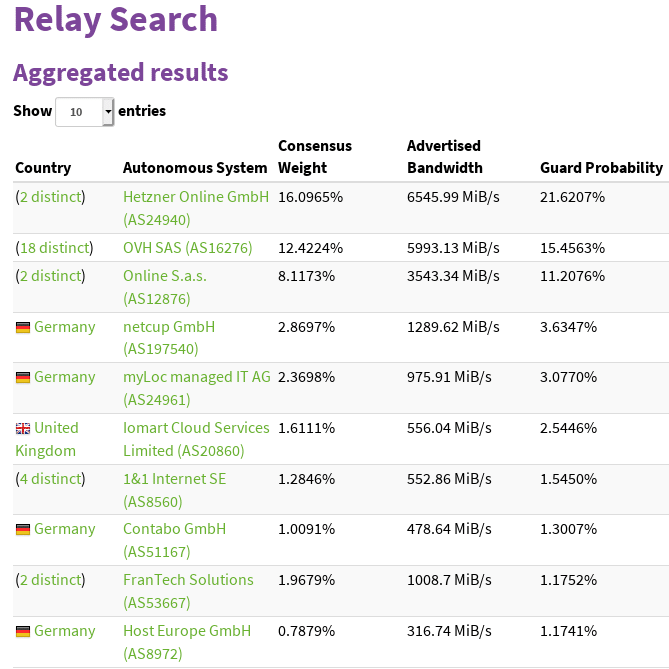

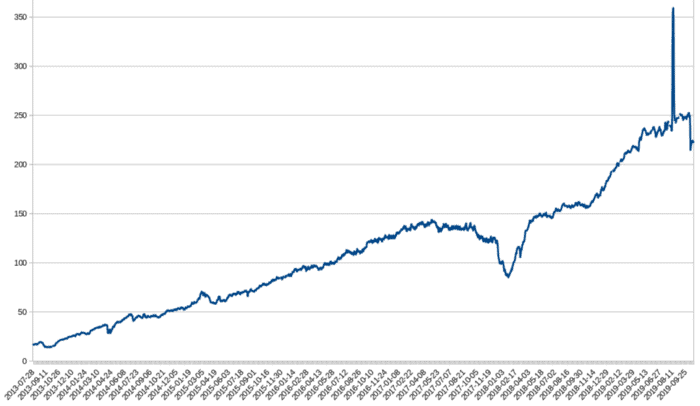

Um grupo de hackers trabalha incansavelmente para sequestrar a rede privada, considerada uma das mais seguras do mundo. E eles têm conseguido relativo sucesso nessa empreitada. Os cibercriminosos já controlam cerca de 10% dos nós de saída, o que permitem interceptar o tráfego de rede.

De acordo com um relatório do pesquisador de segurança independente nusenu, que monitora a rede Tor há anos, mais de 23% da capacidade de transferência da rede Tor está atacando os usuários Tor.

Cibercriminosos assumem controle da rede Tor para interceptar tráfego do usuário. Um ataque em grande escala para roubar criptomoedas

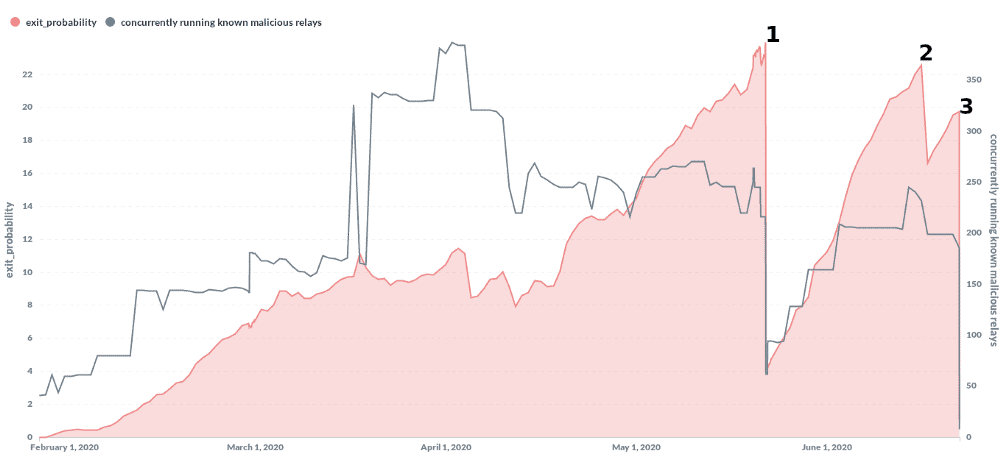

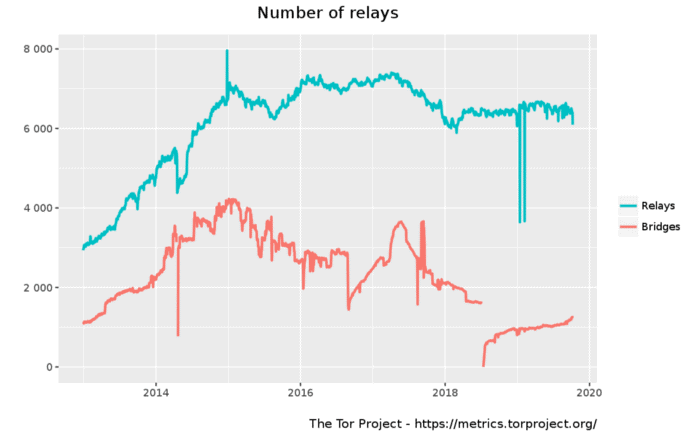

Nusenu vinha alertando sobre o crescente problema de retransmissões maliciosas na rede Tor desde dezembro de 2019.

Quando utilizamos um navegador tradicional, nosso computador se conecta diretamente ao servidor do site que desejamos visitar por meio de uma rota relativamente simples (PC> roteador ISP> servidor Web). Com o Tor, esse caminho é muito menos direto e muito mais complexo: o chamado Roteamento Onion.

Explicado da maneira mais simples possível, o Onion Routing calcula uma rota mais ou menos aleatória e faz o tráfego passar por vários nós intermediários, criptografando a mensagem em várias camadas. Apenas o último nó do caminho pode descriptografar a mensagem do nó anterior e o processo é repetido várias vezes.

E mesmo assim, cada usuário do Tor teve uma chance em quatro de ter seu tráfego comprometido por nós maliciosos

Os nós de saída ou “exit relays” são o último nível na cadeia de 3 e é o único tipo de relay que consegue ver a conexão com o destino real escolhido pelo usuário do navegador Tor. São esses nós que estão sendo atacados. Dependendo do protocolo usado (http vs. https), o nó de saída pode ver e manipular o conteúdo que é transferido.

A rede Tor consiste em mais de 7.000 nós em sua rede overlay, e o grupo de hackers que a ataca conseguiu operar 380 nós de saída Tor. Portanto, isso coloca o risco de o tráfego. Este pode ser comprometido em uma das quatro possibilidades para cada usuário Tor.