Antes de mais nada, existem diferentes distribuições Linux para pesquisadores de segurança ou hackers éticos que realizam várias operações nos setores de segurança com uma variedade de ferramentas de hackers. Para isso, muitos desenvolvedores e empresas desenvolveram algumas distribuições especiais para esse fim como, por exemplo: Kali Linux, BackBox Linux, ParrotSecurity OS, etc. Assim, conheça as 10 melhores distribuições Linux para hackers éticos em 2023. Além disso, também separamos uma lista com sistemas Linux alternativos ao Kali Linux, claro, se por algum motivo você não quiser utilizar o famoso Kali Linux.

Portanto, escolher um sistema operacional para hackers é bom para aprender os conceitos de hackers éticos e testes de penetração, aprimorar suas habilidades e proteger os ativos corporativos dos cibercriminosos. Todos os profissionais de segurança têm seus próprios sistemas operacionais de segurança para usar ferramentas de hackers para fins comerciais e de aprendizado.

Sistemas Linux para hackers éticos

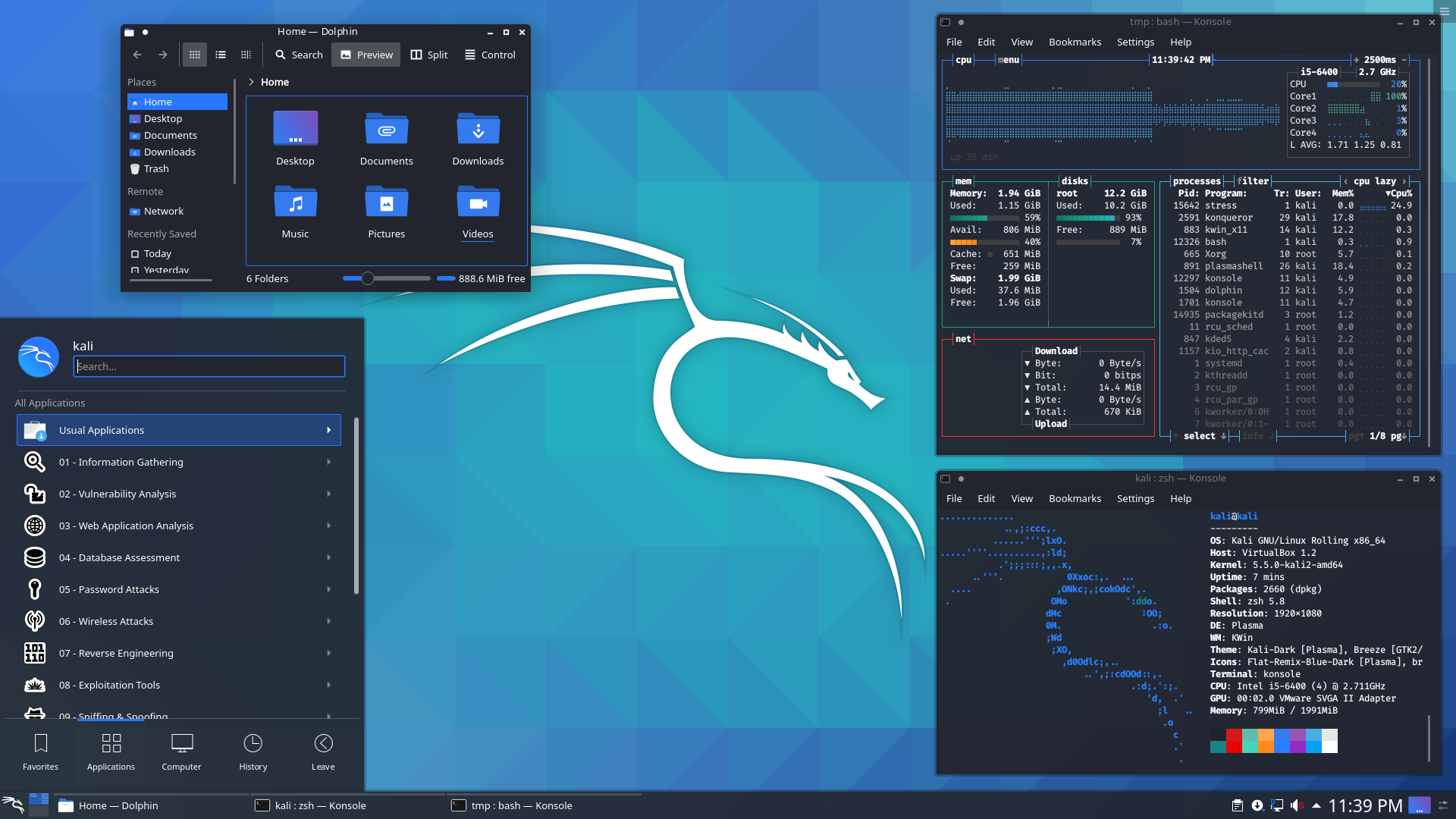

1 – Kali Linux

O Kali Linux é um sistema operacional para testes de invasão. Ele é baseado no Debian e desenvolvido pela Offensive Security. O primeiro lançamento foi em 5 de fevereiro de 2006.

Existem centenas de ferramentas de hackers éticos pré-instaladas com o Kali Linux para várias operações, como pen testing, análise de malware, análise forense, coleta de informações, varredura de rede, exploração etc.

2 – Parrot Security

O Parrot Security é dedicado a hackers éticos e profissionais de segurança cibernética. O sistema operacional contribui igualmente para a comunidade de segurança, da mesma forma que o Kali Linux, com diversas ferramentas para hackers e excelente interface.

Além disso, o Parrot possui um grande repositório que coleta muitas ferramentas incríveis de hackers para iniciantes e especialistas. Desenvolvido pela FrozenBox, o primeiro lançamento foi em junho de 2013.

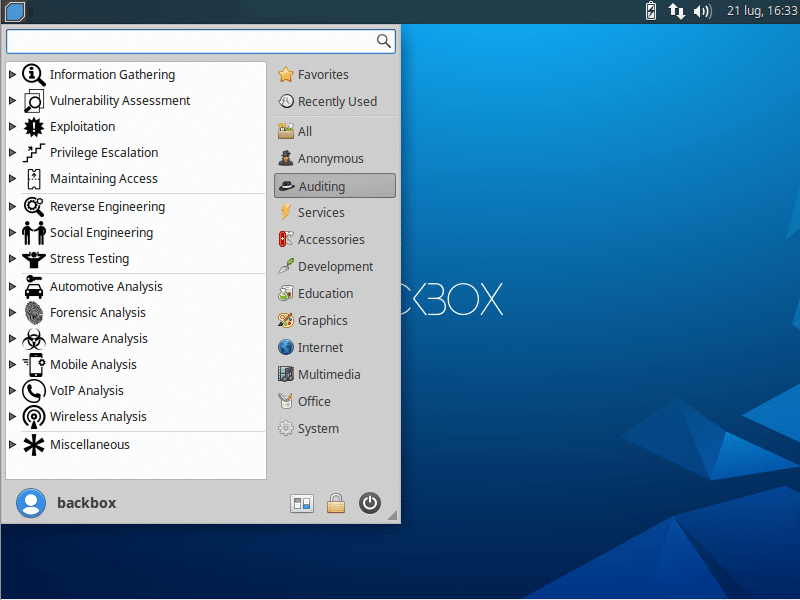

3 – BackBox Linux

O Backbox Linux é desenvolvido pela BackBox Team. O primeiro lançamento foi em 9 de setembro de 2010. O Backbox contém as ferramentas mais profissionais, famosas e usadas no campo PenTesting, como MSF, NMAP, BurpSuite, Armitage, SQLMap e assim por diante.

4 – BlackArch Linux

O BlackArch Linux é baseado em Arch Linux, contém cerca de 2500 ferramentas de hackers e quase abrange todas as fases da segurança cibernética. O BlackArch usa o Fluxbox e o OpenBox como ambiente de desktop. O primeiro lançamento foi em 2013.

5 – Pentoo

O Pentoo é baseado no Gentoo e uma bela coleção de ferramentas de hackers. O primeiro lançamento foi em junho de 2005. De alguma forma, é uma distribuição antiga. Em suma, podemos dizer que está desatualizada.

6 – Samurai Web Testing Framework (Samurai WTF)

O Samurai WTF é um dos melhores sistemas operacionais para hackers e profissionais de testes de penetração de aplicativos web. Além disso, ele contém as ferramentas Burpsuite e SQLMap. Baseado no Ubuntu, seu primeiro lançamento foi em 2008.

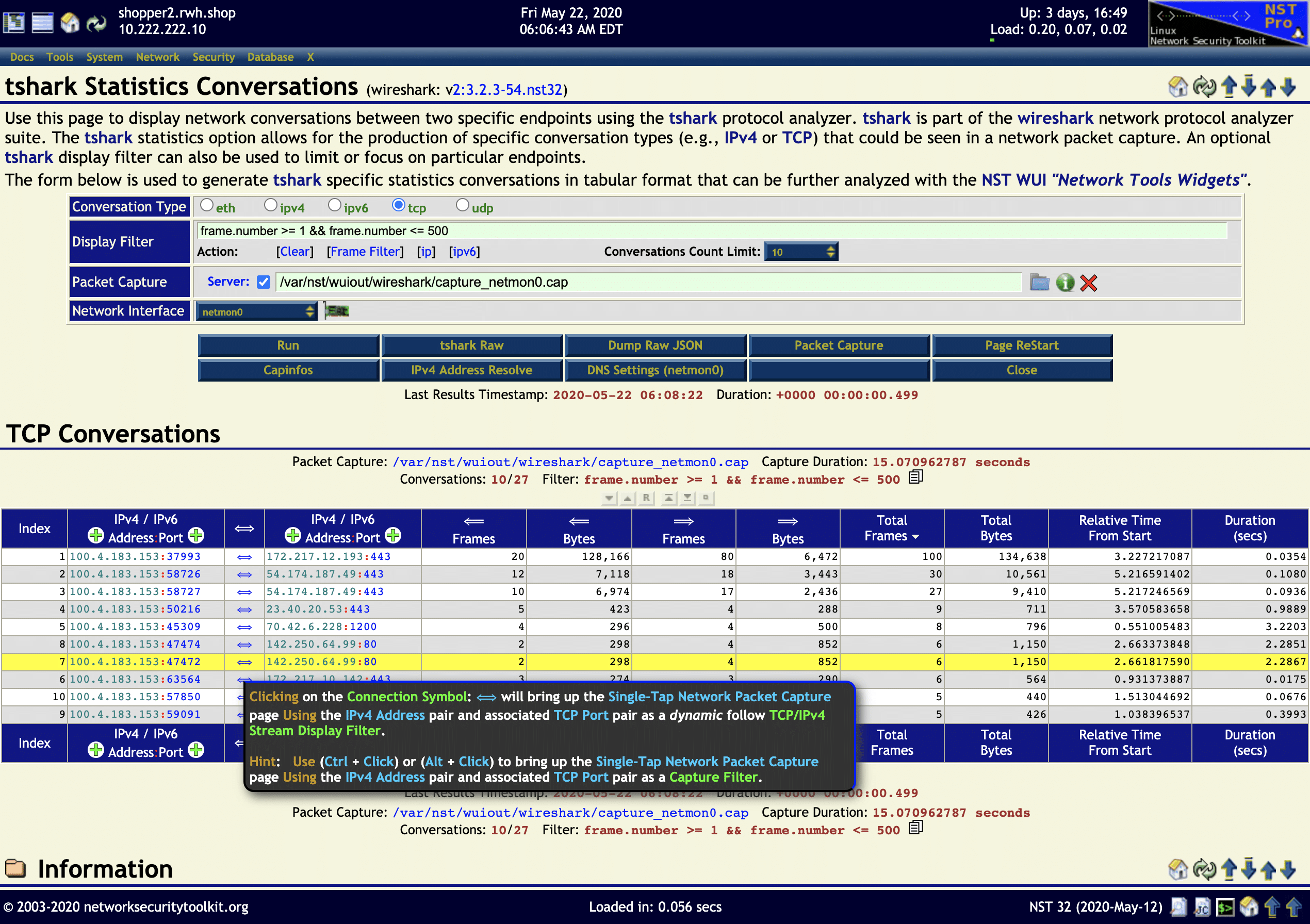

7 – Network Security Toolkit (NST)

O Network Security Toolkit, também conhecido como NST, foi projetado para operações de segurança de rede e testes de penetração de rede. Baseado no Fedora, ele contém as ferramentas mais profissionais e usadas no campo de rede. O primeiro lançamento foi em 2003.

8 – WifiSlax

O Wifislax contém muitas ferramentas de penetração de Wi-Fi e pen testing. Desenvolvido por uma equipe de segurança italiana, ele foi implantado principalmente em redes corporativas para garantir que os funcionários acessem uma rede protegida.

9 – Bugtraq

O Bugtraq foi projetado para operações de teste de penetração, missões de engenharia reversa e análise de malware. Baseado no Debian e desenvolvido pela Bugtraq-Team, contém muitas ferramentas de hackers. O primeiro lançamento foi em 2012.

10 – Cyborg Hawk

Por fim, o Cyborg Hawk contêm mais de 700 ferramentas de hackers. O Cyborg é totalmente gratuito, pode ser usado como sistema operacional live, vem com seu próprio repositório e é confiável e estável. Foi desenvolvido pela Cyborg Hawk Team da Austrália.