A empresa de segurança Eclypsium descobriu o bug de segurança BootHole no GRUB2 para Linux. Os usuários do Linux conhecem o GRUB2 como um dos gerenciadores de inicialização mais usados. O BootHole torna qualquer máquina potencialmente vulnerável a um ataque. A falha permite que hackers insiram e executem códigos maliciosos durante o processo de carregamento da inicialização.

Além disso, para usar o BootHole, um hacker precisa editar o grub.cfg, o arquivo de configuração do GRUB2. Portanto, para atacar com êxito um sistema Linux, um invasor deve ter acesso ao nível root do sistema.

Uma vez plantada lá, a falha pode permitir que os invasores plantem códigos que posteriormente assumem o controle do sistema operacional. Felizmente, os desenvolvedores de distribuição Linux foram avisados sobre esse problema, e a maioria deles já emitiu patches.

Distros Linux corrigem novo bug do Boothole

Por exemplo, Joe McManus, diretor de engenharia de segurança da Canonical, disse:

Graças à Eclypsium, nós da Canonical, juntamente com o resto da comunidade de código aberto, atualizamos o GRUB2 para se defender contra essa vulnerabilidade. Durante esse processo, identificamos sete vulnerabilidades adicionais no GRUB2, que também serão corrigidas. O ataque em si não é uma exploração remota e exige que o invasor tenha privilégios root. No entanto, esse esforço realmente exemplifica o espírito de comunidade que torna o software de código aberto tão seguro.

Além disso, a Red Hat está no caso. Peter Allor, diretor de produtos da Red Hat, disse:

A Red Hat está ciente da falha no GRUB 2. O Product Security conduziu uma análise completa e entende não apenas como essa falha afeta os produtos Red Hat, mas o mais importante, como isso afeta o kernel Linux. Nosso PSIRT tem trabalhado em estreita colaboração com equipes de engenharia, a comunidade Linux e nossos parceiros do setor para fornecer atualizações atualmente disponíveis para os produtos Red Hat afetados, incluindo o Red Hat Enterprise Linux.

Marcus Meissner, líder da equipe de segurança do SUSE, observou:

Dada a necessidade de acesso root ao carregador de inicialização, o ataque descrito parece ter relevância limitada para a maioria dos cenários de computação em nuvem, datacenter e dispositivos pessoais, a menos que esses sistemas já estejam comprometidos por outro ataque conhecido. No entanto, cria uma exposição quando usuários não confiáveis acessam uma máquina.

Fonte: ZDNET

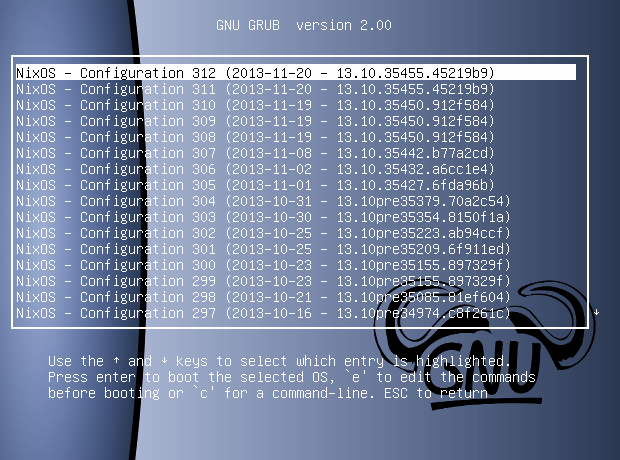

GRUB Boot Loader adiciona suporte para LUKS2 Encrypted Disks

Como instalar o Grub Customizer no Ubuntu, Linux Mint e derivados!