As extensões maliciosas no Chrome conhecidas como Phantom Shuttle representam uma das campanhas mais silenciosas e duradouras já descobertas na Chrome Web Store. Ativas desde 2017, essas extensões passaram despercebidas por anos enquanto coletavam dados sensíveis de usuários ao redor do mundo. A ameaça veio à tona após uma investigação da Socket.dev, que identificou comportamentos avançados de interceptação de tráfego e injeção de código. O caso reforça um alerta importante para usuários de Linux, profissionais de TI e entusiastas de tecnologia que utilizam Google Chrome e navegadores derivados como Brave, Edge e Opera.

A popularidade das extensões de navegador criou um ambiente propício para abusos. Muitos usuários instalam complementos buscando produtividade ou recursos extras, sem imaginar que extensões perigosas no Chrome podem operar em segundo plano com acesso profundo à navegação, credenciais e sessões autenticadas.

Como o Phantom Shuttle opera silenciosamente

Imagem: BleepingComputer

O Phantom Shuttle se destaca pelo uso de técnicas discretas e altamente eficazes. Uma das principais é a injeção de código em bibliotecas amplamente utilizadas, como o jQuery. Ao se apoiar em uma dependência legítima e comum em inúmeros sites, a extensão consegue executar código malicioso sem levantar suspeitas imediatas durante análises automáticas ou revisões superficiais.

Esse código é carregado de forma dinâmica, o que permite aos operadores do ataque modificar o comportamento da extensão remotamente, sem necessidade de atualizar o pacote na loja oficial. Assim, mesmo que uma versão inicial pareça inofensiva, ela pode se transformar em uma ferramenta de espionagem ativa dias ou meses depois da instalação.

Outro elemento central do ataque é o uso de proxies configurados via scripts de autoconfiguração, conhecidos como PAC. Com esse recurso, a extensão redireciona o tráfego do navegador para servidores controlados pelos atacantes. Na prática, isso cria um cenário de Man-in-the-Middle, no qual todo o fluxo de dados pode ser observado, filtrado e armazenado antes de seguir para o destino legítimo.

Os riscos para os usuários e dados roubados

O impacto das extensões maliciosas no Chrome do tipo Phantom Shuttle é significativo. Ao interceptar o tráfego, a extensão consegue capturar senhas digitadas, cookies de sessão, tokens de API, informações de autenticação corporativa e, em determinados contextos, até dados de cartões de pagamento utilizados em formulários online.

Um diferencial preocupante é o chamado modo inteligente do Phantom Shuttle. Em vez de coletar dados indiscriminadamente, a extensão analisa os domínios acessados pelo usuário e ativa a interceptação apenas quando identifica serviços considerados de alto valor. Isso inclui plataformas de nuvem, redes sociais, sistemas corporativos, painéis administrativos e serviços financeiros.

Essa abordagem torna o ataque mais eficiente e menos ruidoso. O usuário não percebe lentidão, falhas ou comportamentos estranhos no navegador, enquanto informações críticas são capturadas silenciosamente. Para ambientes profissionais, o risco se estende à exposição de credenciais corporativas e acessos privilegiados.

Por que extensões maliciosas sobrevivem na Chrome Web Store?

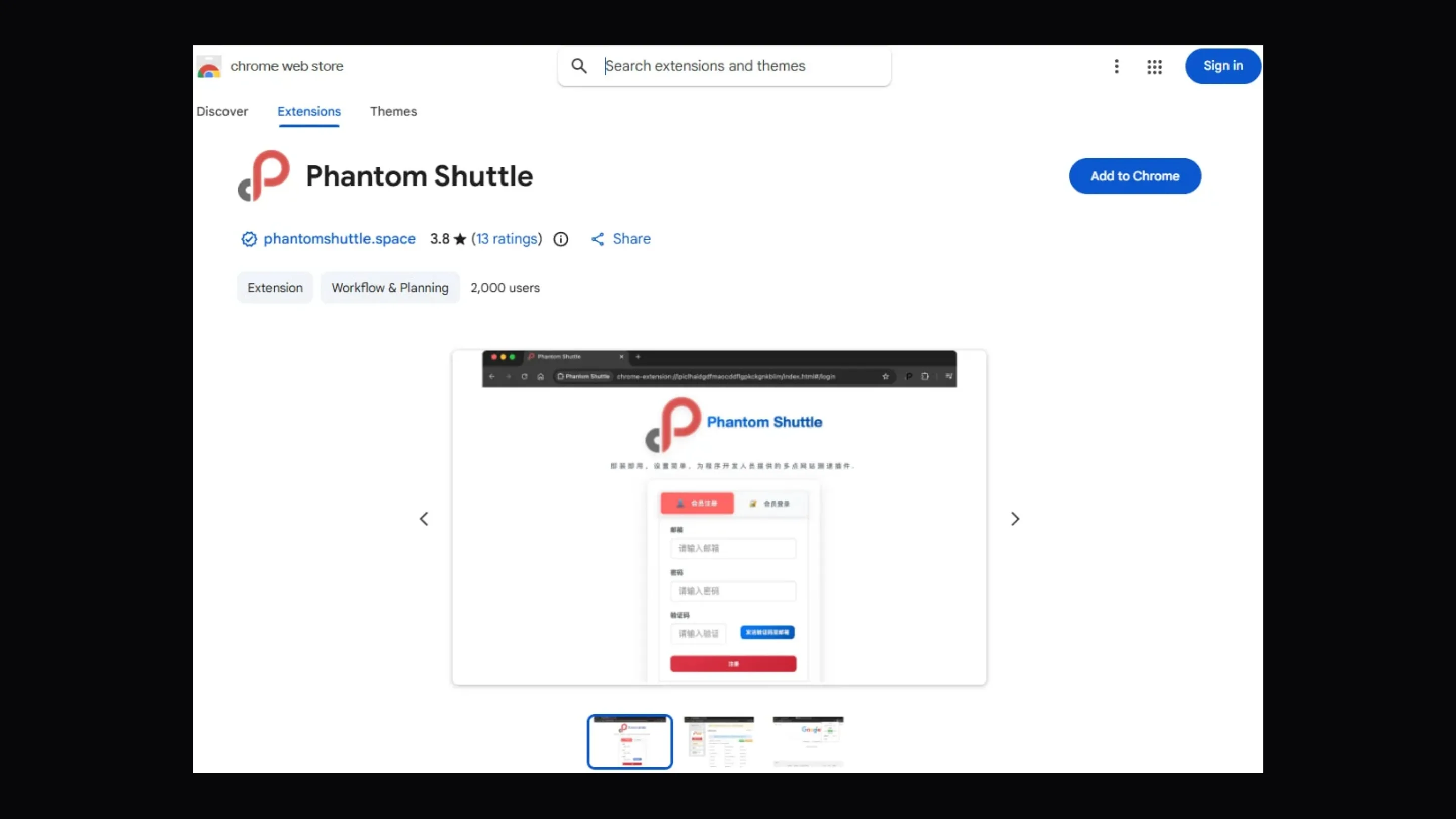

A permanência do Phantom Shuttle por tantos anos levanta questionamentos sobre a capacidade de detecção de extensões maliciosas no Chrome dentro da loja oficial. Um dos principais motivos é a dificuldade em identificar extensões que utilizam configurações de proxy e carregamento remoto de código.

Durante análises estáticas, o código principal pode parecer legítimo e cumprir funções descritas na página da extensão. As ações maliciosas, por sua vez, são executadas apenas após a instalação, quando scripts externos entram em ação. Esse modelo dificulta a identificação automática e reduz a chance de denúncias imediatas.

Além disso, o uso de bibliotecas populares como jQuery ajuda a camuflar chamadas suspeitas em meio a funções comuns. Avaliações falsas, descrições bem elaboradas e atualizações esporádicas contribuem para criar uma aparência de legitimidade, enganando tanto usuários quanto mecanismos de revisão.

Como se proteger e verificar suas extensões

A principal defesa contra extensões perigosas no Chrome é a atenção contínua do usuário. O primeiro passo é revisar regularmente todas as extensões instaladas, inclusive aquelas pouco utilizadas ou esquecidas. Quanto menos complementos ativos, menor a superfície de ataque.

Verificar quem é o desenvolvedor da extensão é essencial. Projetos sem histórico claro, com informações vagas ou sem presença pública consistente devem ser tratados com cautela. Ler avaliações ajuda, mas o ideal é analisar comentários detalhados, especialmente os negativos, em busca de relatos de comportamento suspeito.

Outro ponto crítico é a análise das permissões solicitadas. Extensões que pedem acesso a todos os sites visitados, controle de proxy, leitura de dados de navegação ou modificação de conteúdo devem ser avaliadas com rigor. Se a funcionalidade prometida não justificar esse nível de acesso, a remoção é a escolha mais segura. Manter o navegador e o sistema atualizados também reduz riscos associados a falhas exploráveis.

Conclusão e vigilância digital

O caso do Phantom Shuttle deixa claro que extensões maliciosas no Chrome podem operar por anos sem serem detectadas, mesmo dentro de uma loja oficial. Em um cenário onde o navegador concentra grande parte da vida digital do usuário, esse tipo de ameaça representa um risco direto à privacidade, à segurança financeira e à integridade de contas pessoais e corporativas.

A vigilância digital precisa ser constante. Revisar extensões, questionar permissões e adotar uma postura crítica diante de complementos desconhecidos são atitudes simples, mas eficazes. Para usuários de Linux, profissionais de TI e entusiastas de tecnologia, proteger o navegador é proteger toda a cadeia de acesso à internet. Verificar seus complementos instalados hoje pode evitar prejuízos significativos amanhã.