O ransomware Clop agora conta com uma variante de malware que visa explicitamente servidores Linux. No entanto, felizmente, uma falha no esquema de criptografia permitiu que as vítimas recuperassem silenciosamente seus arquivos gratuitamente.

Ransomware Clop Linux

A versão do Clop para Linux foi detectada em dezembro de 2022 por Antonis Terefos, pesquisador do SentinelLabs, depois que o grupo de ameaças a usou junto com a variante do Windows em um ataque contra uma universidade na Colômbia, lembra o Bleeping Computer.

Ela trata-se de uma variante muito semelhante à versão do Windows, pois ambos usam o mesmo método de criptografia e lógica de processo quase idêntica.

No entanto, existem algumas diferenças, principalmente limitadas a chamadas de API do sistema operacional e recursos que ainda aguardam implementação na variante do Linux.

Além disso, o malware Linux do Clop também está em desenvolvimento inicial, pois ainda não possui mecanismos adequados de ofuscação e evasão. Mas o pior (melhor para as vítimas), é que esta versão é assolada por falhas que possibilitam que as vítimas recuperem seus arquivos sem pagar nenhum dinheiro aos cibercriminosos.

Segmentação de servidores de banco de dados Oracle

O executável Linux (ELF) do ransomware Clop cria um novo processo após o lançamento, que tenta elevar as permissões a um nível que permitiria a criptografia de dados. Os arquivos e pastas que ele visa incluem o diretório “/home” do usuário, que contém todos os arquivos pessoais, o diretório “/root”, “/opt” e os diretórios Oracle (“/u01” – “/u04”) usados para armazenar arquivos de banco de dados ou como pontos de montagem para software Oracle.

O Bleeping Computer lembra que esse direcionamento específico de pastas de banco de dados Oracle não é comumente visto em criptografadores de ransomware Linux, que geralmente se concentram na criptografia de máquinas virtuais ESXi.

Além disso, a variante do Linux também precisa de suporte para o algoritmo de hash usado pela versão do Windows para excluir certos tipos de arquivos e pastas da criptografia. Há ainda a ausência de enumeração de unidades, o que ajudaria a encontrar o ponto de partida para criptografar pastas recursivamente e parâmetros de linha de comando para fornecer controle adicional sobre o processo de criptografia.

Falhas de criptografia

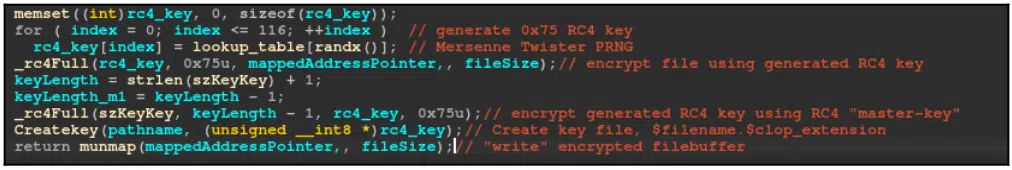

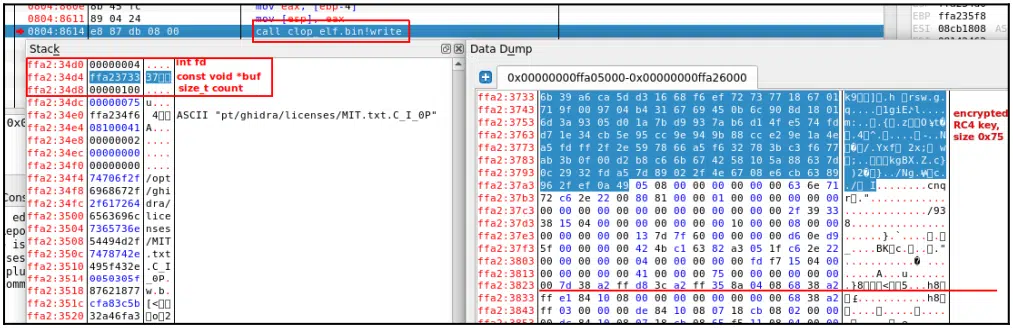

A versão atual do Linux também não criptografará as chaves RC4 usadas para criptografia de arquivos com o algoritmo assimétrico baseado em RSA usado na variante do Windows.

Em vez disso, na versão Linux, Clop usa uma “chave mestra” RC4 codificada para gerar as chaves de criptografia e, em seguida, usa a mesma chave para criptografá-la e armazená-la localmente no arquivo.

Além disso, a chave RC4 nunca é validada, enquanto no Windows é validada antes de iniciar a criptografia. Esse esquema fraco não protege as chaves de serem recuperadas livremente e a criptografia de ser revertida.

Além da falta de segurança da chave, quando a chave criptografada é gravada em um arquivo, o malware também grava alguns dados extras, como detalhes sobre o arquivo, como tamanho e tempo de criptografia.

É improvável que o ransomware Clop para Linux se torne uma ameaça generalizada em sua forma atual. O lançamento de um decodificador provavelmente levará seus autores a lançar versões seguras e aprimoradas com um esquema de criptografia adequado.

Apesar de suas fraquezas, o uso da variante do Linux em ataques reais do Clop demonstra que, para os invasores, ter uma versão do Linux, mesmo que seja fácil de comprometer, ainda é preferível a não poder atacar sistemas Linux nas organizações-alvo.