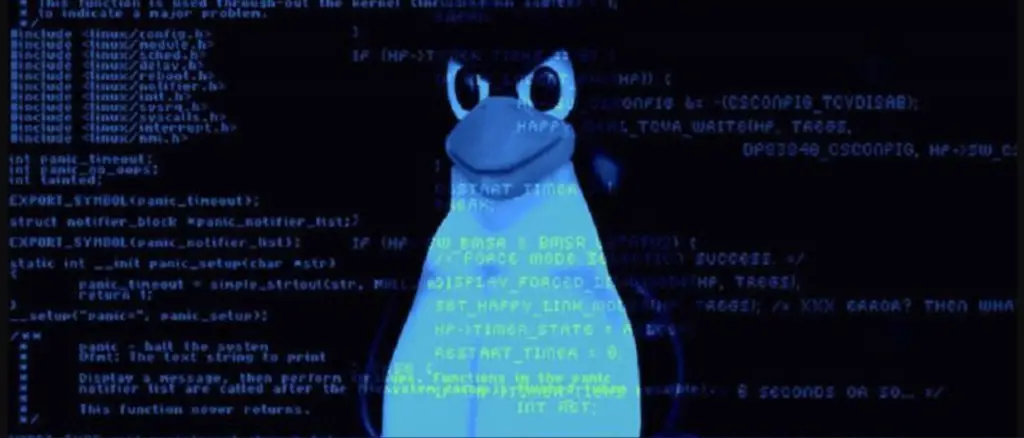

Um bug grave de segurança que afeta distribuições Linux acaba de ser descoberto. O problema afeta o já polêmico Systemd, o sistema que faz parte do Linux e funciona como um gerenciador de serviços que substituiu amplamente o init como o programa mestre de inicialização e controle do Linux. No entanto, o systemd é alvo de muitas críticas e algumas distribuições simplesmente abandonaram o SystemD. É o caso da distribuição Devuan Linux. Agora, com a descoberta de Qualys de um novo bug de segurança do systemd, o systemd terá menos apoiadores.

A exploração bem-sucedida desta vulnerabilidade mais recente permite que qualquer usuário sem privilégios cause uma negação de serviço por meio de um kernel panic.

Como Bharat Jogi, gerente sênior de Vulnerabilidades e Assinaturas da Qualys, escreveu: “Dada a amplitude da superfície de ataque para esta vulnerabilidade, a Qualys recomenda que os usuários apliquem patches para esta vulnerabilidade imediatamente.” Você pode dizer isso de novo.

Grave bug de segurança é descoberto no Linux. Problema afeta o Systemd

O Systemd é usado em quase todas as distribuições Linux modernas. Essa falha de segurança específica chegou ao código do systemd em abril de 2015.

Ele funciona permitindo que invasores usem indevidamente a função alloca () de uma forma que resultaria em corrupção de memória. Isso, por sua vez, permite que um hacker bloqueie o systemd e, portanto, todo o sistema operacional. Na prática, isso pode ser feito por um invasor local montando um sistema de arquivos em um caminho muito longo. Isso faz com que muito espaço de memória seja usado na pilha do systemd, o que resulta em uma falha do sistema.

A Red Hat está ciente de duas falhas causadas pelo tratamento incorreto de nomes de caminhos longos. A primeira vulnerabilidade está no kernel do Linux, onde um invasor local pode escalar privilégios e recebe CVE-2021-33909 . A segunda vulnerabilidade se encontra no systemd, onde um invasor local pode travar o systemd e todo o sistema. Esta falha recebeu a classificação CVE-2021-33910.

Ambas as falhas têm uma classificação de impacto de gravidade Importante.

Essa é a má notícia. Entretanto, a boa notícia é que o Red Hat Product Security e os desenvolvedores do systemd corrigiram a falha imediatamente.

Contudo, não há como resolver esse problema. Embora não esteja presente em todas as distribuições Linux atuais, você o encontrará na maioria delas, como o Debian 10 (Buster) e seus derivados, como Ubuntu e Mint. Portanto, se você valoriza manter seus computadores funcionando, você deve corrigir sua versão do systemd o mais rápido possível.

Via ZDNet