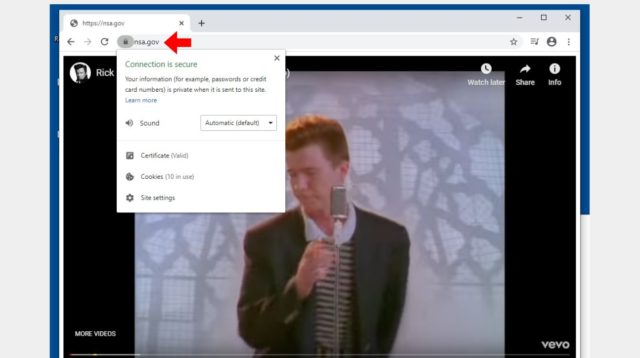

Como parte da atualização mais recente do Patch Tuesday, a Microsoft corrigiu uma vulnerabilidade crítica do Windows 10 (CVE-2020-0601) descoberta pela Agência de Segurança Nacional dos EUA. No entanto, um pesquisador de segurança hacker chamado Saleem Rashid não demorou muito tempo para demonstrar o estrago que a vulnerabilidade poderia ter causado usando o site da NSA para zoar a própria agência.

Hacker usa vulnerabilidade para zoar a NSA

O hacker zoou a NSA e o GitHub falsificando seus sites protegidos por HTTPS e mostrou como alguém poderia mascará-los. Rickrolling é um gesto familiar usado para demonstrar falhas de segurança ao reproduzir o videoclipe da música Never Gonna Give You Up, de Rick Astley. Foi isso que Rashid fez nos sites da NSA e do GitHub.

Conforme relatado pelo site Ars Technica, a exploração de Rashid pode ser usada para falsificar sites no Edge e no Chrome. Há chances de que ele funcione bem em outros navegadores também baseados em Chromium, incluindo o Brave.

Como funciona a vulnerabilidade

Embora seu código contenha mais de 100 linhas, ele pode ser reduzido para apenas 10 se alguns truques forem removidos. No entanto, existem aspectos técnicos que dificultam a implementação de um ataque desse tipo no mundo real.

Por exemplo, exigirá que o invasor configure um ataque MITM (Man-In-The-Middle), que é uma tarefa difícil, a menos que induza a vítima a clicar em um URL malicioso.

Rashid diz em seu tweet:

As maiores restrições são as políticas rígidas de certificado do Chrome e o fato do certificado raiz dever ser armazenado em cache, o que você pode acionar visitando um site legítimo que usa o certificado.

Além disso, o invasor precisa encontrar uma solução alternativa para a técnica de fixação de certificados que o Chrome usa para proteger sites confidenciais, incluindo o Google.com. Aqui, a autenticação de certificado de sites é feita apenas se contiver um hash criptográfico específico. Independentemente de o site ter ou não um certificado genuíno.

As versões afetadas do Windows podem ser protegidas usando o patch que já está disponível. Portanto, é recomendável que você o instale, se ainda não o tiver feito. Ao mesmo tempo, o Google também está lançando uma correção para o Chrome que está sendo testada em versões beta.

Fonte: Fossbytes