Um dos principais grupos de hackers do Irã deixou um servidor exposto online, onde pesquisadores da divisão de cibersegurança X-Force da IBM dizem ter encontrado uma série de vídeos de treinamento mostrando os hackers em ação. Os pesquisadores acreditam que os vídeos são tutoriais que o grupo iraniano estava usando para treinar novos recrutas.

Segundo analistas, os vídeos foram gravados com um aplicativo de gravação de tela chamado BandiCam, sugerindo que foram gravados de propósito e não acidentalmente por operadores que foram infectados por seu próprio malware.

Os vídeos mostram hackers iranianos executando várias tarefas e incluem etapas sobre como invadir a conta de uma vítima usando uma lista de credenciais comprometidas. As contas de e-mail eram os principais destinos, mas as contas de mídia social também eram acessadas se credenciais de conta comprometidas estivessem disponíveis.

Hackers iranianos deixam vídeos de treinamento expostos online

Os hackers acessavam a seção de configurações de cada conta e procuravam informações privadas que podem não estar incluídas em outras contas on-line como parte de seus esforços para criar um perfil o mais completo possível sobre cada destino.

A IBM não detalhou como os hackers obtiveram as credenciais para cada vítima. Ao mesmo tempo, não está claro se os operadores infectaram os alvos com malware ou se compraram as credenciais.

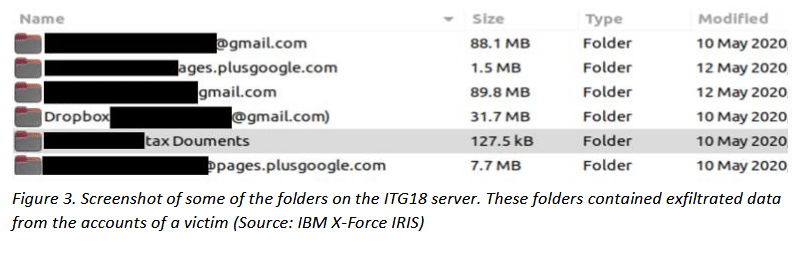

Em outros vídeos, o operador seguiu as etapas para extrair dados de cada conta. Isso incluiu a exportação de todos os contatos, fotos e documentos da conta de sites de armazenamento em nuvem, como o Google Drive.

Outros vídeos mostravam os operadores envolvidos na criação de contas de e-mail que os pesquisadores da X-Force acreditam que os hackers usariam para operações futuras. A X-Force conseguiu identificar e depois notificar algumas das contas de vítimas retratadas nos vídeos.

Além disso, os vídeos mostravam tentativas fracassadas de acessar contas de destino, como as contas de funcionários do Departamento de Estado dos EUA.

Por fim, os pesquisadores da X-Force disseram que o servidor onde encontraram todos esses vídeos fazia parte da infraestrutura de ataque de um grupo iraniano que eles rastreavam como ITG18, mas mais comumente conhecido como Charming Kitten, Phosphorous e APT35.

Fonte: ZDNET

Hackers norte-coreanos são vinculados a ataques de roubo de cartão de crédito

Ataques hackers causaram incêndios e explosões em instalações nucleares e militares no Irã

As 6 melhores maneiras de proteger sua rede Wi-Fi doméstica contra hackers