Um malware recém-descoberto de skimming é capaz de se esconder à vista de todos para injetar scripts em lojas online comprometidas. Os criadores do malware usam cargas maliciosas ocultas como ícones de mídia social que imitam plataformas como Facebook, Twitter e Instagram.

Os skimmers de cartão de crédito são scripts baseados em JavaScript injetados por grupos de cibercrimes Magecart nas páginas de sites de comércio eletrônico comprometidos.

Malware que rouba cartão de crédito se esconde em ícones de mídia social

Depois de carregados nas lojas de destino, os scripts coletam automaticamente as informações pessoais e de pagamento enviadas pelos clientes e as enviam para os servidores sob o controle dos criadores.

Este novo malware foi descoberto por pesquisadores da empresa holandesa de segurança Sansec, que se concentra na defesa de sites de comércio eletrônico contra ataques de skimming digital (conhecido como Magecart).

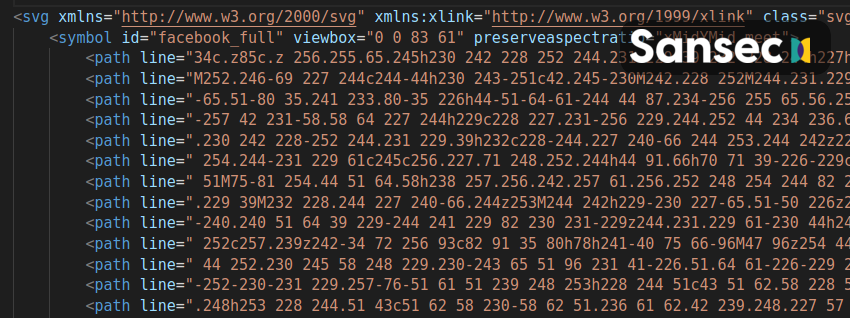

O malware que rouba os cartões de crédito dos clientes ficará oculto em um ícone de compartilhamento social carregado como um elemento HTML svg com um elemento path como um contêiner.

A sintaxe para ocultar o código-fonte do skimmer como um botão de mídia social imita perfeitamente um elemento svg nomeado usando nomes de plataforma de mídia social; por exemplo, facebook_full, twitter_full, instagram_full, youtube_full, pinterest_full e google_full.

Um decodificador separado implantado separadamente em algum lugar no servidor do site de comércio eletrônico é usado para extrair e executar o código do ladrão de cartão de crédito.

Essa tática aumenta as chances de evitar a detecção, mesmo se um dos dois componentes do malware for encontrado, uma vez que o carregador de malware não está necessariamente armazenado no mesmo local que a carga útil do skimmer e seu verdadeiro propósito pode escapar de uma análise superficial.

Bleeping Computer