O worm PCPJack se tornou uma nova preocupação para profissionais de segurança Linux e administradores de infraestrutura cloud. A ameaça foi identificada em campanhas direcionadas contra servidores expostos na internet, especialmente ambientes com Docker, Kubernetes, aplicações web vulneráveis e sistemas Linux mal configurados.

Diferente de malwares tradicionais focados apenas em mineração de criptomoedas, o PCPJack opera como uma plataforma multifuncional. Ele combina exploração automatizada de vulnerabilidades, roubo de credenciais em nuvem, persistência avançada e até remoção de grupos rivais que já estejam presentes na máquina infectada.

Esse comportamento mostra uma tendência crescente entre operadores de malware Linux: transformar servidores comprometidos em ativos exclusivos para espionagem, mineração clandestina e movimentação lateral dentro de ambientes corporativos.

Neste artigo, você entenderá como o PCPJack funciona, quais vulnerabilidades são exploradas, os riscos para ambientes cloud modernos e como proteger sua infraestrutura.

O que é o PCPJack e como ele opera

O PCPJack é um worm Linux automatizado criado para comprometer servidores vulneráveis e expandir a infecção rapidamente entre ambientes conectados.

O malware atua principalmente em:

- Servidores Linux expostos à internet

- Infraestruturas cloud

- Containers Docker

- Clusters Kubernetes

- Aplicações Node.js vulneráveis

- Instalações WordPress desatualizadas

Após identificar um alvo vulnerável, o worm executa scripts responsáveis pela instalação da ameaça, coleta de dados sensíveis e implantação de persistência.

O objetivo principal do grupo operador parece envolver:

- Roubo de credenciais cloud

- Mineração ilegal de criptomoedas

- Controle remoto de servidores

- Formação de botnets Linux

- Escalada lateral em ambientes corporativos

Pesquisadores apontam que o PCPJack utiliza automação pesada para identificar serviços expostos e explorar falhas conhecidas rapidamente antes da aplicação de patches.

Imagem: SentinelLabs

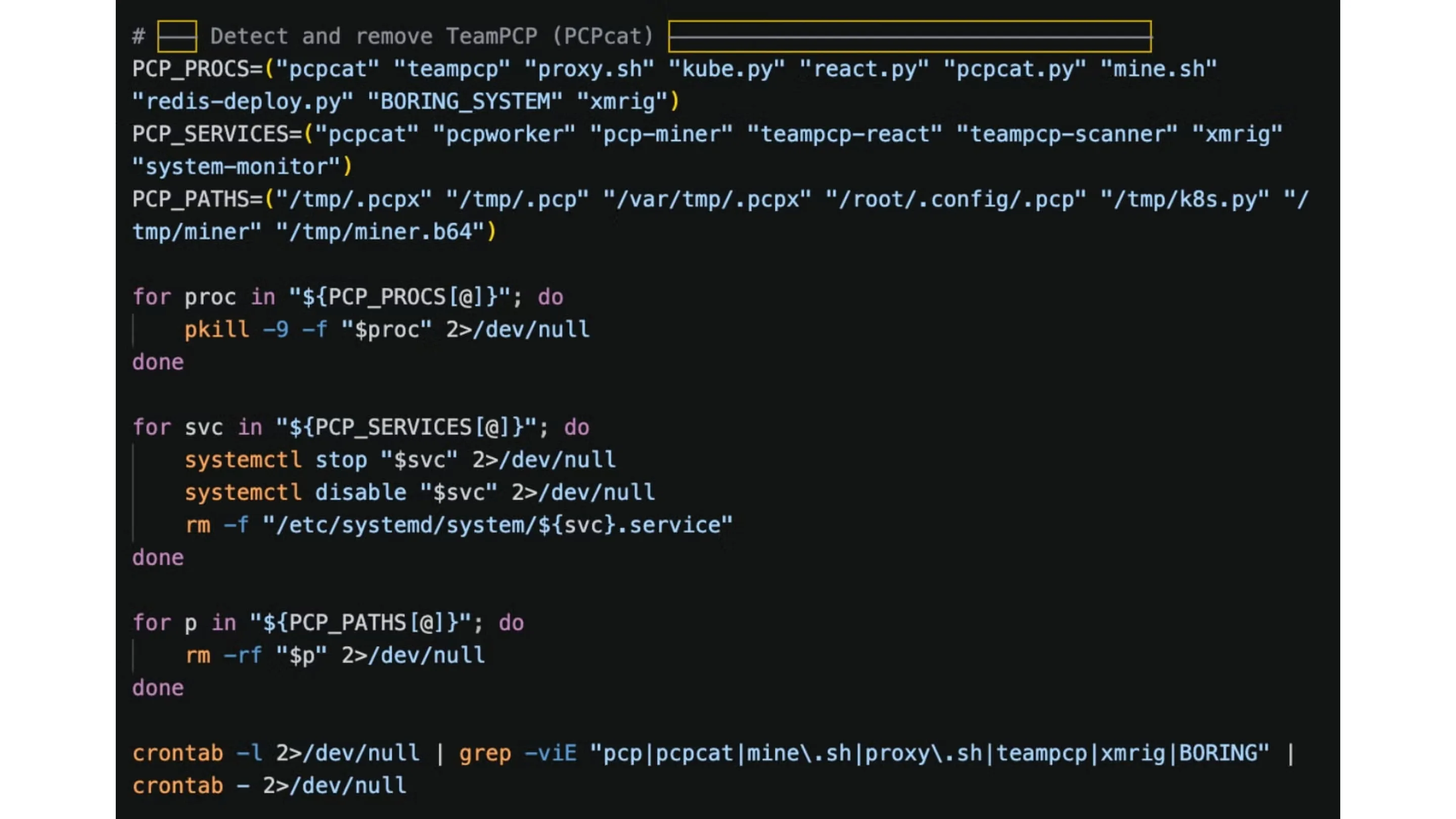

A curiosa limpeza do TeamPCP

Um detalhe incomum do worm PCPJack é seu comportamento agressivo contra outras ameaças já instaladas no sistema.

Durante a infecção, o malware procura processos ligados ao grupo conhecido como TeamPCP, além de mineradores clandestinos e backdoors rivais.

O worm executa ações como:

- Encerramento de processos maliciosos concorrentes

- Exclusão de arquivos temporários

- Remoção de cron jobs suspeitos

- Limpeza de payloads rivais

- Fechamento de portas utilizadas por outros grupos

Essa prática é comum em campanhas de cryptojacking modernas. O operador deseja monopolizar os recursos do servidor comprometido, evitando disputa por CPU, memória e banda de rede.

Além disso, remover ameaças concorrentes ajuda a manter estabilidade operacional e reduz sinais visíveis de múltiplas infecções.

Estrutura técnica: bootstrap.sh e monitor.py

A cadeia de ataque do PCPJack normalmente começa com um script Bash chamado bootstrap.sh.

Esse arquivo atua como carregador inicial da ameaça e executa funções importantes, incluindo:

- Download de módulos adicionais

- Desativação de mecanismos básicos de segurança

- Criação de persistência

- Coleta inicial de informações do sistema

- Configuração do ambiente de execução

Depois da fase inicial, o malware ativa o componente monitor.py, escrito em Python.

Esse orquestrador controla praticamente toda a operação maliciosa.

Entre suas funções estão:

- Monitoramento de processos

- Descoberta de containers Docker

- Busca por credenciais armazenadas

- Controle de comunicação remota

- Atualização automática de módulos

- Gerenciamento da exfiltração de dados

O uso de Python oferece maior compatibilidade entre diferentes distribuições Linux, incluindo Ubuntu, Debian e CentOS.

PCPJack e as vulnerabilidades exploradas em Docker, Kubernetes e WordPress

O sucesso do PCPJack está diretamente relacionado à exploração de serviços amplamente utilizados em ambientes modernos de infraestrutura.

Os pesquisadores identificaram ataques contra:

- APIs Docker expostas

- Clusters Kubernetes inseguros

- Aplicações Node.js vulneráveis

- Plugins WordPress desatualizados

- Serviços Linux sem atualizações de segurança

Em muitos casos, a infecção ocorre de forma totalmente automatizada.

O perigo da vulnerabilidade React2Shell

Entre as técnicas utilizadas pelo worm está a exploração conhecida como React2Shell, usada para execução remota de comandos em aplicações web vulneráveis.

Esse tipo de falha permite que invasores:

- Executem código arbitrário

- Baixem payloads maliciosos

- Criem usuários administrativos

- Implantem backdoors

- Iniciem movimentação lateral

A exploração geralmente acontece em aplicações mal configuradas ou utilizando dependências vulneráveis no ecossistema Node.js.

A presença da vulnerabilidade React2Shell amplia significativamente o risco para aplicações modernas baseadas em React e Next.js.

Docker e Kubernetes continuam sendo grandes alvos

Ambientes baseados em Docker e Kubernetes seguem entre os principais alvos do malware Linux atual.

O PCPJack procura especialmente por:

- Docker API sem autenticação

- Containers privilegiados

- Secrets expostos

- Tokens Kubernetes acessíveis

- Configurações IAM excessivas

- Permissões inadequadas em cloud

Quando encontra credenciais válidas, o worm consegue expandir rapidamente sua presença dentro da infraestrutura.

Em alguns cenários, a ameaça consegue escapar do container comprometido e acessar diretamente o host Linux principal.

Isso transforma um único container vulnerável em porta de entrada para comprometimento total do ambiente.

Plugins WordPress vulneráveis também estão na mira

Servidores WordPress continuam sendo um vetor extremamente explorado.

Pesquisadores associaram campanhas do PCPJack a falhas em plugins populares de backup e gerenciamento remoto, incluindo casos semelhantes aos vistos no plugin WPVivid.

Plugins desatualizados podem permitir:

- Upload arbitrário de arquivos

- Execução remota de código

- Criação de contas administrativas

- Instalação silenciosa de backdoors

Ambientes compartilhados e VPS mal administrados se tornam alvos especialmente fáceis para automações desse tipo.

Roubo de credenciais em nuvem e comunicação via Telegram

O foco principal do PCPJack é o roubo de credenciais em nuvem.

Após comprometer o sistema, o worm procura:

- Chaves AWS

- Tokens Kubernetes

- Credenciais SSH

- Variáveis de ambiente

- Arquivos

.env - Tokens GitHub e GitLab

- Configurações Docker

Os dados roubados são criptografados usando o algoritmo ChaCha20, dificultando a inspeção do tráfego por ferramentas tradicionais de monitoramento.

Outro detalhe importante é o uso do Telegram como mecanismo de comando e controle (C2).

Os operadores utilizam bots da plataforma para:

- Receber credenciais roubadas

- Enviar comandos remotos

- Atualizar payloads

- Controlar servidores infectados

O Telegram virou uma escolha popular entre grupos maliciosos porque oferece:

- Facilidade de automação

- Infraestrutura resiliente

- Comunicação criptografada

- Baixo custo operacional

Além disso, conexões com o Telegram muitas vezes passam despercebidas em ambientes corporativos.

Como proteger ambientes Linux e Cloud contra o PCPJack

A melhor defesa contra o worm PCPJack envolve combinação de atualização constante, hardening e monitoramento contínuo.

Atualize sistemas e aplicações imediatamente

A primeira medida é manter:

- Distribuições Linux atualizadas

- Containers corrigidos

- Plugins WordPress em versões recentes

- Dependências Node.js atualizadas

- Ambientes Kubernetes protegidos

A maioria das campanhas automatizadas mira sistemas desatualizados.

Adote MFA e privilégios mínimos

A aplicação de autenticação multifator (MFA) reduz drasticamente o impacto do roubo de credenciais.

Também é essencial aplicar o princípio do menor privilégio:

- Containers sem privilégios administrativos

- IAM restritivo

- Tokens temporários

- Separação de permissões

- Rotação frequente de segredos

Quanto menos acesso um serviço possuir, menor será o dano causado por uma invasão.

Proteja metadata APIs e credenciais cloud

Muitos ataques modernos exploram serviços de metadata em provedores cloud.

Especialistas recomendam:

- Uso obrigatório do IMDSv2

- Restrição de acesso ao metadata endpoint

- Auditoria constante de credenciais

- Monitoramento de acessos suspeitos

Essas medidas dificultam o roubo de tokens temporários pelo malware.

Audite containers e monitore comportamentos suspeitos

Ferramentas de monitoramento Linux e segurança de containers ajudam a detectar:

- Execução de mineradores

- Processos suspeitos

- Comunicação com servidores C2

- Alterações não autorizadas

- Escalada de privilégios

Implementar soluções EDR compatíveis com Linux se tornou uma necessidade em ambientes corporativos modernos.

Conclusão: O avanço das ameaças Linux em ambientes cloud

O PCPJack mostra como o malware Linux evoluiu rapidamente nos últimos anos. A ameaça combina automação, exploração de vulnerabilidades, roubo de credenciais e persistência avançada para comprometer ambientes cloud modernos.

Servidores Linux continuam sendo alvos prioritários devido ao crescimento de containers, Kubernetes e aplicações expostas na internet.

Para administradores e profissionais DevOps, a mensagem é clara: segurança cloud não pode depender apenas de firewall e antivírus tradicionais.

Hardening contínuo, gestão correta de segredos, atualização constante e monitoramento em tempo real são fundamentais para reduzir o risco de comprometimento.

O crescimento de ameaças como o worm PCPJack indica que ataques contra infraestrutura Linux devem continuar aumentando nos próximos meses.