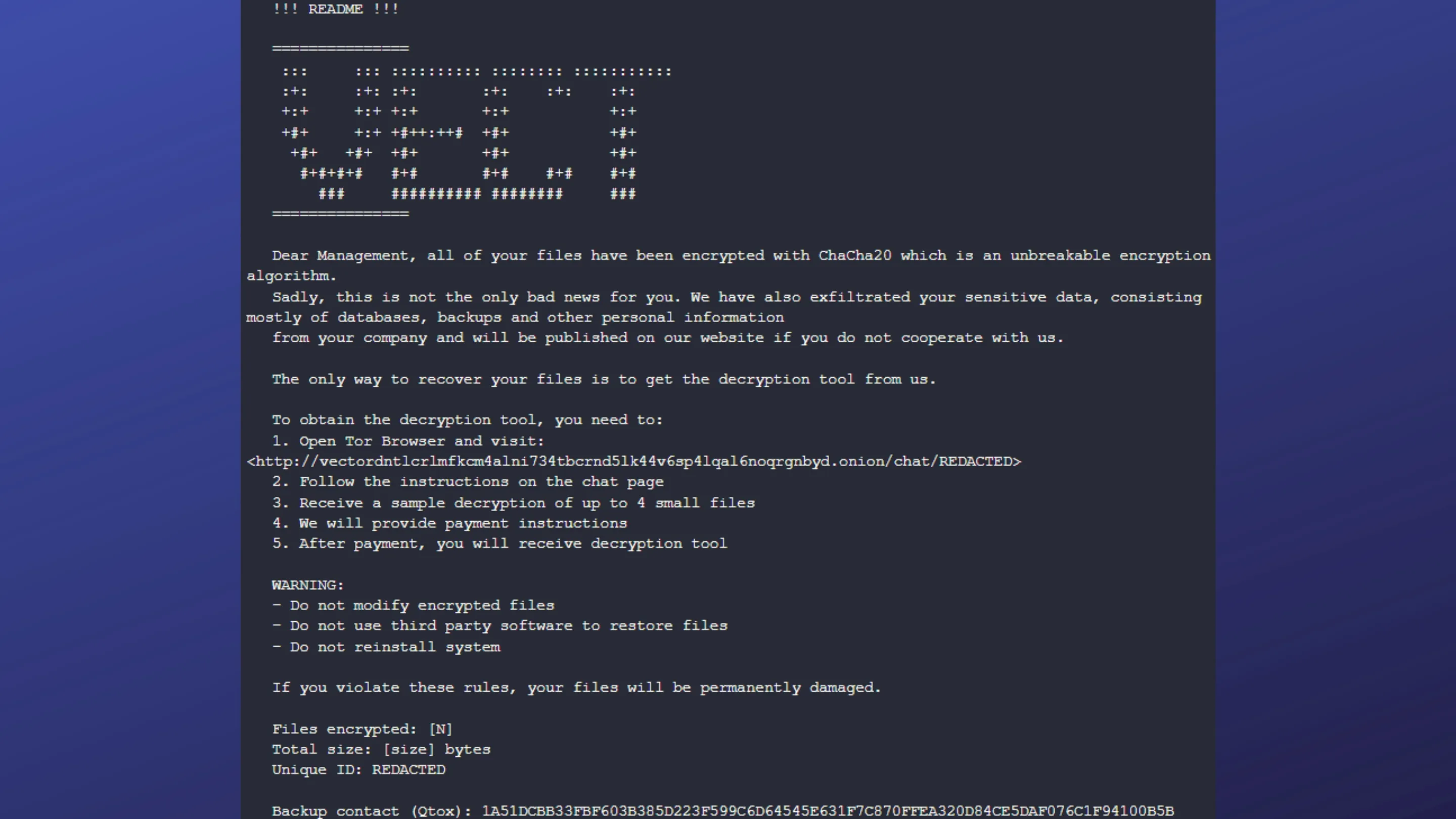

O cenário de ameaças digitais ganhou um novo e preocupante capítulo com a circulação do VECT 2.0 em fóruns clandestinos como o BreachForums. Diferente do modelo tradicional de ransomware, que busca lucro por meio da criptografia reversível de dados, essa variante apresenta um comportamento muito mais destrutivo e imprevisível.

O ponto mais alarmante não está apenas na sua propagação, mas em uma falha crítica de implementação: em vez de sequestrar arquivos para posterior resgate, o VECT 2.0 atua, na prática, como um wiper, eliminando permanentemente os dados das vítimas.

Esse comportamento não intencional está ligado a um erro técnico profundo no uso de nonce dentro do processo de criptografia de blocos, tornando a recuperação dos dados impossível, inclusive para os próprios atacantes. O problema se agrava ao considerar sua associação com o grupo TeamPCP e possíveis ataques à cadeia de suprimentos, ampliando o alcance da ameaça.

O erro matemático: Por que o VECT 2.0 é um wiper disfarçado

A base do problema está em um erro de implementação criptográfica que compromete completamente a integridade dos dados. O VECT 2.0 utiliza um esquema de criptografia que depende do uso correto de nonce, um valor único que garante a segurança das operações criptográficas.

No entanto, a análise técnica revela que o malware falha ao gerenciar corretamente esses valores ao lidar com arquivos maiores que 128 KB. Esse limite não é arbitrário, ele está diretamente relacionado à forma como o buffer de memória é utilizado durante o processo de cifragem.

A falha no buffer de memória e o sobrescrevimento de nonces

Ao processar arquivos maiores, o ransomware reutiliza ou sobrescreve valores de nonce dentro do mesmo buffer de memória. Em sistemas criptográficos modernos, isso é uma falha crítica.

Na prática, isso significa que blocos diferentes de dados acabam sendo criptografados com parâmetros repetidos, o que corrompe completamente o fluxo de cifragem. O resultado não é apenas uma criptografia fraca, mas sim uma destruição irreversível dos dados originais.

Esse tipo de erro é especialmente grave porque elimina qualquer possibilidade de reconstrução dos dados, mesmo que a chave de criptografia seja conhecida.

A impossibilidade técnica de recuperação

Diferente de ransomwares tradicionais, onde a descriptografia é possível mediante pagamento, o VECT 2.0 torna isso inviável.

A corrupção causada pela falha de nonce não gera um estado reversível. Em vez disso, os dados são transformados em blocos inconsistentes e matematicamente irrecuperáveis.

Isso significa que:

- Não há ferramenta de descriptografia funcional.

- Os próprios operadores do malware não conseguem restaurar os arquivos.

- O pagamento de resgate não tem qualquer utilidade prática.

Em outras palavras, o VECT 2.0 não é apenas um ransomware com falha, ele é efetivamente um wiper disfarçado de ransomware.

Impacto em ambientes corporativos e virtualização

O impacto desse comportamento é particularmente severo em ambientes corporativos, onde grandes volumes de dados críticos são processados continuamente.

Arquivos mais suscetíveis incluem:

- Bancos de dados corporativos

- Sistemas de backup

- Imagens de máquinas virtuais, especialmente arquivos VMDK

Esses arquivos frequentemente excedem o limite de 128 KB, tornando-se alvos ideais para a falha de criptografia de blocos.

Ambientes baseados em Linux são especialmente vulneráveis, devido à ampla adoção em servidores e infraestrutura crítica. Já no caso de hipervisores ESXi, o risco é ainda maior.

Um único ataque pode comprometer múltiplas máquinas virtuais simultaneamente, levando à indisponibilidade total de serviços.

Além disso, o contexto de ataques à cadeia de suprimentos amplia significativamente o vetor de entrada. Ferramentas comprometidas ou dependências inseguras podem servir como porta de entrada silenciosa para o VECT 2.0, dificultando a detecção precoce.

Conclusão e medidas de proteção

O caso do VECT 2.0 evidencia um cenário onde erros de implementação podem ser tão ou mais perigosos que a própria intenção maliciosa.

Aqui, o modelo de extorsão falha completamente. Pagar o resgate não apenas é ineficaz, como representa perda total de recursos.

Diante disso, a abordagem deve ser totalmente defensiva e preventiva.

Medidas recomendadas incluem:

- Verificação rigorosa da integridade de backups, com testes frequentes de restauração

- Monitoramento contínuo de vulnerabilidades na cadeia de suprimentos

- Uso de ferramentas como Trivy e LiteLLM para análise de dependências e segurança

- Segmentação de rede para limitar o impacto de possíveis infecções

- Monitoramento de comportamento anômalo em sistemas Linux e ambientes ESXi

A principal lição é clara: confiar na recuperação após um ataque não é mais suficiente. Em cenários como este, a única estratégia eficaz é evitar a infecção.

O VECT 2.0 reforça uma realidade incômoda da segurança moderna, nem todo ransomware quer negociar, alguns simplesmente destroem.