Cibercriminosos estão se aproveitando de aplicativos maliciosos do Microsoft OAuth para enganar usuários, disfarçando-os como serviços legítimos da Adobe e DocuSign. O objetivo dessas campanhas é roubar credenciais e distribuir malware, colocando em risco contas do Microsoft 365.

Aplicativos falsos se passam por Adobe e DocuSign para enganar usuários do Microsoft 365

Como funciona o ataque?

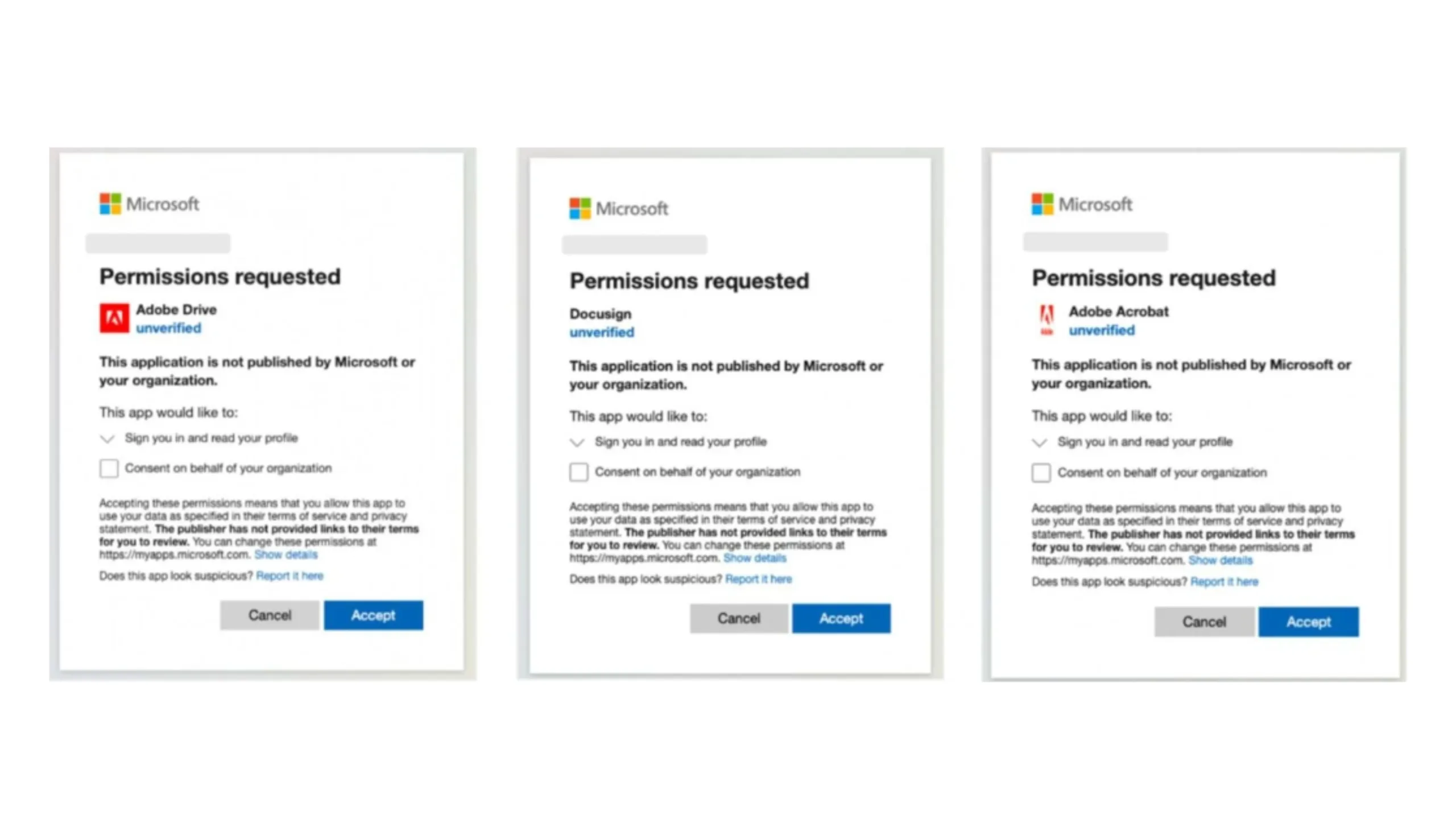

De acordo com pesquisadores da Proofpoint, os ataques utilizam phishing e engenharia social para induzir vítimas a conceder permissões a aplicativos falsos, como Adobe Drive, Adobe Acrobat e DocuSign. Esses aplicativos maliciosos solicitam permissões aparentemente inofensivas, como:

- Perfil: Nome, ID do usuário, foto de perfil e nome de usuário.

- E-mail: Endereço de e-mail principal (sem acesso à caixa de entrada).

- OpenID: Confirmação da identidade e recuperação de detalhes da conta da Microsoft.

Embora as permissões pareçam limitadas, os criminosos as utilizam para ataques direcionados, coletando informações que podem facilitar acessos futuros não autorizados.

Tática de disseminação

Os golpes são disseminados por meio de campanhas de phishing enviadas a setores estratégicos nos EUA e Europa, incluindo governo, saúde, cadeia de suprimentos e varejo. Os e-mails fraudulentos partem de contas de pequenas empresas ou instituições de caridade comprometidas e utilizam falsos pedidos de propostas (RFPs) e contratos para enganar as vítimas.

Ao clicar nos links maliciosos e conceder permissões ao aplicativo OAuth, as vítimas são redirecionadas para páginas de phishing que solicitam credenciais do Microsoft 365 ou fazem o download de malware. Algumas vítimas também foram direcionadas para páginas falsas de login do Office 365 hospedadas em domínios maliciosos.

ClickFix e ataques contínuos

A Proofpoint identificou que parte dos ataques envolve a técnica de engenharia social chamada ClickFix, amplamente usada por cibercriminosos no último ano. Embora a empresa de segurança ainda não tenha determinado qual malware foi distribuído, ataques semelhantes já foram relatados anteriormente, confirmando que aplicativos OAuth continuam sendo um método eficaz para comprometer contas do Microsoft 365.

Como se proteger?

Usuários e administradores do Microsoft 365 devem estar atentos a solicitações de permissão suspeitas e revisar regularmente os aplicativos autorizados. Para verificar e remover permissões indevidas:

- Acesse Meus Aplicativos (myapplications.microsoft.com).

- Vá para Gerenciar seus aplicativos.

- Revogue qualquer aplicativo desconhecido.

Além disso, administradores podem restringir permissões de aplicativos OAuth para usuários acessando Aplicativos Empresariais ? Consentimento e Permissões e desativando a opção Os usuários podem consentir com aplicativos.

Conclusão

Com a crescente sofisticação dos ataques de phishing, a conscientização e o monitoramento constante são essenciais para evitar que aplicativos falsos comprometam contas do Microsoft 365. Sempre verifique a legitimidade de solicitações de aplicativos e evite conceder permissões a serviços desconhecidos.