Os pesquisadores da Avanan, empresa de segurança de colaboração e e-mail em nuvem, adquirida pela Check Point Software Technologies Ltd, uma fornecedora líder de soluções de cibersegurança global, em agosto de 2021, têm rastreado a próxima onda de ataques de comprometimento de e-mail comercial (BEC – Business Email Compromise). O BEC depende do uso de serviços legítimos para desencadear ataques. Não há nada falso ou falsificado nesses e-mails; trata-se de e-mails legítimos, enviados de sites verdadeiros, com links maliciosos ou que incluem instruções maliciosas. Portanto, há criação de conteúdo malicioso hospedado no Squarespace.

“Isso significa que os hackers pegam os serviços que usamos todos os dias e os armam contra os usuários. E isso é feito sem nada inerentemente malicioso no e-mail. Além disso, é confiável para serviços de segurança e usuários. Resumindo, usam sites legítimos para fins ilegítimos”, explica Jeremy Fuchs, pesquisador e analista de cibersegurança na Avanan.

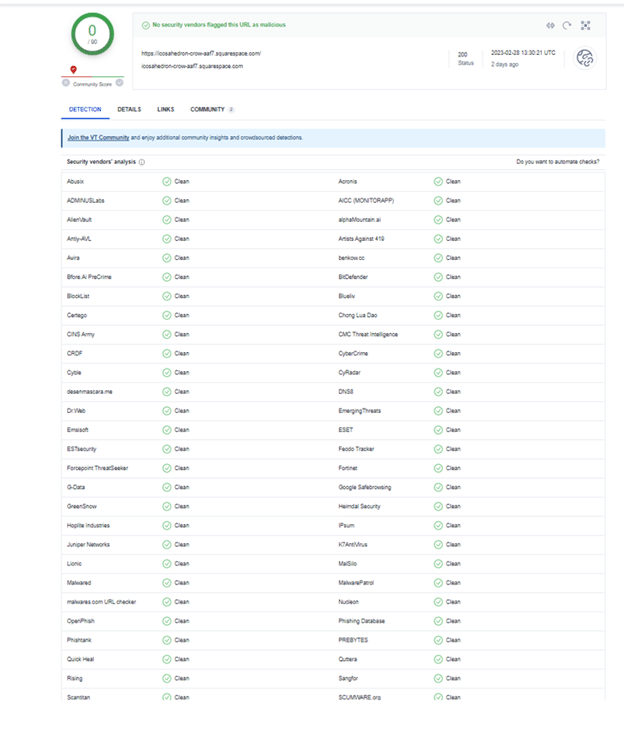

Fuchs e os pesquisadores do grupo da solução Check Point Harmony Email identificaram como os hackers estão criando páginas de destino maliciosas no Squarespace, que contornam o VirusTotal. Os pesquisadores da empresa entraram em contato com a Squarespace no último dia 8 de maio, por meio do recurso de relatório de phishing, para informá-los sobre esse ataque e a análise realizada por eles.

A Squarespace é uma empresa dos Estados Unidos de criação e hospedagem de sites com sede na cidade de Nova York. Ela fornece software como serviço (SaaS) para criação e hospedagem de sites e permite que os usuários usem modelos de sites pré-construídos e elementos de arrastar e soltar para criar e modificar páginas da web.

Sobre o ataque BEC à Squarespace

Nesse ataque, os hackers estão criando contas gratuitas do Squarespace e aproveitando a legitimidade de seu domínio para criar páginas com phishing incorporado.

? Vetor: e-mail

? Tipo: BEC 3.0

? Técnicas: BEC, Engenharia Social

? Alvo: qualquer usuário final

Exemplo de e-mail de ataque BEC

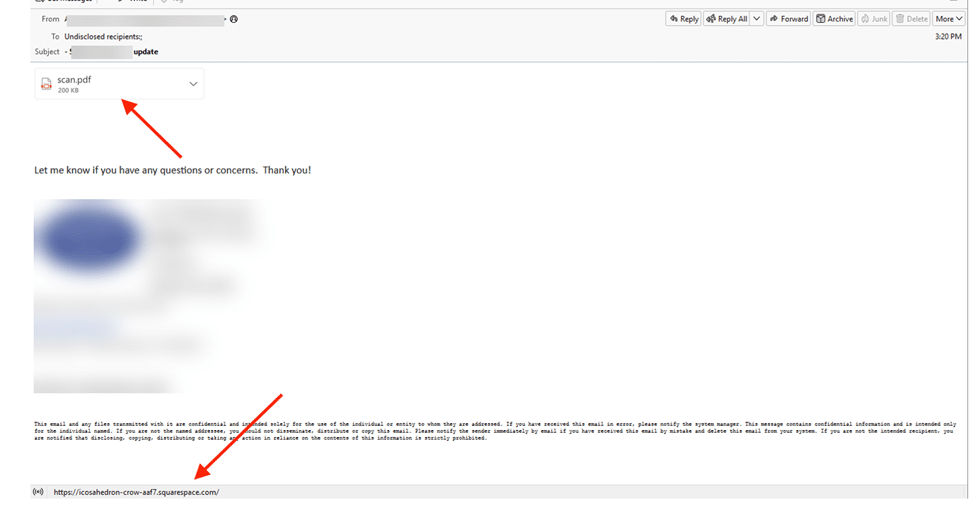

Esse e-mail começa inocentemente. É um PDF que, na verdade, é um link para uma URL. Ao clicar no PDF, o usuário é redirecionado para uma página hospedada no Squarespace. Não há nada inerentemente errado com esse e-mail. É interessante que seja enviado para destinatários não revelados, pois isso pode ser um truque para os hackers enviarem um e-mail para várias pessoas. No entanto, ao ler esse e-mail, os usuários não teriam motivos para pensar que algo está errado.

Criação de conteúdo malicioso hospedado no Squarespace

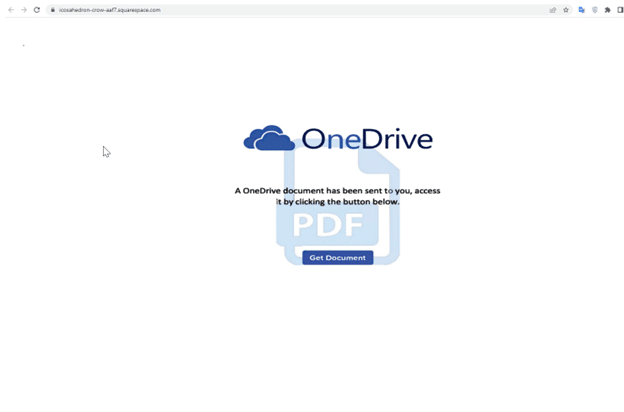

Os usuários são redirecionados para esse site que está hospedado no Squarespace. Os hackers podem facilmente criar uma conta gratuita. Qualquer domínio gratuito tem o seguinte formato: username[.]squarespace[.]com . Esta URL segue o mesmo caminho. Como o Squarespace é um site legítimo, esse domínio específico passa nas verificações do VirusTotal.

Isso porque a própria URL é legítima. É o conteúdo do site que é problemático. O usuário verá que os hackers simularam uma página que se parece com o OneDrive. Ao clicar no link, é quando os usuários recebem um download malicioso.

Técnicas

Os ataques BEC estão por toda parte. A maioria das pessoas vê um parceiro ou funcionário comprometido inserindo-se em um segmento de e-mail e alterando os detalhes de roteamento do banco. Esses são ataques difíceis de serem interrompidos pelos serviços de segurança e detectados pelos usuários. No entanto, usar recursos como NLP (Natural Language Understanding ou, em português, Processamento de Linguagem Natural), IA (Inteligência Artificial) e ML (Machine Learning) torna possível impedir esses ataques.

“O BEC 3.0 representa um desafio totalmente diferente. Tudo no e-mail é legítimo. Ele vem de um domínio legítimo. O texto não disparará alarmes. A URL é legítima. Resumindo, o e-mail em si é limpo”, aponta Fuchs, da Avanan. “Mas, as ações realizadas após o e-mail são maliciosas. O usuário precisa ter um olhar além do conteúdo e até mesmo do contexto do e-mail, como faz no BEC 2.0, e precisa emular a página da Web e emular as ações do usuário. O usuário tem de olhar para tudo – não apenas o e-mail.”

De acordo com Fuchs, é nesse momento que a segurança do navegador se torna tão importante. Uma boa segurança do navegador é um ótimo complemento para uma segurança de e-mail eficaz. Isto porque os usuários devem ser protegidos onde quer que naveguem, especialmente quando ataques inteligentes como este encobrem a carga maliciosa em algumas camadas após o e-mail.

Os bons princípios de segurança do navegador incluem a inspeção de sites diretamente no navegador, analisando o visual, o texto, o domínio e muito mais em busca de indicadores de phishing, conhecidos e desconhecidos. Além disso, emular todos os arquivos baixados em uma sandbox para malware é fundamental, especialmente porque muitos desses links levam diretamente a downloads. Esses ataques estão aumentando, com milhares de variações do BEC 3.0 destinadas aos usuários finais nas últimas semanas.

Melhores práticas: orientações e recomendações

Para se proteger contra esses ataques, os profissionais de segurança podem fazer o seguinte:

? Implementar segurança que analisa todas as URLs e emula a página por trás dele.

? Educar os usuários sobre esta nova variante do BEC.