Os pesquisadores da Check Point Research (CPR) divulgam a nova edição do Relatório de Phishing de Marca, referente ao período do terceiro trimestre deste ano (julho-agosto-setembro), e alertam os usuários para ficarem atentos aos golpes de phishing via e-mails que imitam marcas reconhecidas. O relatório destaca as principais marcas que os cibercriminosos imitaram e falsificaram na tentativa de induzir as pessoas a fornecerem seus dados pessoais, podendo levá-los até mesmo a dados corporativos. A CPR orienta os usuários a não clicarem em links ou anexos suspeitos vindos em mensagens de e-mails e sempre verificar a URL da página para a qual o remetente os está direcionando; a atenção redobrada se deve à adoção de IA na criação de e-mails e sites falsos. De acordo com a pesquisa, Walmart é a marca mais imitada para golpes de phishing.

- Walmart é a marca mais imitada para golpes de phishing

- Ranking das marcas mais imitadas no terceiro trimestre de 2023

- E-mail de phishing da Amazon – Golpe de confirmação de encomenda falsa

- E-mail de phishing do LinkedIn – Fraude de mensagens comerciais falsas

- Como reconhecer e evitar phishing

- Reforce a proteção fortalecendo sua senha

No período avaliado, a empresa multinacional americana Walmart emergiu como a marca mais imitada em ataques de phishing, representando 39% de todas as tentativas. Isto representa um salto significativo em relação ao sexto lugar que ocupou no trimestre anterior. A Microsoft ficou em segundo lugar com 14%, enquanto instituição bancária americana Wells Fargo ficou na terceira posição com 8% dessas tentativas.

A Mastercard, a segunda maior empresa de processamento de pagamentos a nível mundial, entrou pela primeira vez na lista dos dez primeiros, classificando-se em 9º lugar. O número de campanhas de phishing associadas a imitações da Amazon também se manteve elevado, o que coincidiu com o anúncio pela empresa das vendas do Amazon Prime Day de 2023 agendado para a segunda semana de outubro.

Walmart é a marca mais imitada para golpes de phishing

“O phishing continua a ser um dos tipos de ataque mais prolíficos e vemos uma mistura de marcas a serem imitadas nos setores de varejo, tecnologia e financeiro. A crescente aplicação da IA também tornou mais difícil, mas não impossível, a detecção da diferença entre um e-mail legítimo e outro fraudulento”, explica Omer Dembinsky, gerente do grupo de pesquisa de dados da Check Point Software.

“É importante manter-se atento ao abrir ou interagir com mensagens de e-mail de empresas confiáveis e de boa reputação. Verifique sempre o endereço do remetente e a exatidão da mensagem e visite o site seguro para efetuar qualquer transação, em vez de clicar num link fornecido na mensagem de e-mail suspeito recebido. Se as organizações tiverem conhecimento de uma campanha de phishing utilizando o seu nome, elas devem utilizar canais verificados para informar os clientes e alertar contra potenciais ameaças”, completa Dembinsky.

Num ataque de phishing de marca, os cibercriminosos tentam imitar o site oficial de uma empresa conhecida utilizando um nome de domínio ou uma URL semelhante e um design de página web que se assemelha com a página web original. O link para o falso site pode ser enviado às pessoas visadas por e-mail ou mensagem de texto e um usuário pode ser redirecionado durante a navegação na web ou ainda pode ser acionada a partir de uma aplicação móvel fraudulenta. O falso site contém frequentemente um formulário destinado a roubar as credenciais dos usuários, detalhes e credenciais de pagamento ou outras informações pessoais.

Ranking das marcas mais imitadas no terceiro trimestre de 2023

Abaixo estão as Top 10 principais marcas classificadas por identificação em eventos de phishing de marca durante o terceiro trimestre de 2023:

- Walmart (marca relacionada a 39% de todos os ataques de phishing globalmente)

- Microsoft (14%)

- Wells Fargo (8%)

- Google (4%)

- Amazon (4%)

- Apple (2%)

- Home Depot (2%)

- LinkedIn (2%)

- Mastercard (1%)

- Netflix (1%)

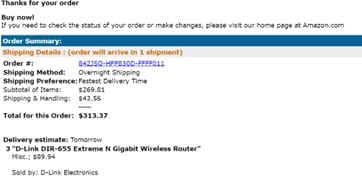

E-mail de phishing da Amazon – Golpe de confirmação de encomenda falsa

Abaixo, uma mensagem de e-mail falsa fazendo-se passar pela marca Amazon alegava confirmar uma encomenda e indicava aos destinatários para clicar num link com o número da entrega. A mensagem continha uma linha de assunto “Your Order with Amazon[.]com” (Seu pedido na Amazon[.]com), com o objetivo de gerar uma urgência na ação, e ainda apresentava um link malicioso it\[.]support\[.]swift-ness[.]com (atualmente inativo) que não está associado com a Amazon. Por fim, tal e-mail solicitava aos destinatários que verificassem o status da encomenda ou fizessem alterações, apresentando os detalhes da encomenda para dar credibilidade.

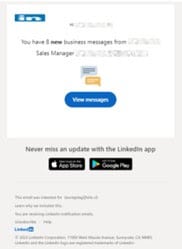

E-mail de phishing do LinkedIn – Fraude de mensagens comerciais falsas

Em agosto de 2023 foi identificado um e-mail de phishing que se fazia passar pelo LinkedIn, enviado a partir do endereço “giacomini[@]napa\[.]fr” e que alegava ser do “LinkedIn”.

A linha de assunto do e-mail era “You have 8 new business messages from ___” (“Você tem 8 novas mensagens comerciais de ___”) e continha uma breve mensagem, informando aos destinatários a respeito de oito novas mensagens de negócios da mesma pessoa, a qual alegava ser um Sales Manager (gerente de vendas).

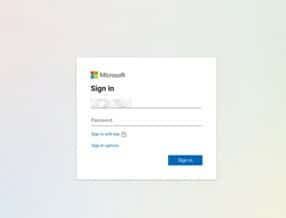

A mensagem fraudulenta pretendia enganar os destinatários, fazendo-os acreditar que tinham mensagens não lidas na plataforma LinkedIn e que, para as lerem, tinham de clicar no hiperlink malicioso, online\[.]cornection1\[.]shop que conduzia a uma página falsa de início de sessão da Microsoft destinada a roubar as credenciais do usuário.

Como reconhecer e evitar phishing

A melhor defesa é conhecer os sinais reveladores de uma mensagem de phishing. Atualmente é preciso ter ainda mais atenção, pois, com a adoção cada vez maior da IA, não é mais suficiente procurar palavras com erros ortográficos e gramaticais.

Seguem os principais indicadores listados para identificar o phishing:

Ameaças ou intimidação: As mensagens de phishing podem usar táticas de intimidação, como ameaças de suspensão de conta ou ameaças de ação legal, para coagir o usuário a agir. Fique atento a mensagens urgentes, alarmantes ou ameaçadoras.

Estilo da mensagem: se uma mensagem parecer inadequada para o remetente, é provável que seja uma tentativa de phishing. Fique atento a qualquer linguagem ou tom incomum. As mensagens de phishing geralmente usam saudações ambíguas ou genéricas, como “Prezado usuário” e “Prezada cliente”, em vez de saudações personalizadas.

Solicitações incomuns: e-mails de phishing podem solicitar que o usuário execute ações incomuns. Por exemplo, se um e-mail instruir a pessoa a instalar um software, deve-se verificar com o departamento de TI da organização se isso é um pedido verdadeiro, principalmente se não for uma prática padrão.

Inconsistências em links e endereços: verifique se há discrepâncias com endereços de e-mail, links e nomes de domínio. Passe o mouse sobre hiperlinks ou URLs encurtadas para ver seus destinos reais e ver se há incompatibilidade.

Solicitações de informações pessoais: o usuário deve ser cauteloso quando um e-mail solicitar informações confidenciais, como senhas, números de cartão de crédito ou do banco, ou números de previdência social. Organizações legítimas geralmente não solicitam esses detalhes por e-mail.

Reforce a proteção fortalecendo sua senha

1. Crie e use senhas fortes e um gerenciador de senhas, e evite a reutilização de senhas.

2. Habilite a autenticação de múltiplos fatores (MFA).