Na última terça-feira(29), uma notícia havia sido divulgada sobre um possível ataque cibernético à Usina Nuclear de Kudankulam (KKNPP). No twitter, muitos usuários começaram a compartilhar informações sobre essa possível violação.

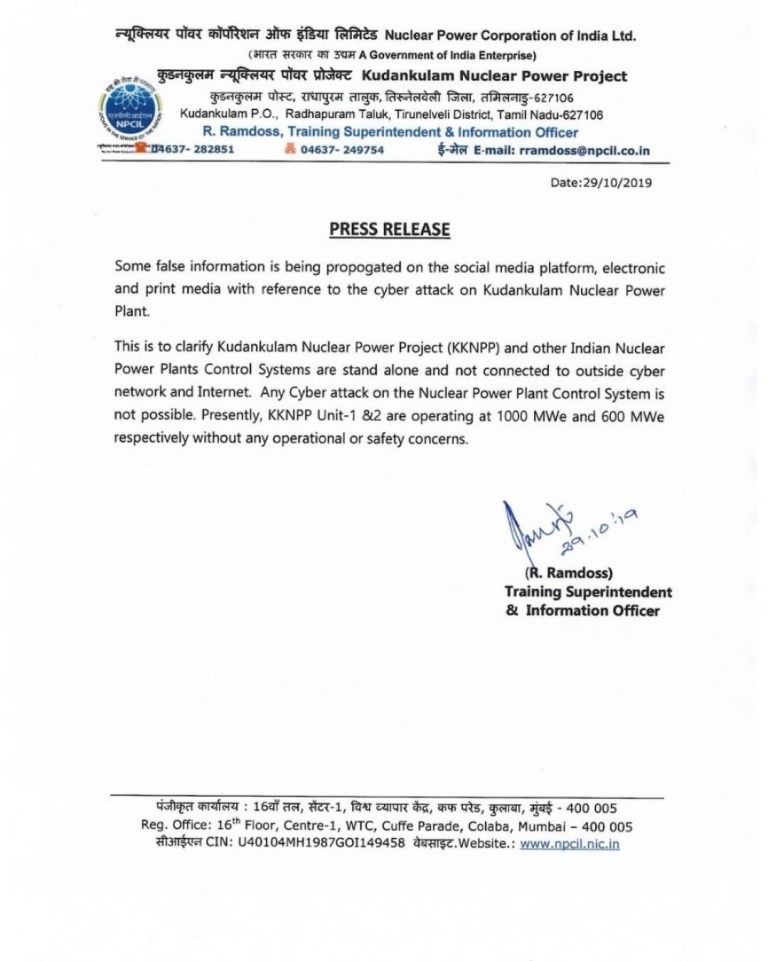

A usina está localizada na Índia e é considerada uma das maiores na região. Quando as denúncias começaram a surgir, a usina nuclear negou o incidente com declarações que sua rede é extremamente segura, dizendo que a sala de controle da usina nuclear não estaria conectada à internet.

Inicialmente, a informação foi compartilhada no twitter pelo Pukhraj Singh, um ex-analista de segurança da Organização Nacional de Pesquisa Técnica da Índia (NTRO). Segundo ele, o malware foi relatado no VirusTotal e que estaria vinculando a infecção da Usina Nuclear de Kudankulam.

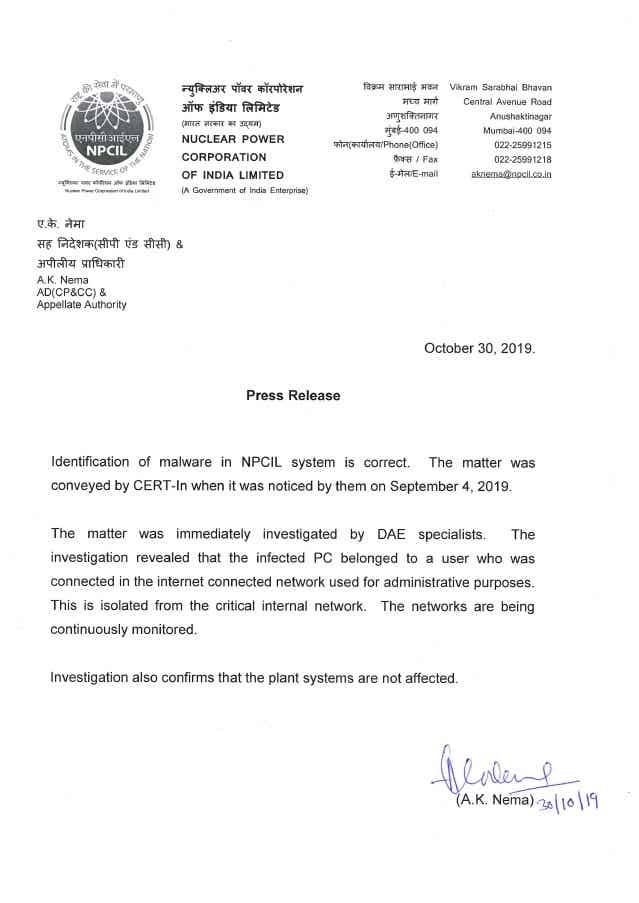

Agora, apenas dois dias depois que os rumores de uma infecção por malware na usina nuclear de Kudankulam circularam no Twitter, a Corporação de Energia Nuclear da Índia Ltd (NPCIL) confirmou o incidente.

A identificação de malware no sistema NPCIL está correta, diz a declaração da NPCIL.

O NPCIL confirmou que a rede da usina nuclear de Kudankulam estava infectada com o malware do DTrack, criado pelo grupo Lazarus APT, vinculado à Coréia do Norte.

De acordo com a Corporação de Energia Nuclear da Índia Ltd (NPCIL), a análise do malware revelou a presença de credenciais codificadas para a rede interna da KNPP, sugerindo que o plano de energia foi atingido por um ataque direcionado que se alastrava dentro da planta.

O malware DTrack foi descrito pela Kaspersky como uma ferramenta que poderia ser usada para espionar as vítimas e extrair dados sensíveis. O malware suporta recursos normalmente implementados no RAT (trojan de acesso remoto). Abaixo uma lista de algumas funcionalidades suportadas pelos executáveis do Dtrack analisados ??pelo Kaspersky:

- keylogging

- recuperando o histórico do navegador

- reunir endereços IP do host, informações sobre redes disponíveis e conexões ativas

- listando todos os processos em execução

- listando todos os arquivos em todos os volumes de disco disponíveis

Segundo o NPCIL, o código malicioso infectou apenas a rede administrativa, os sistemas da planta não foram afetados. O NPCIL também acrescentou que as duas redes em questão foram isoladas. É a primeira vez que o malware usado pelos grupos APT vinculados à Coréia do Norte atinge uma infraestrutura crítica.