Uma nova onda de campanha do malware Emotet aproveita a interface wlanAPI para enumerar todas as redes Wi-Fi na área e espalhar a infecção.

O Emotet é um trojan bancário detectado no ano de 2014. Ele foi projetado para roubar informações confidenciais e privadas.

É um dos malwares mais perigosos e tem a capacidade de se espalhar rapidamente para outros computadores conectados na mesma rede.

Malware Emotet agora invade redes Wi-Fi

O Emotet é distribuído principalmente através de técnicas de engenharia social, como os e-mails com os links para baixar o malware.

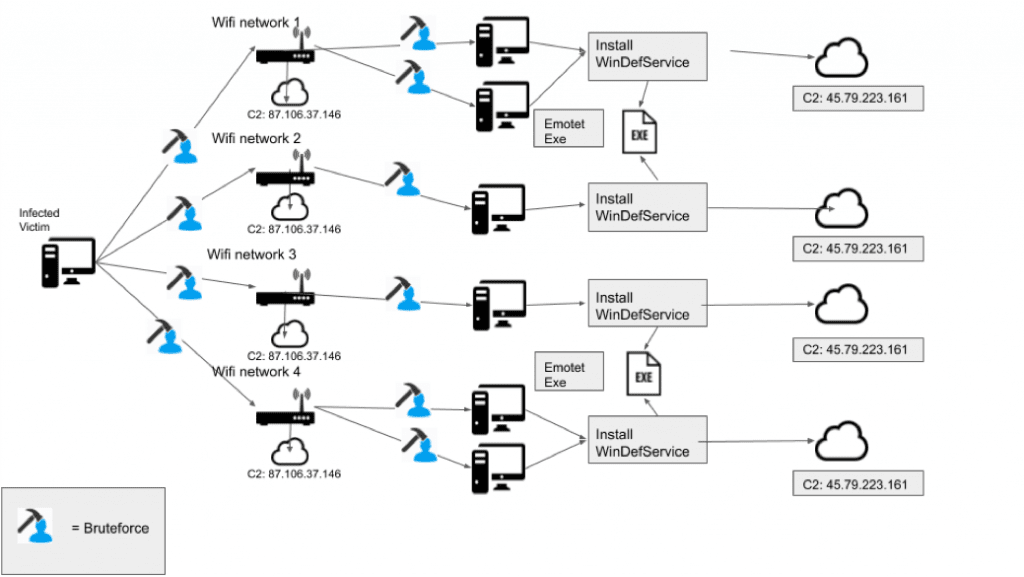

Com a nova campanha do Emotet, ele chega com o download de um novo módulo do Wi-Fi Spreader. O binário baixado contém um RAR de extração automática que possui dois binários (service.exe e worm.exe) para espalhar a infecção por Wi-Fi.

O worm.exe é o executável usado para espalhar o malware. Uma vez executado, ele copia o service.exe em uma variável para usá-lo durante a propagação.

Em seguida, chama a classe wlanAPI.dll usada pelo Wi-Fi nativo para gerenciar os perfis de rede sem fio e as conexões para espalhar a infecção para outras redes.

A empresa Binary Defense analisa:

O Worm enumera todos os dispositivos Wi-Fi atualmente ativados no computador local, que são mostrados em uma série de estruturas. Essas estruturas contêm todas as informações relacionadas ao dispositivo Wi-Fi, incluindo o GUID e a descrição do dispositivo.

Ele reúne informações possíveis de todas as redes Wi-Fi disponíveis presentes na lista de redes.

Quebrando uma rede Wi-Fi fraca

Por fim, uma vez estabelecida a conexão com a rede Wi-Fi, ele enumera os usuários e tenta usar força bruta para todos os usuários da rede.

Em seguida, o Service.exe é a carga útil instalada pelo worm.exe na máquina. Portanto, uma vez instalado, ele se comunica com o servidor C2 e executa o binário incorporado no service.exe.

Anteriormente, o Emotet era distribuído apenas através de spam com malware e redes infectadas. Porém, este novo método se espalha por redes sem fio próximas que usam senhas fracas.

Fonte: GB Hackers