Tag: SSH

Posts do autor

Saiba como instalar o PuTTY no Ubuntu! Cliente Telnet e SSH

Neste artigo, você verá como instalar o PuTTY no Ubuntu. Mas antes, já deixamos alguns artigos sobre o PuTTY caso…

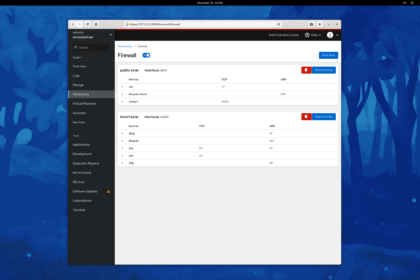

Como instalar o Cockpit Client no Ubuntu, Fedora, Debian e openSUSE!

Conecte-se via ssh a servidores. Neste tutorial, saiba como instalar o Cockpit Client no Linux, usando pacotes Flatpak.

GitHub revoga chaves de autenticação SSH duplicadas vinculadas ao bug da biblioteca

O GitHub revogou chaves de autenticação SSH fracas geradas usando uma biblioteca que criava pares de chaves RSA duplicados incorretamente.…

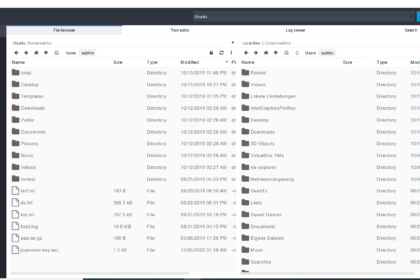

Como instalar o Snowflake SSH/SFTP client, um cliente gráfico SFTP, no Ubuntu, Linux Mint, Fedora, Debian

Cliente gráfico SFTP e emulador de terminal com utilitários úteis. Neste tutorial, saiba como instalar o Snowflake SSH/SFTP client no…

GitHub agora oferece suporte a chaves de segurança ao usar Git sobre SSH

GitHub agora oferece suporte a chaves de segurança ao usar Git sobre SSH. O GitHub adicionou suporte para proteger as…

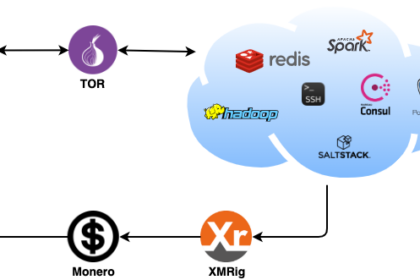

Botnet DreamBus visa aplicativos corporativos executados em servidores Linux

Analisado em um relatório publicado pela empresa de segurança Zscaler, a nova ameaça DreamBus (executada em servidores Linux) é uma…

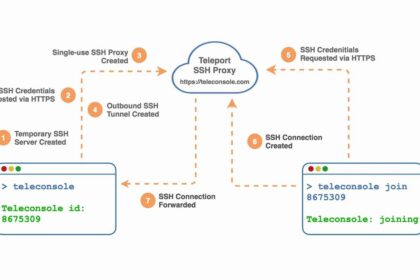

Como instalar o Teleconsole no Ubuntu, Linux Mint, Fedora, Debian, Manjaro, Arch Linux, KDE Neon, openSUSE, CentOS e Red Hat Enterprise Linux!

O Teleconsole é um serviço gratuito para compartilhar sua sessão de terminal com pessoas de sua confiança. Seus amigos podem…

Como instalar o Termius no Ubuntu, Linux Mint, Fedora, Debian, Manjaro, Arch Linux, KDE Neon, openSUSE, CentOS e Red Hat Enterprise Linux!

Termius é uma solução completa de linha de comando que está redefinindo o acesso remoto para sysadmins e engenheiros de…

Lançado Linux Kodachi 7.3 com kernel 5.8 e uBlock Origin

Warith Al Maawali, fundador do Linux Kodachi, anunciou o lançamento do Linux Kodachi 7.3 Stable, trazendo atualização do kernel, correções…

Dica de como configurar login SSH sem senha

Em 2020, aprenda a configurar login SSH sem senha para vários servidores, de maneira simples, rápida e mais importante, de…