Três vulnerabilidades encontradas no subsistema iSCSI do kernel do Linux podem permitir que invasores locais com privilégios básicos de usuário obtenham privilégios de root em sistemas Linux. Esses bugs de segurança só podem ser explorados localmente.

Os pesquisadores da GRIMM descobriram os bugs 15 anos após sua introdução em 2006, durante os estágios iniciais de desenvolvimento do subsistema iSCSI do kernel.

Bugs de 15 anos do kernel Linux permitem que invasores obtenham privilégios de root

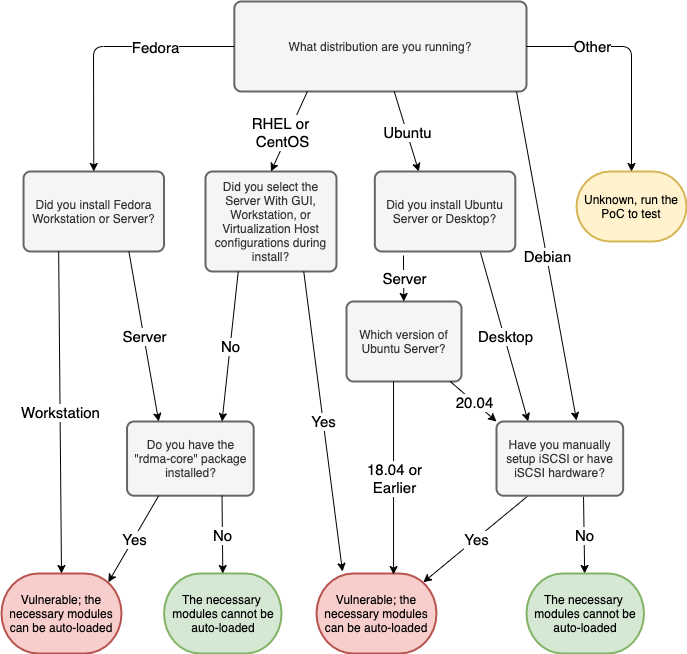

De acordo com o pesquisador de segurança da GRIMM, Adam Nichols, as falhas afetam todas as distribuições Linux; mas, felizmente, o módulo scsi_transport_iscsi vulnerável do kernel não é carregado por padrão.

No entanto, dependendo da distribuição Linux que os atacantes podem visar, o módulo pode ser carregado e explorado. Nichols disse:

O kernel Linux carrega módulos porque um novo hardware é detectado ou porque uma função do kernel detecta que um módulo está faltando.

Nos sistemas CentOS 8, RHEL 8 e Fedora, usuários sem privilégios podem carregar automaticamente os módulos necessários se o pacote rdma-core estiver instalado.

Em sistemas Debian e Ubuntu, o pacote rdma-core carregará automaticamente os dois módulos de kernel necessários se o hardware RDMA estiver disponível. Como tal, a vulnerabilidade é muito mais limitada em escopo.

Todas as três vulnerabilidades foram corrigidas no kernel 5.11.4, 5.10.21, 5.4.103, 4.19.179, 4.14.224, 4.9.260 e 4.4.260; e os patches foram disponibilizados no kernel Linux principal em 7 de março.

Se você já instalou uma das versões do kernel Linux, seu dispositivo não pode ser comprometido em ataques que exploram esses bugs. Se você não corrigiu seu sistema, pode usar o diagrama acima para descobrir se seu dispositivo é vulnerável a tentativas de exploração.

Bleeping Computer