Resultados para: phishing

Mostrando 1210 resultados para sua busca

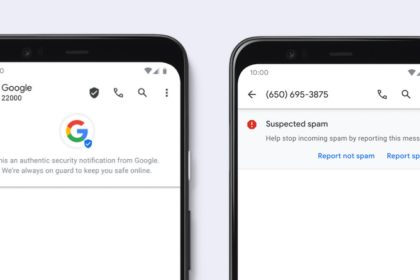

Google lança SMS verificado e proteção contra spam no Android

Sabe aquele SMS do banco dizendo que você deve clicar no link e atualizar seus dados e senha? Ou aquela…

Microsoft compartilha cinco principais tendências de segurança cibernética em 2020

Enquanto a tecnologia e a Internet evoluíram na última década, as ameaças cibernéticas e seu potencial impacto também avançaram. O crime cibernético…

Google lança o Chrome 79 para Linux com 51 correções de segurança

O Google lançou hoje o navegador Chrome 79 no canal estável para todas as plataformas suportadas, incluindo GNU/Linux, macOS, Windows, Android e…

Grupo hacker russo Evil Corp foi acusado de roubar US$ 100 milhões de contas bancárias

Os departamentos de Justiça e do Tesouro dos EUA querem que 17 indivíduos associados a um grupo hacker chamado Evil…

Extensões do Avast Firefox foram removidas. Empresa se pronuncia

As extensões desenvolvidas pela Avast, bem como suas versões com a marca AVG, foram removidas pelo Mozilla e não podem…

Hackers usam páginas de pagamentos de terceiros para enganar vítimas

Os hackers costumam trocar as páginas genuínas de processamento de pagamentos por uma página fraudulenta. Esse tipo de golpe é…

Instagram ataca aplicativo que permite visualizar perfis privados de usuários

O Instagram ataca e começou a tomar medidas contra o 'Ghosty', um aplicativo lançado em abril por um desenvolvedor turco…

Espionagem cibernética vira política de Estado

Hacking e espionagem cibernética, duas modalidades que cada vez mais estarão vigentes no mundo. E, já a partir da próxima…

Como identificar golpes na Black friday e como detê-los!

A ZoneAlarm, marca da divisão de produtos para consumidores da Check Point® Software Technologies Ltd. (NASDAQ: CHKP), alerta para os golpes…

Principais dicas para manter os dados seguros e protegidos no Android

Neste artigo, veja as principais dicas para manter os dados seguros e protegidos no Android. Evitando o phishing Phishing é…

Alexa e Google Home podem espionar e roubar senhas

Muitos problemas de segurança surgem de vulnerabilidades nos dispositivos que usamos. Vivemos uma época em que cada vez mais temos mais…

Arquivos WAV com códigos maliciosos são utilizados para mineração

Os invasores incorporaram a mineração de criptografia e o código Metasploit nos arquivos de áudio WAV com códigos maliciosos para…